漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064478

漏洞标题:南京邮电大学信息泄露

相关厂商:南京邮电大学

漏洞作者: 白胖

提交时间:2014-06-11 12:49

修复时间:2014-06-16 12:49

公开时间:2014-06-16 12:49

漏洞类型:系统/服务运维配置不当

危害等级:低

自评Rank:3

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-11: 细节已通知厂商并且等待厂商处理中

2014-06-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

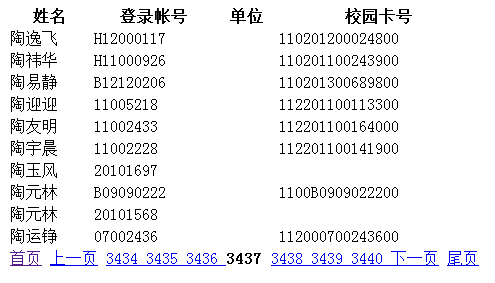

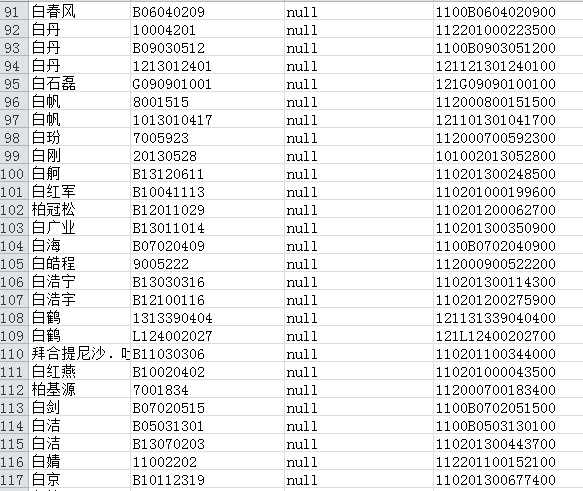

全校师生的校园卡号泄露,有众多利用方法。

详细说明:

漏洞证明:

excel截图。

利用方法1:

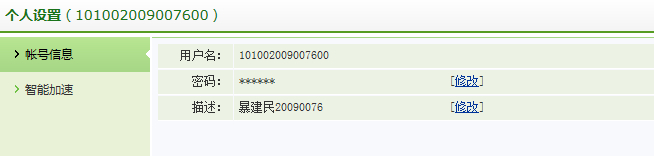

可利用他人账户登录图书馆VPN(只有学校老师和管理人员有权限使用),默认密码123456。如图。

利用方法2

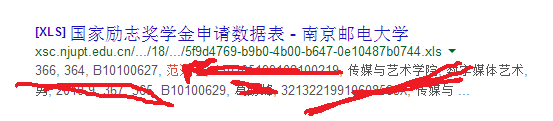

利用google搜索出部分同学的身份证号(后六位密码),可登鲁智慧校园卡系统,以及校园上网热点。如图。

修复方案:

控制下服务器中非授权文件的权限。提醒学生修改默认密码。

版权声明:转载请注明来源 白胖@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-16 12:49

厂商回复:

最新状态:

暂无