漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064320

漏洞标题:湖南某门户站点过滤不严导致xss一枚(盲打管理已进后台)

相关厂商:www.z4bbs.com

漏洞作者: Cougar

提交时间:2014-06-11 13:58

修复时间:2014-07-26 14:00

公开时间:2014-07-26 14:00

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-11: 细节已通知厂商并且等待厂商处理中

2014-06-11: 厂商已经确认,细节仅向厂商公开

2014-06-21: 细节向核心白帽子及相关领域专家公开

2014-07-01: 细节向普通白帽子公开

2014-07-11: 细节向实习白帽子公开

2014-07-26: 细节向公众公开

简要描述:

不解释

详细说明:

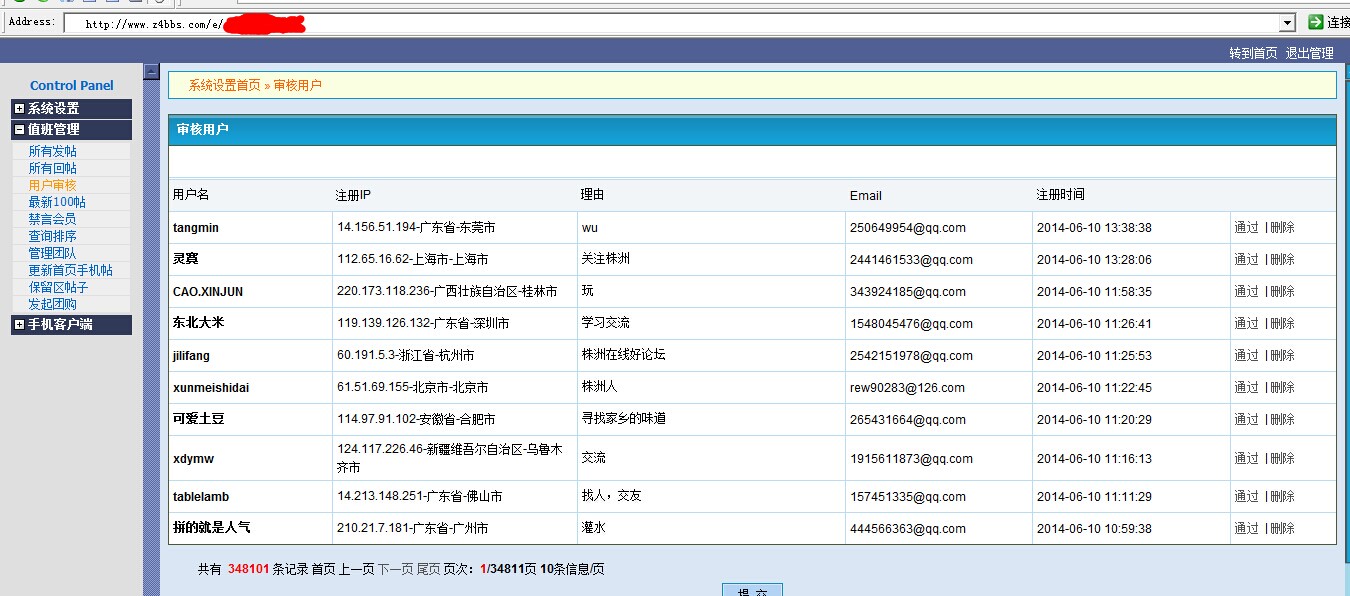

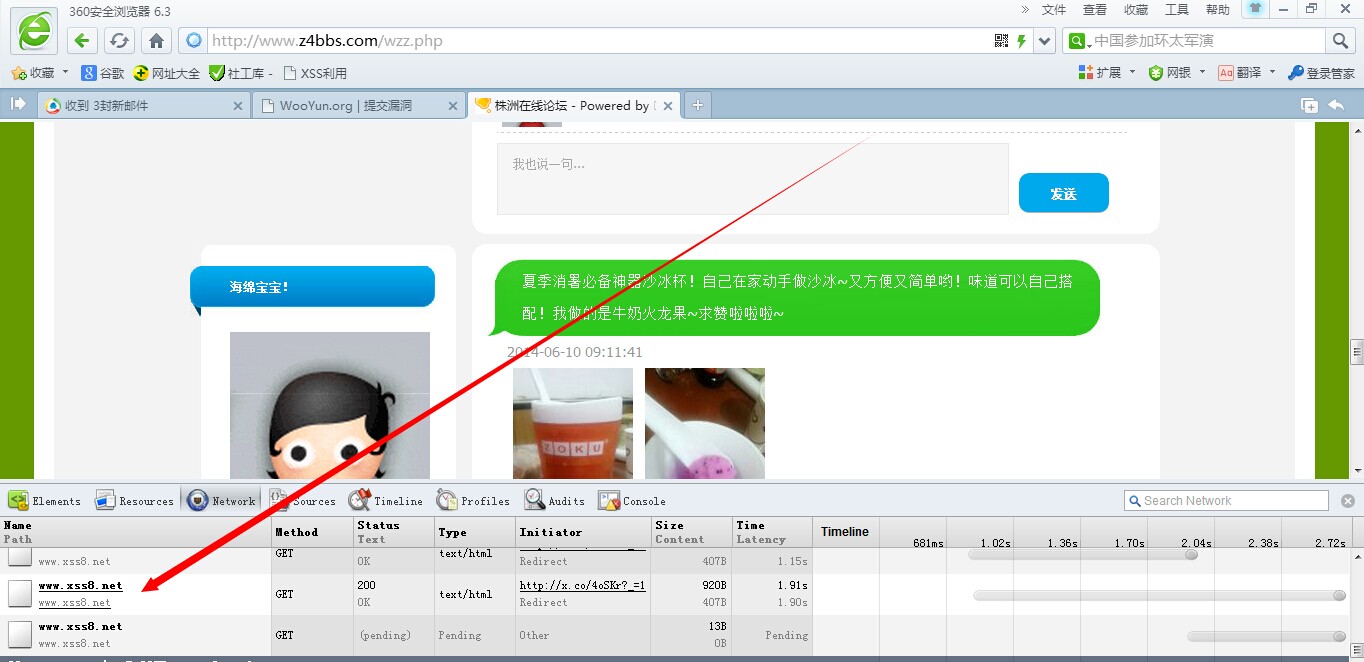

不知道wzz.php这个插件是DZ本身带的呢? 还是自己重新开发出来的。过滤不严导致跨站忙达到门户的管理,由于门户的后台应该i是厂商自己修改开发的。没过滤导致盲打到管理后台啊。

漏洞证明:

另外发现这个貌似有点像前段时间DZ爆出来的jiaoyou.php那个插件一样是注入点。过滤吧,

http://www.z4bbs.com/wzz.php?tagid=6&uid=1322124and1=1

http://www.z4bbs.com/e/adminpad0610/admin_start_drawing.php后台,就不在深入下去了。后台做好限制,只允许内网访问,

http://u.zzz4.com/admin.php?m=user&a=login&iframe=&sid=

修复方案:

貌似有几十万的会员吧?提交了几次,都木有认领,希望厂商给个小礼物谢谢

版权声明:转载请注明来源 Cougar@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-11 14:10

厂商回复:

谢谢,我们已经安排技术人员进行处理

最新状态:

暂无