漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062794

漏洞标题:一加后台多个弱口令+SQL注射漏洞(可泄漏媒体或互联网知名人士信息)

相关厂商:oneplus.cn

漏洞作者: 7z1

提交时间:2014-05-30 15:29

修复时间:2014-07-14 15:30

公开时间:2014-07-14 15:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-30: 细节已通知厂商并且等待厂商处理中

2014-06-03: 厂商已经确认,细节仅向厂商公开

2014-06-13: 细节向核心白帽子及相关领域专家公开

2014-06-23: 细节向普通白帽子公开

2014-07-03: 细节向实习白帽子公开

2014-07-14: 细节向公众公开

简要描述:

可导致互联网IT业界部分大佬联系方式泄露。

详细说明:

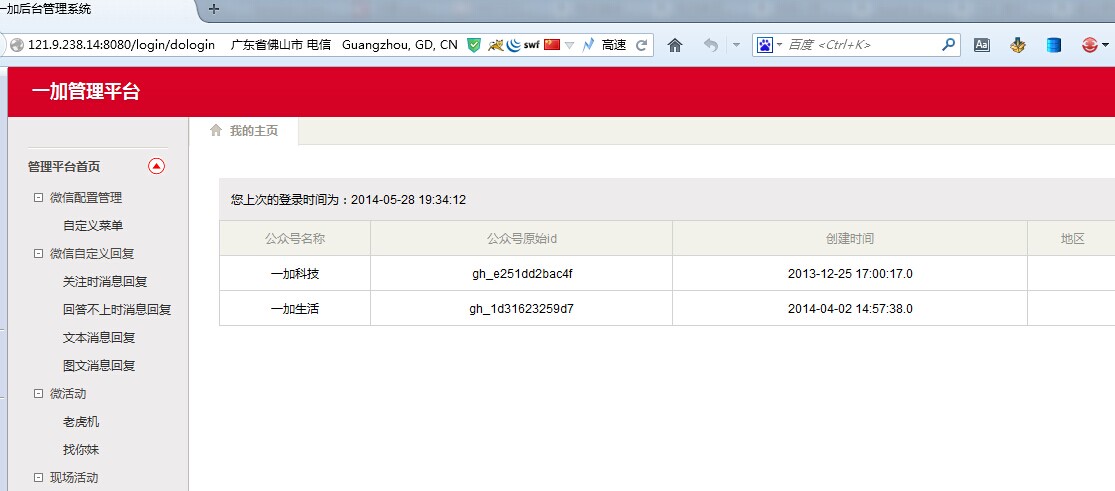

一加后台管理系统地址:

http://121.9.238.14:8080/login/

弱口令:

oneplus/123456

test/123456

test1/123456

test2/111111

test3/111111

test4/111111

test5/111111

test6/111111

test7/111111

其他就不列举了。

经测试,后台贵宾名单搜索处存在SQL注入漏洞

http://121.9.238.14:8080/invite/list

post:

pageNum=1&status=&numPerPage=10&keyword=11

受影响的参数“keyword”

漏洞证明:

修复方案:

1.对所有可能来自用户输入的数据进行严格的过滤,简单一点的方式使用WAF也行,不过最好是修改web程序本身漏洞,因为WAF之类的也可能被绕过。

2.建议121.9.238.14对外屏蔽MySQL端口,防止暴力猜解。

3.建议后台页面采用白名单IP机制授权访问。

最近也一直在关注一加手机,想买但是抢购的那天太暴力了,完全看不到有货啊。。。

希望厂商能送个购买资格,有优惠神马的我也不会拒绝的~~ ^_^

版权声明:转载请注明来源 7z1@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-06-03 12:23

厂商回复:

多谢白帽子的大力支持!

最新状态:

2014-06-04:我们已经屏蔽了外网访问!多谢您的支持!