漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062741

漏洞标题:扇贝网短信功能存在存储型XSS

相关厂商:shanbay.com

漏洞作者: 路人甲

提交时间:2014-05-29 11:56

修复时间:2014-05-29 19:07

公开时间:2014-05-29 19:07

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:8

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-29: 细节已通知厂商并且等待厂商处理中

2014-05-29: 厂商已经确认,细节仅向厂商公开

2014-05-29: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

有一种会被毙掉的感觉,还是发一下吧。发送短信的功能存在存储型XSS

详细说明:

扇贝网,学英语单词的。

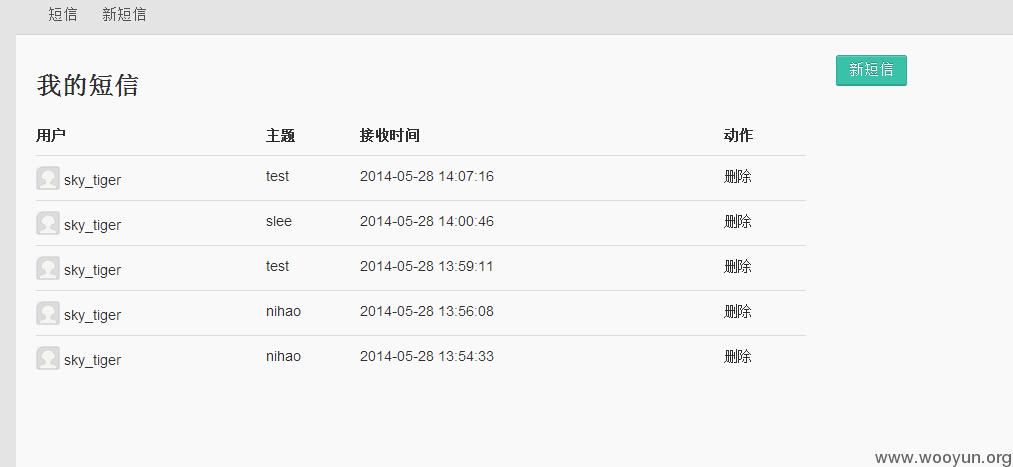

有一个短信动能

新短信

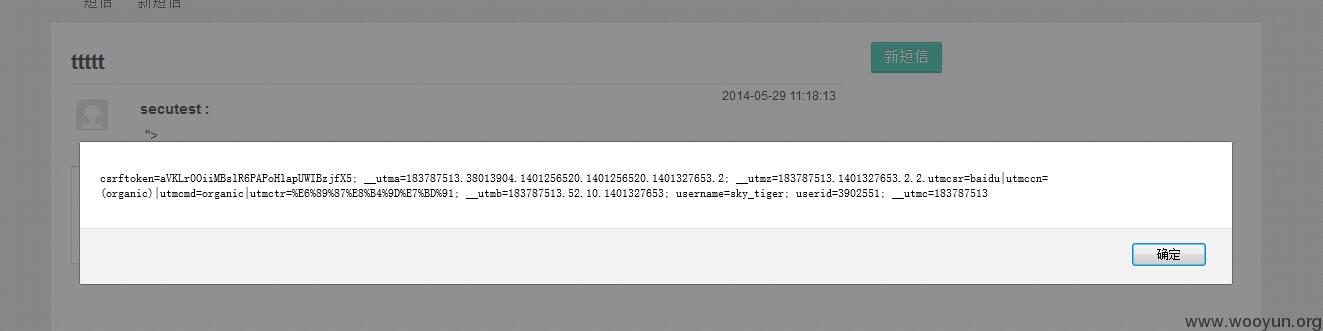

由于过滤了<script>,所以采用"><scr<script>ipt>alert(document.cookie)</script><!--绕过

这是收件人(小号)

打开这条信息

显示出来小号的cookie,但是cookie中有csrftoken,真特么揪心。

试了一些别的方法,限于水平有限,仍然没有取得成果。

漏洞证明:

扇贝网,学英语单词的。

有一个短信动能

新短信

由于过滤了<script>,所以采用"><scr<script>ipt>alert(document.cookie)</script><!--绕过

这是收件人(小号)

打开这条信息

显示出来小号的cookie,但是cookie中有csrftoken,真特么揪心。

试了一些别的方法,限于水平有限,仍然没有取得成果。

修复方案:

过滤不严谨,进一步过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-05-29 14:02

厂商回复:

这是 django 1.6.x 的一个bug造成拼凑的 script 不能被 strip 掉 https:///django/django/commit/d1503afd66ca8f2f8d3819ba8ae0ee66cec

最新状态:

2014-05-29:我们上午的时候修复了漏洞,和白帽子联系了, 我们也略表感谢

2014-05-29:上面贴的 url 不对: https://github.com/django/django/commit/d1503afd66ca8f2f8d3819ba8a60727e0ee66cec