漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062186

漏洞标题:腾讯QQ安卓版内置浏览器未授权获取设备地理信息

相关厂商:腾讯

漏洞作者: mramydnei

提交时间:2014-05-24 19:13

修复时间:2014-08-22 19:14

公开时间:2014-08-22 19:14

漏洞类型:非授权访问/权限绕过

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-24: 细节已通知厂商并且等待厂商处理中

2014-05-26: 厂商已经确认,细节仅向厂商公开

2014-05-29: 细节向第三方安全合作伙伴开放

2014-07-20: 细节向核心白帽子及相关领域专家公开

2014-07-30: 细节向普通白帽子公开

2014-08-09: 细节向实习白帽子公开

2014-08-22: 细节向公众公开

简要描述:

用户通过腾讯QQ安卓版内置浏览器访问特定页面可在未经用户授权的情况下悄然无息的获取设备地理信息

详细说明:

测试环境: 安卓4.4.2 腾讯QQ V4.7.0.2155

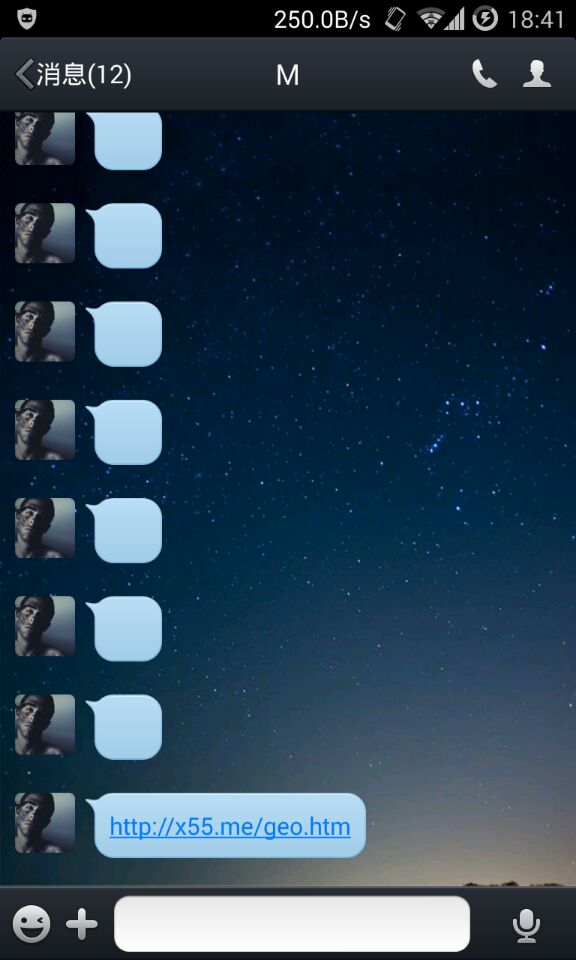

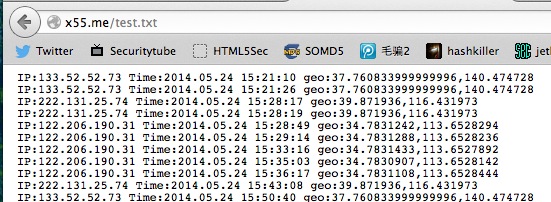

给受害者发送测试地址:http://x55.me/geo.htm 当受害者通过安卓版腾讯QQ内置浏览器打开该页面时可悄然无息的获取受害者的经纬度。

geo.htm相关代码:

再写一个简易的接收端geo.php

附:同类浏览器如安卓自带的浏览器,chrome均会询问用户是否要对访问地理位置的行为进行授权,如下图:

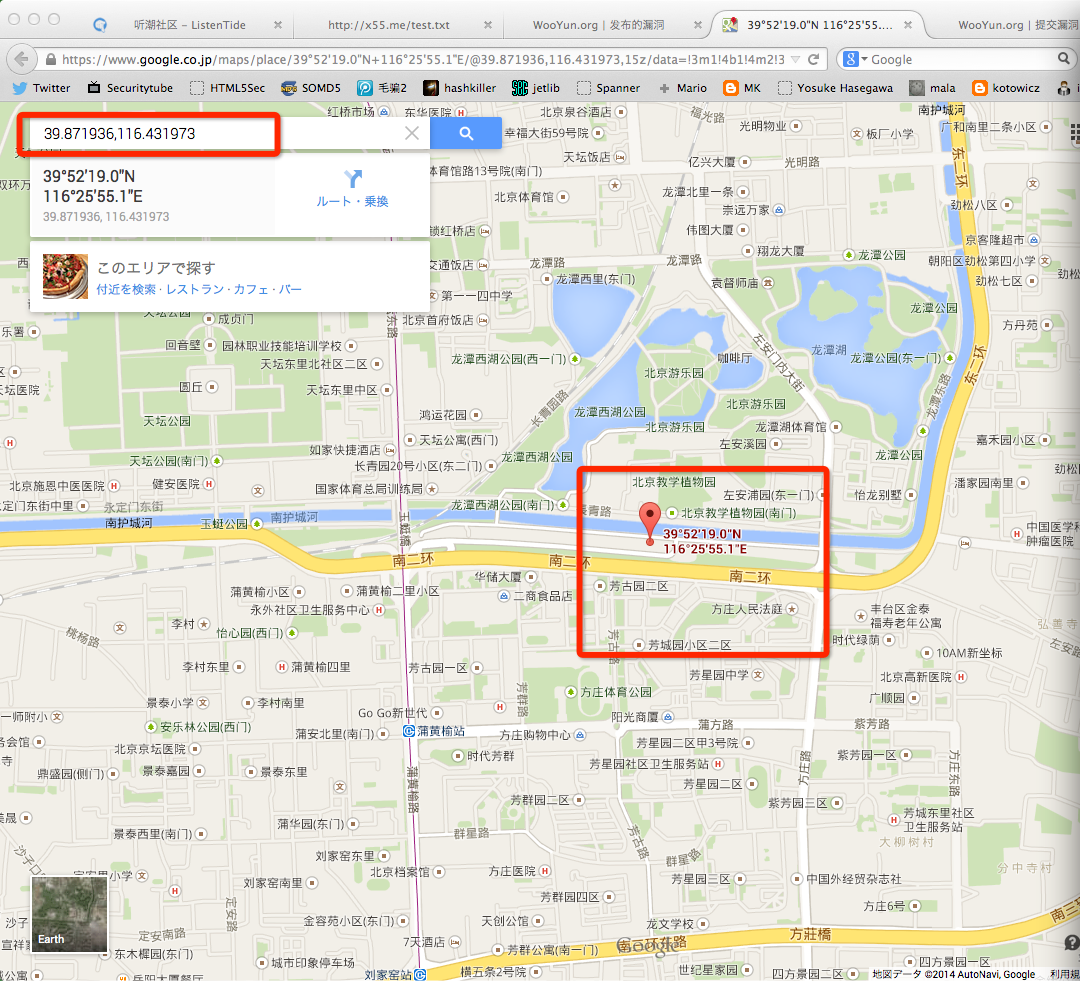

漏洞证明:

修复方案:

暂无

版权声明:转载请注明来源 mramydnei@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2014-05-26 10:20

厂商回复:

非常感谢您的报告,问题已着手处理,感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无