漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061607

漏洞标题:某视频会议系统通用SQL注入漏洞(需要登录)

相关厂商:北京网动网络科技股份有限公司

漏洞作者: 路人甲

提交时间:2014-05-21 11:44

修复时间:2014-08-16 11:46

公开时间:2014-08-16 11:46

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-21: 细节已通知厂商并且等待厂商处理中

2014-05-26: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-07-20: 细节向核心白帽子及相关领域专家公开

2014-07-30: 细节向普通白帽子公开

2014-08-09: 细节向实习白帽子公开

2014-08-16: 细节向公众公开

简要描述:

SQL、SQL

详细说明:

建站程序类型:java web应用

漏洞类型:SQL注入

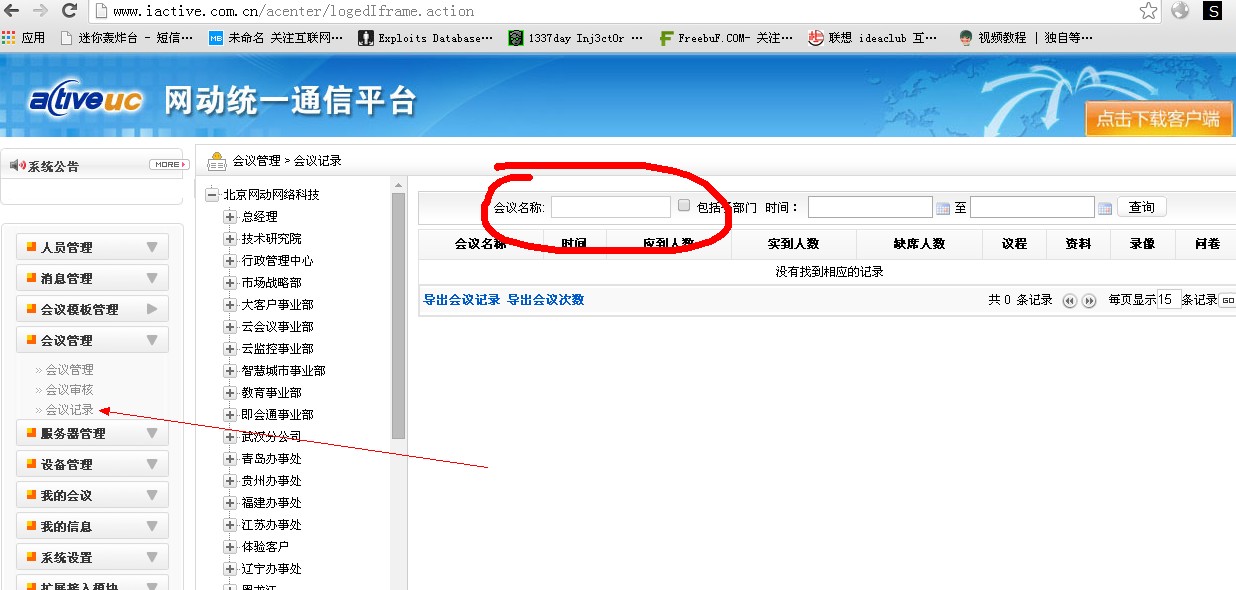

缺陷文件(URL):/acenter/meeting!getMeetingUserCount.action

注入参数:name

涉及厂商:北京网动网络科技股份有限公司

安装量:10+

是否拥有源代码:木有

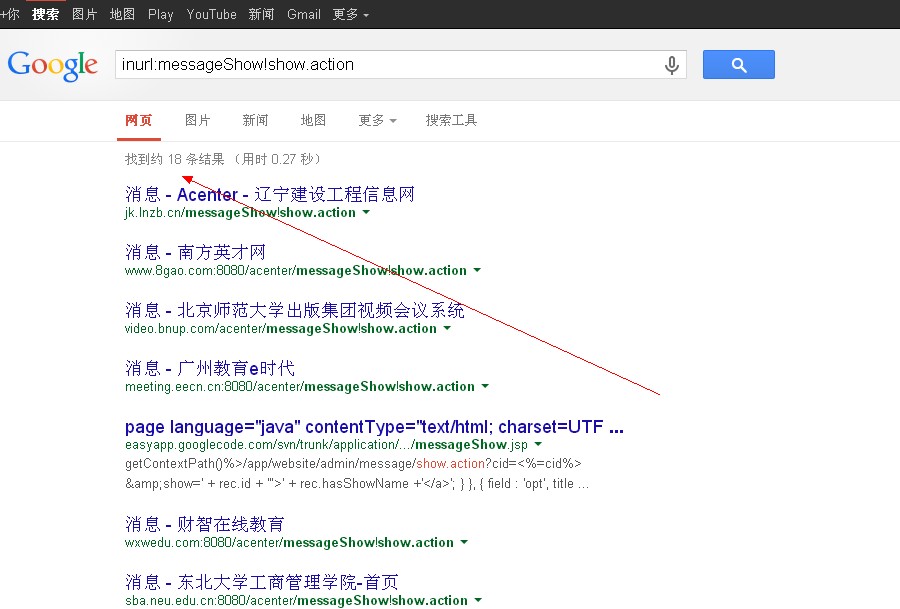

关键字:inurl:messageShow!show.action

需要用户登录,wefgod牛已经发出可暴力破解用户了,见

<a href=' WooYun: 某通用型视频会议系统SQL注入、越权、文件上传及下载等多个漏洞打包 '>某通用型视频会议系统SQL注入、越权、文件上传及下载等多个漏洞打包</a>

枚举案例:

实例演示之官方:

http://www.iactive.com.cn/acenter/index.action

123456/123456

输入 admin%' 报错,确定注入存在

抓包尝试:

其他就不去测了,需要慢慢爆破用户,耗时耗力

漏洞证明:

修复方案:

过滤、

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-08-16 11:46

厂商回复:

最新状态:

2014-05-26:CNVD通过公开联系渠道向北京网动网络科技股份有限公司 冯工通报处置。