漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061477

漏洞标题:中国移动CMCC-EDU无线账号密码爆破

相关厂商:中国移动

漏洞作者: 路人甲

提交时间:2014-05-22 11:28

修复时间:2014-05-27 11:29

公开时间:2014-05-27 11:29

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:3

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-22: 细节已通知厂商并且等待厂商处理中

2014-05-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

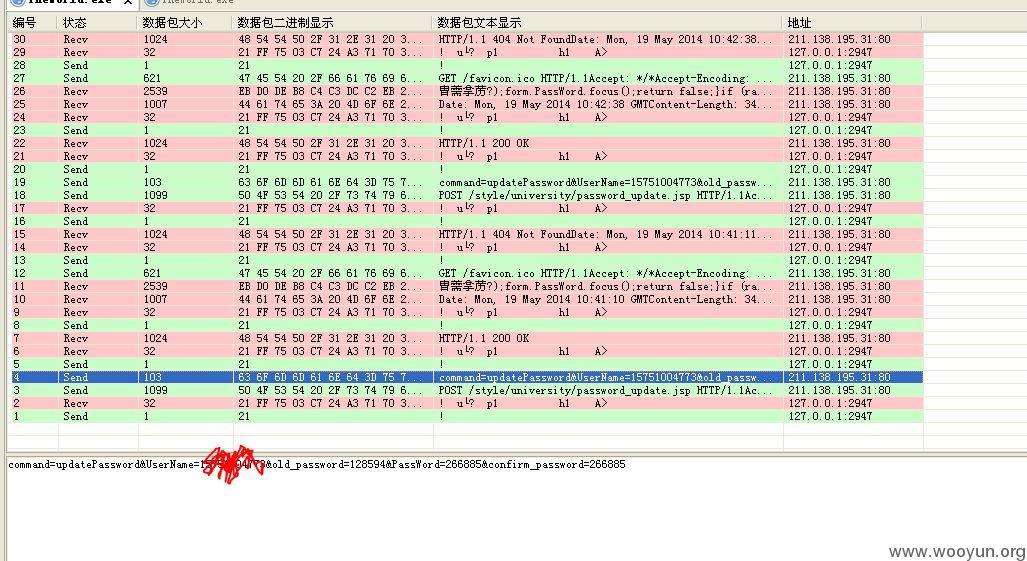

某一页面的验证没有加时间戳等验证,只要发送账号密码就ok,可以通过这种方式大规模测试出账号的密码(6位纯数字),高校的手机号基本都是一个号码段的...

详细说明:

漏洞证明:

修复方案:

价格时间戳或者随机验证码,增加难度。或者限定次数!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-05-27 11:29

厂商回复:

最新状态:

2014-05-27:就写和之前漏洞重复,已处置过

2014-05-27:该漏洞之前已经处置过