该系统为:大汉信息公开系统(xxgk)

#1 信息泄露

漏洞文件路径

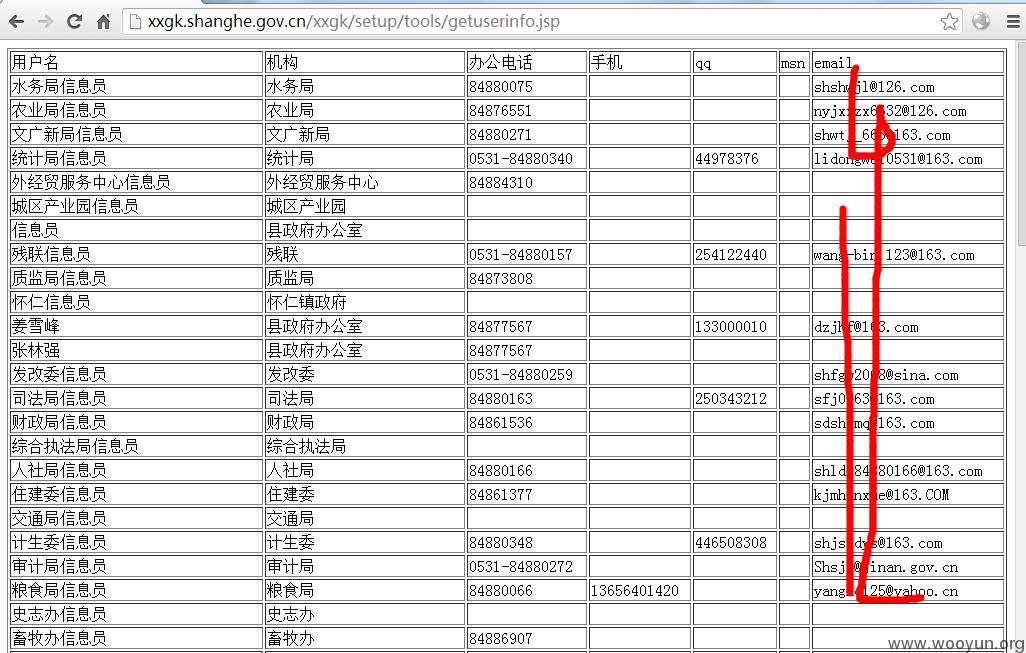

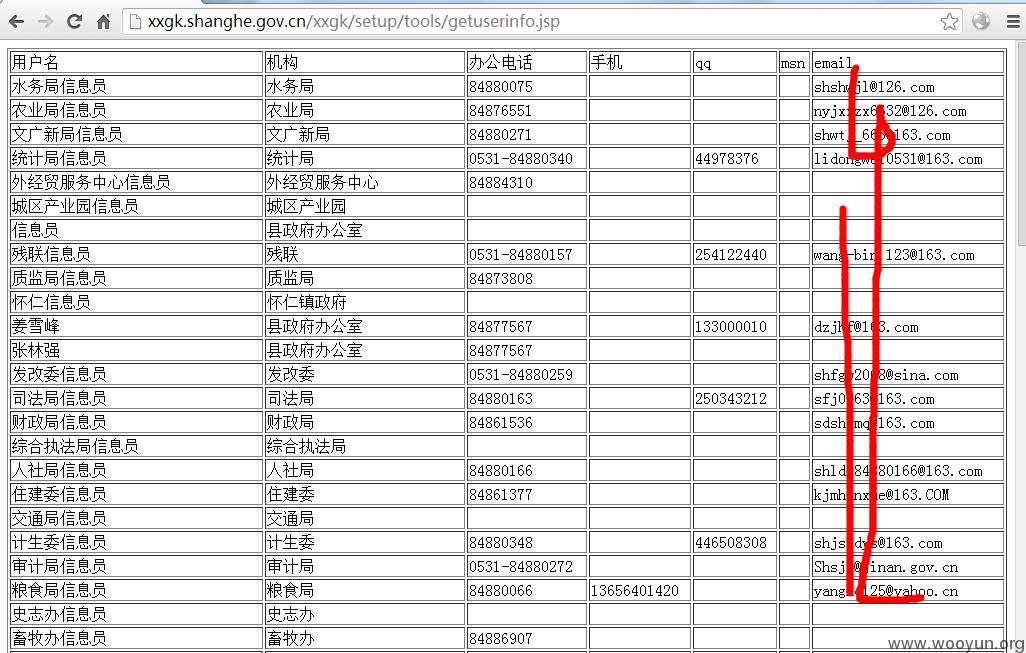

网上的泄露案例如图所示

#2 SQL注入

漏洞文件如下

引起漏洞的部分代码(/xxgk/short_message/que_recemsg.jsp)

引起漏洞的部分代码(/xxgk/workflow/statistics/que_apply_sta.jsp)

可以看出上述几个参数均没有经过过滤 就直接带入了SQL查询,造成了SQL注入

#3 漏洞测试

这里我们随机在互联网上选择案例,采用sqlmap直接测试,参数 modelname1

案例SQL注入一:

成功后如图所示

案例SQL注入二:

成功后如图所示