svn导致源码泄露:http://ip.taobao.com/.svn/entries

拿下源码

接下来分析源码:

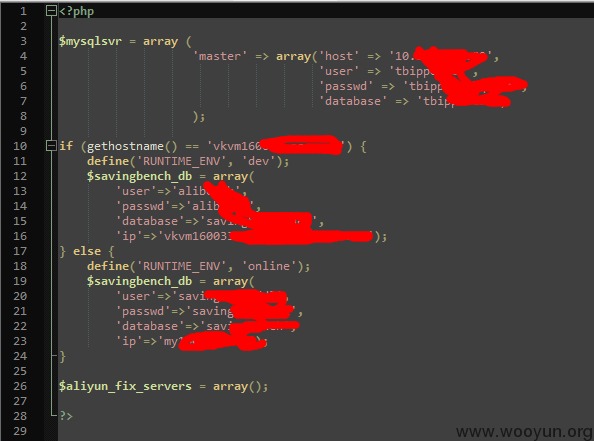

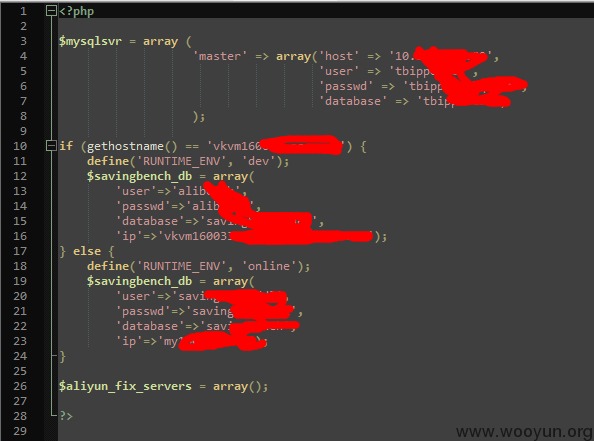

1.敏感信息泄露,数据库信息:

2.sql注入分析

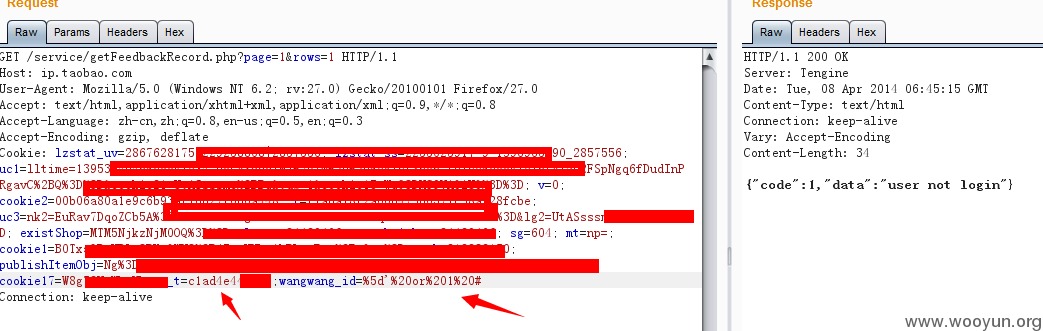

getFeedbackRecord.php源码:

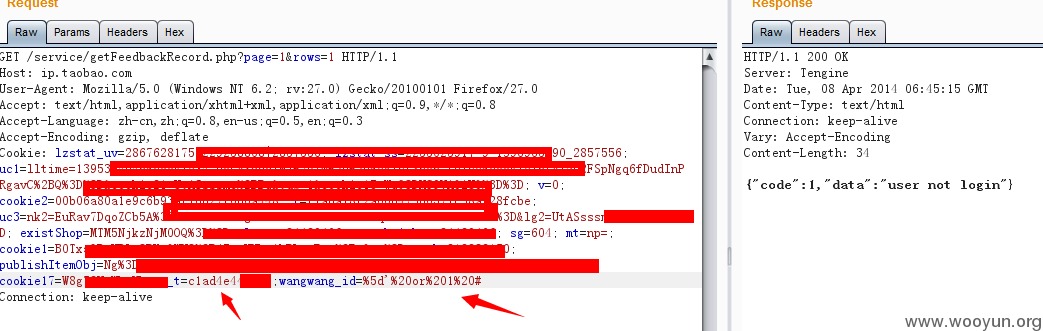

可知只要登录账户,提交page,rows参数,控制$_COOKIE['wangwang_id'],可构造$query_sql 语句执行。其中:

$wangwang_id经过addslashes处理,但仍让可以通过双字符绕过,形成注入。page,rows参数最终经过取整,无法利用,于是抓包构造cookies。

额。。。修改了wangwang_id导致is_user_login()判断用户未登录。伤心

于是查看文件function.inc.php

额...如此坑爹的程序员,判断是否登录都能这么屌,完全是$_COOKIE['_t'])和$_COOKIE['wangwang_id']两个用户能自己构造的参数来判断,两个参数还不是HttpOnly

不过我目的不是绕过登录任意用户,俺要的是注入时绕过is_user_login(),于是再看看get_passport_token():

这样一来只要构造$_COOKIE['wangwang_id']为注入语句,并且通过上面的算法构造$_COOKIE['_t']就能无视注入时is_user_login()判断用户是否登录的限制了。

功夫不负有心人,懒得自己写脚本去构造注入了,于是乎。。。。你们自己搞定