漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-055525

漏洞标题:人人网人人派未授权访问

相关厂商:人人网

漏洞作者: 小龙

提交时间:2014-04-04 14:59

修复时间:2014-05-19 15:00

公开时间:2014-05-19 15:00

漏洞类型:未授权访问/权限绕过

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-04: 细节已通知厂商并且等待厂商处理中

2014-04-04: 厂商已经确认,细节仅向厂商公开

2014-04-14: 细节向核心白帽子及相关领域专家公开

2014-04-24: 细节向普通白帽子公开

2014-05-04: 细节向实习白帽子公开

2014-05-19: 细节向公众公开

简要描述:

嘻嘻

详细说明:

我们看下第一个,被我改了= =

改第二个吧。。

记住参数id

然后修改自己的ID为他的

先新建活动改成我们要改的装13的语句

修改ID

成功鸟。。。

共5797人参加

5797人都在看着我,心里想想都有点小激动

人人网厂商,对不起,由于没礼物压力太大

只能拿你们那边的测试了, 点到为止,未破坏

输入输出已经很明显了。。。

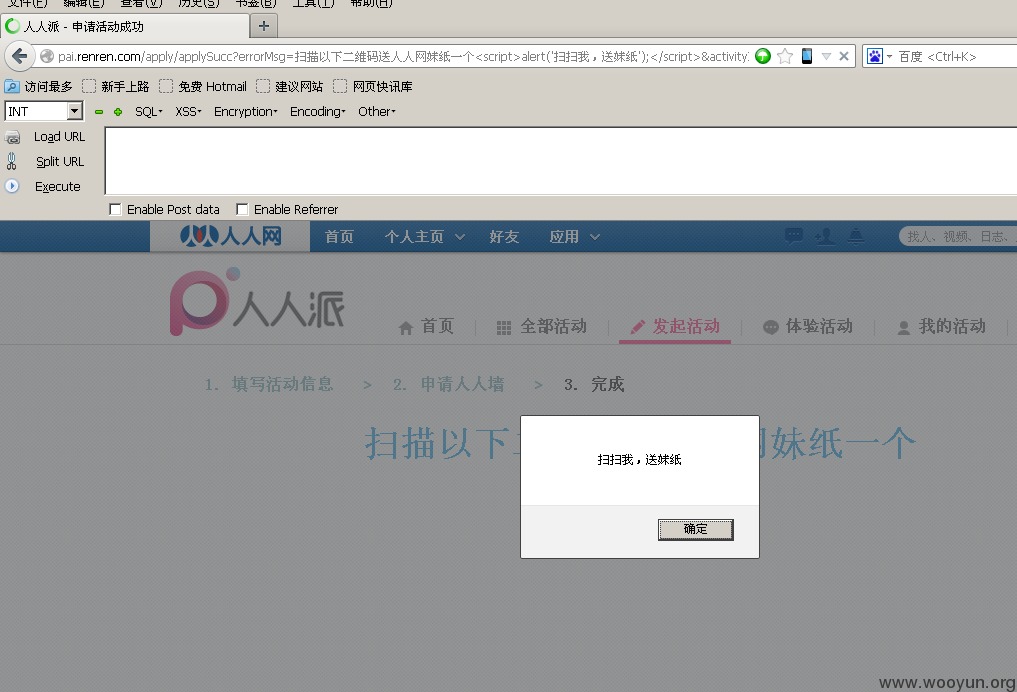

pai.renren.com/apply/applySucc?errorMsg=扫描以下二维码送人人网妹纸一个<script>alert('扫扫我,送妹纸');</script>&activityId=17569&wallId=0&activityType=2

在这里还有一处反射xss

漏洞证明:

我们看下第一个,被我改了= =

改第二个吧。。

记住参数id

然后修改自己的ID为他的

先新建活动改成我们要改的装13的语句

修改ID

成功鸟。。。

共5797人参加

5797人都在看着我,心里想想都有点小激动

人人网厂商,对不起,由于没礼物压力太大

只能拿你们那边的测试了, 点到为止,未破坏

输入输出已经很明显了。。。

pai.renren.com/apply/applySucc?errorMsg=扫描以下二维码送人人网妹纸一个<script>alert('扫扫我,送妹纸');</script>&activityId=17569&wallId=0&activityType=2

在这里还有一处反射xss

修复方案:

修复呗。。

版权声明:转载请注明来源 小龙@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-04-04 15:29

厂商回复:

感谢白帽子“小龙”的反馈,非常感谢。PS:继续挖,礼物会有滴

最新状态:

暂无