漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-054111

漏洞标题:阿里巴巴某系统设计缺陷可造成淘宝无限制撞库

相关厂商:淘宝网

漏洞作者: bing

提交时间:2014-03-20 17:26

修复时间:2014-05-04 17:27

公开时间:2014-05-04 17:27

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-20: 细节已通知厂商并且等待厂商处理中

2014-03-24: 厂商已经确认,细节仅向厂商公开

2014-04-03: 细节向核心白帽子及相关领域专家公开

2014-04-13: 细节向普通白帽子公开

2014-04-23: 细节向实习白帽子公开

2014-05-04: 细节向公众公开

简要描述:

描述引用猪猪侠,“大公司常有的诟病,随处可见的安全隐患,任意一个小问题都能引发企业安全的崩盘。” 淘宝!我这个能在500万奖励计划里吗?

详细说明:

当数据库、自动化攻击工具和最重要的无任何安全控制的接口融合在一起的时候,就发生了本次安全事件。

现阶段的安全测试更多的还是倾向于pc端的web安全,本次测试中无意中发现阿里巴巴移动端与web端相比存在多处安全问题。

问题描述

http://yunpan.alibaba-inc.com/

当我通过搜索引擎获得该URL的时候,随便翻了翻没发现什么问题

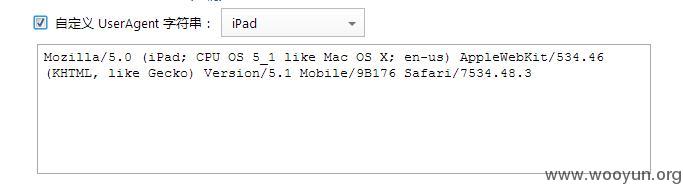

于是便修改useragent

于是刷新页面便切换到手机端UI

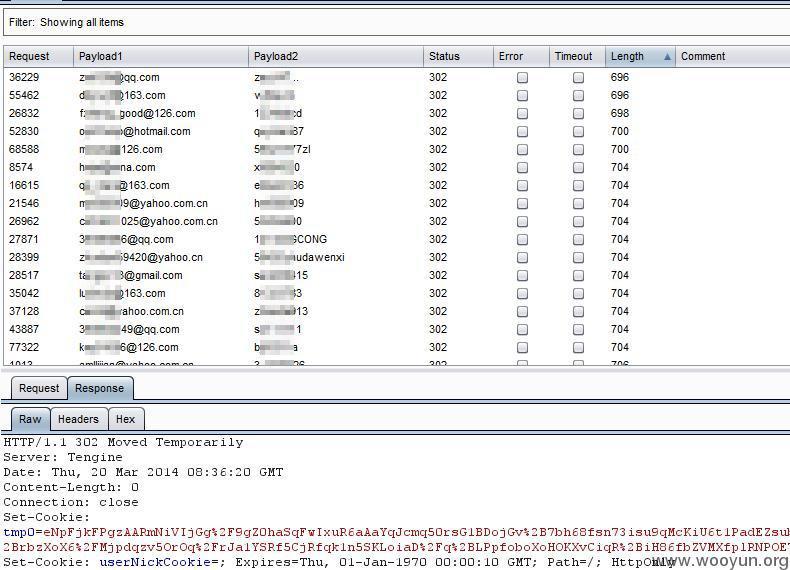

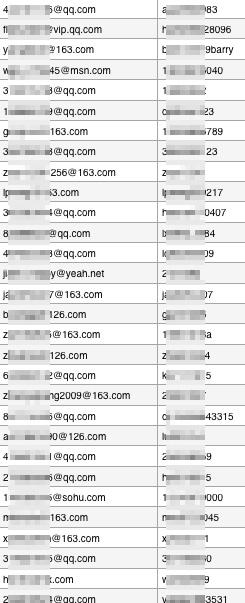

通过多次测试发现,该登录接口无登录次数、验证码等限制,这样我们就可以使用自动化工具和利用网络上泄漏的众多数据库fuzz。下面为实际测试结果,下面以C**N数据作为测试

漏洞证明:

修复方案:

you know it!

版权声明:转载请注明来源 bing@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-03-24 16:20

厂商回复:

感谢你对我们的支持与关注!

最新状态:

暂无