漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-051468

漏洞标题:中国建设银行某合作方网站SQL注入漏洞

相关厂商:中国建设银行

漏洞作者: se55i0n

提交时间:2014-02-20 08:57

修复时间:2014-04-06 08:58

公开时间:2014-04-06 08:58

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-20: 细节已通知厂商并且等待厂商处理中

2014-02-24: 厂商已经确认,细节仅向厂商公开

2014-03-06: 细节向核心白帽子及相关领域专家公开

2014-03-16: 细节向普通白帽子公开

2014-03-26: 细节向实习白帽子公开

2014-04-06: 细节向公众公开

简要描述:

都是通用模板惹的祸呀~看来信息在银行也是不安全的~我宁愿相信某宝~

详细说明:

1)首先审核的童鞋不要再果断pass掉了,看下面的图;

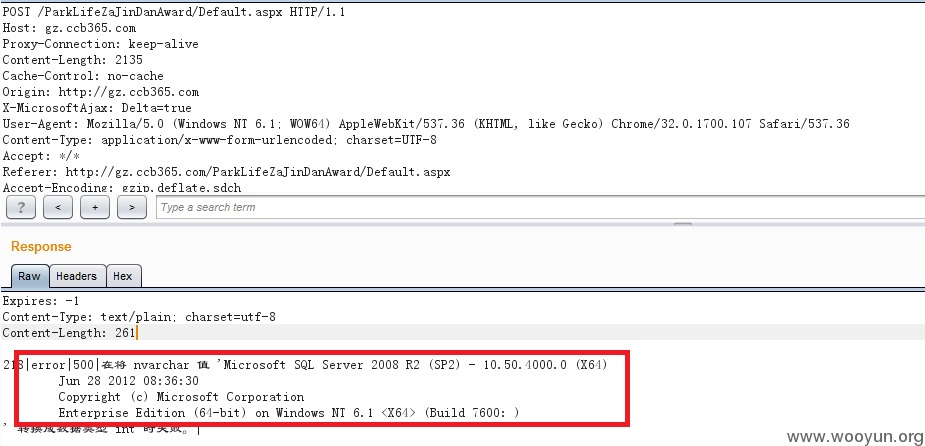

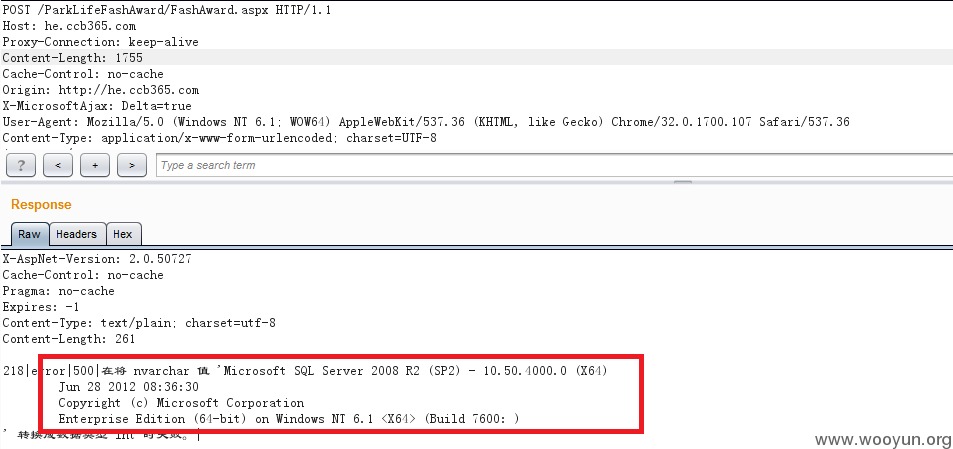

2)在刷了2个洞子之后发现了它们的共同点,都是采用某个公司的模板程序,下面是我简单整理出来的并验证过的存在sql注射漏洞的建行站点页面:

3)简单给几个截图,基本都是查询功能存在sql注射,有些仅仅在客户端js过滤敏感字符,有的直接未过滤;

其余的略了...

4)都是采用了“北京唯致动力网络信息科技有限公司”这个公司的模板程序,而这个公司自己的网站也有sql注入漏洞,你还还搞什么电子银行~~真受不鸟~~后台和用户都有了,密码这里不批露了;

漏洞证明:

见详细说明

修复方案:

不解释

版权声明:转载请注明来源 se55i0n@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-02-24 09:24

厂商回复:

CNVD确认并复现所述情况,与http:///bugs/wooyun-2014-一并处置,由于案例重复,总计rank 25。此外,经建设银行确认,网站为合作方网站,对标题由wooyun进行了更正。

最新状态:

暂无