漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-051052

漏洞标题:500wanCAIPIAO50万用户名信息泄漏

相关厂商:500wan.com

漏洞作者: webm4ster

提交时间:2014-02-15 20:00

修复时间:2014-04-01 20:01

公开时间:2014-04-01 20:01

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-15: 细节已通知厂商并且等待厂商处理中

2014-02-20: 厂商已经确认,细节仅向厂商公开

2014-03-02: 细节向核心白帽子及相关领域专家公开

2014-03-12: 细节向普通白帽子公开

2014-03-22: 细节向实习白帽子公开

2014-04-01: 细节向公众公开

简要描述:

500wan采彡PIAO50万用户信息泄漏。

详细说明:

http://www.500wan.com/ 主站存在敏感信息泄漏。

比如:

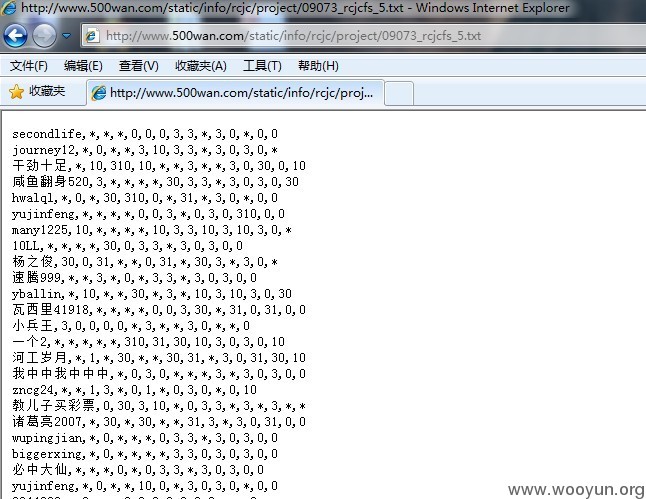

http://www.500wan.com/static/info/rcjc/project/09073_rcjcfs_5.txt 泄漏了注册的部分用户名。

漏洞证明:

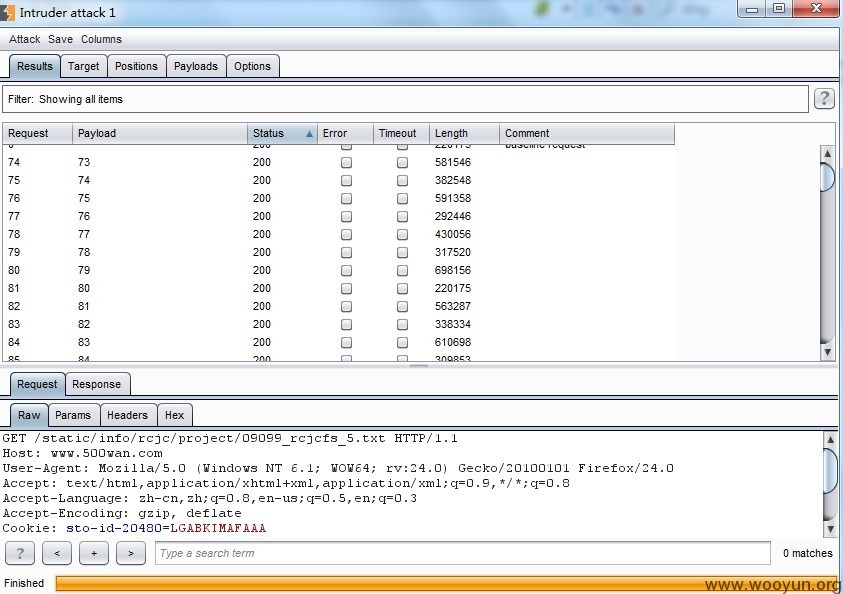

Burpsuite遍历一下:

从09073_rcjcfs_5.txt到09109_rcjcfs_5.txt全部存在,都是在500wan注册过的用户名。

如何知道这是用户名呢?

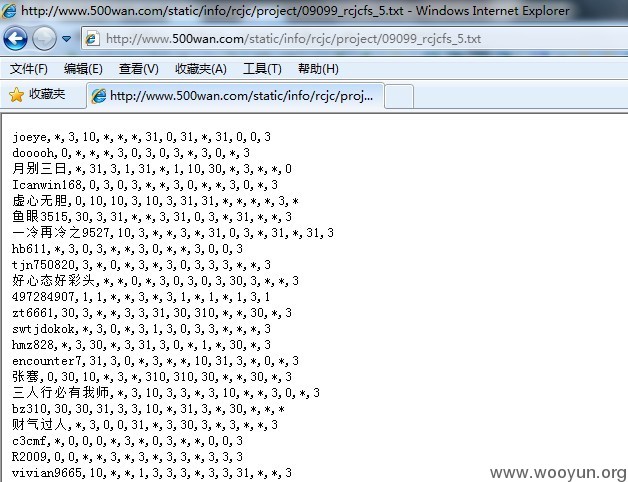

在http://www.500wan.com/static/info/rcjc/project/09099_rcjcfs_5.txt页面里面随便选取两条记录:

选取joeye和dooooh在密码找回(https://passport.500.com/user/getpwd.php)做测试:

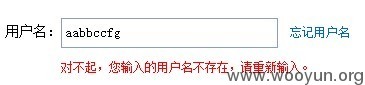

1.不存在的用户名aabbccfg

2.选择的两条记录,可以成功进入到下一步:

37页大约泄漏了40-50W数据,具体的也没看,危害性还是比较大的。

修复方案:

删除掉这些文件。

版权声明:转载请注明来源 webm4ster@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-02-20 18:36

厂商回复:

谢谢白帽子webm4ster对我司信息安全作出的贡献。

您发现的是多年前的少量用户ID信息,属于历史遗留数据,但尚有部分业务需要调用,故马赛克处理。

您的故事告诉我们,用心的人总会有收获,burpsuite是个好东西。

请留下您的联系方式,我们会给您发送礼物了表谢意,顺带请教下您是如何发现这些文件的。

最新状态:

暂无