漏洞概要

关注数(24)

关注此漏洞

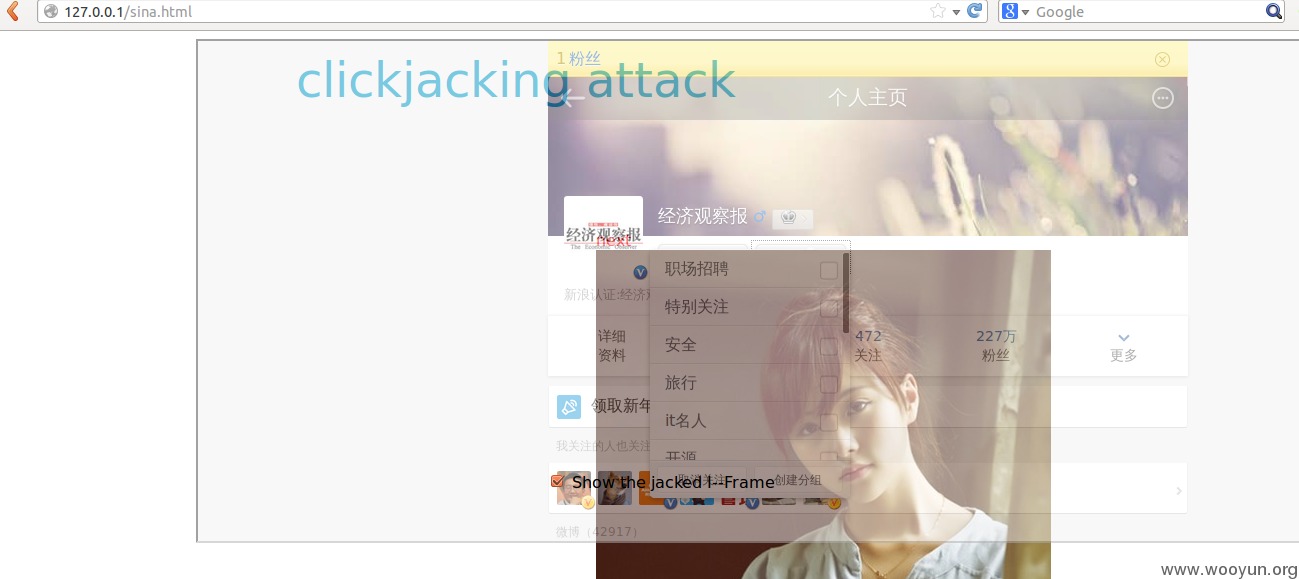

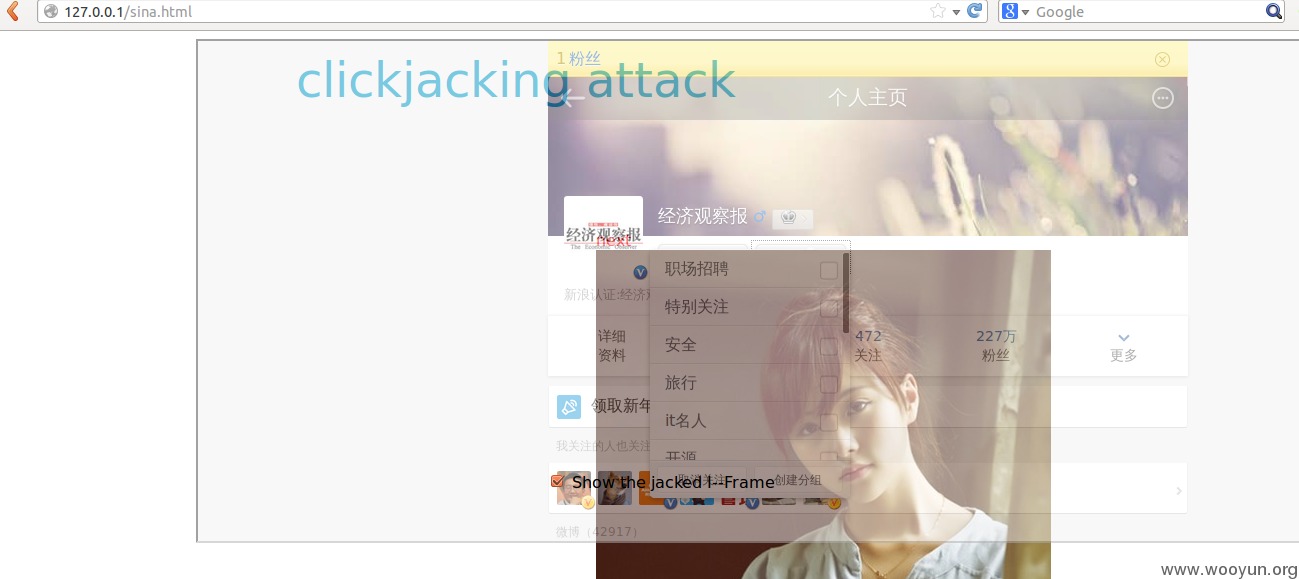

漏洞标题:新浪微博点击劫持刷粉丝

相关厂商:新浪

提交时间:2014-01-10 12:00

修复时间:2014-02-24 12:01

公开时间:2014-02-24 12:01

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-01-10: 细节已通知厂商并且等待厂商处理中

2014-01-11: 厂商已经确认,细节仅向厂商公开

2014-01-21: 细节向核心白帽子及相关领域专家公开

2014-01-31: 细节向普通白帽子公开

2014-02-10: 细节向实习白帽子公开

2014-02-24: 细节向公众公开

简要描述:

国内目前对点击劫持貌似没有通用的防御方案。乌云报了,才象征性的修复一下。不知道是不是因为没有人大规模利用的原因。~

详细说明:

微博主站检测了是否被iframe,不过手机站没有检测。

参考

测试代码参考:

漏洞证明:

修复方案:

版权声明:转载请注明来源 D&G@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2014-01-11 13:46

厂商回复:

感谢关注新浪安全,确实没有注意这个问题

最新状态:

暂无