漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-043195

漏洞标题:中国联通某培训中心一卡通(M1卡)饭卡金额破解

相关厂商:RFID一卡通(M1卡)系统

漏洞作者: timem

提交时间:2013-11-18 00:24

修复时间:2014-02-16 00:25

公开时间:2014-02-16 00:25

漏洞类型:设计不当

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-18: 细节已通知厂商并且等待厂商处理中

2013-11-22: 厂商已经确认,细节仅向厂商公开

2013-11-25: 细节向第三方安全合作伙伴开放

2014-01-16: 细节向核心白帽子及相关领域专家公开

2014-01-26: 细节向普通白帽子公开

2014-02-05: 细节向实习白帽子公开

2014-02-16: 细节向公众公开

简要描述:

一卡通系统存在安全缺陷,可复制,可修改饭卡金额等数据

详细说明:

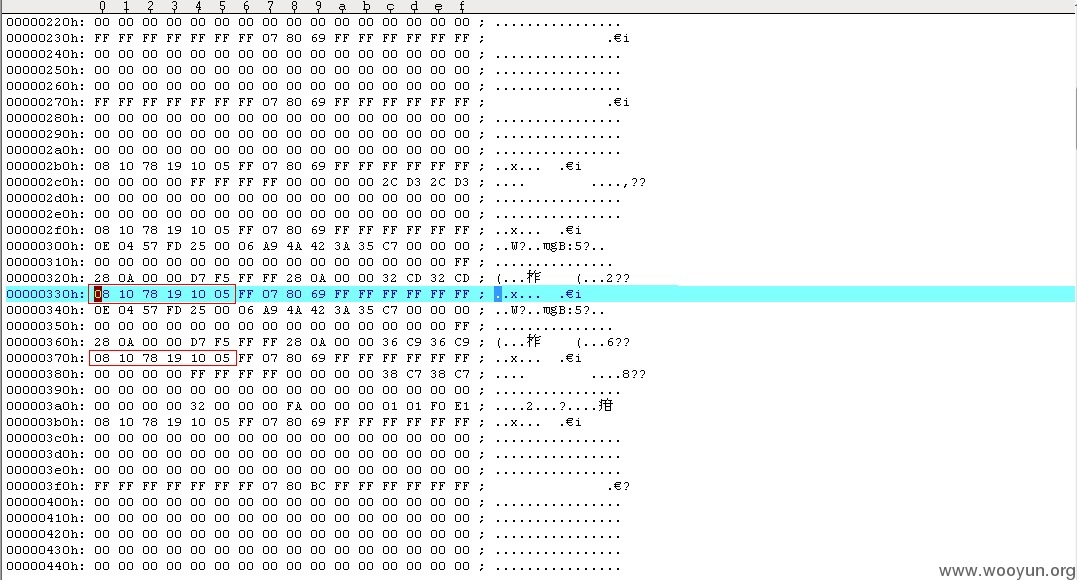

通过ID卡漏洞,破解出所有扇区密码,如何DUMP出数据这里就不用说了吧,以下是卡里数据,红框里是保存饭卡金额扇区的KEY A

刚领一卡通的饭卡金额是26元,数据没有加密存储,直接可以换算出

这里对M1卡的值段简单说明下:

值段,实现电子钱包的功能。(有效的命令有:读,写,增,减,恢复,发送)。

值段有一个固定的数据格式,可以进行错误检测和纠正并备份管理。

值段只能在值段格式的写操作时产生:

值:表示一个带符号4字节值。这个值的最低一个字节保存在最低的地址中。取反的字节以标准2的格式保存。为了保证数据的正确性和保密性,值被保存了3 次,两次不取反保存,一次取反保存。

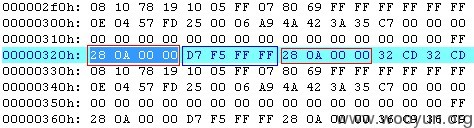

红框内是正码,蓝框里是反码

由于最低一个字节保存在最低的地址中,所以28 0A 00 00 正确数值是0A28,换成10进制即2600,前面两位是个位和十位,后面两位是小数点后两位。即26.00元。

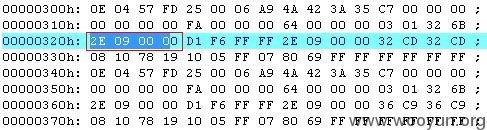

经过一天的一顿早饭,两顿正餐后,卡里剩23.5元

2E 09 00 00 换算即23.50

漏洞证明:

由于没有刷卡机,刷卡时也没拍照,服务员都在看着呢,所有无法证明。通过以上数据应该可以证明了。

修复方案:

不要使用默认密码,通讯加密。或者换成加密强度更高的射频卡。

版权声明:转载请注明来源 timem@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-11-22 22:25

厂商回复:

CNVD未直接复现所述情况,根据所述测试结果进行确认,该案例与Mifare 卡破解较为相似。已经转由CNCERT直接通报中国联通集团公司,由其后续协调所属单位处置。 硬件破解在WOOYUN上较为少见,rank 20

最新状态:

暂无