漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-042182

漏洞标题:看我如何调查放置后门之Thinkphp

相关厂商:ThinkPHP

漏洞作者: 疯子

提交时间:2013-11-06 21:34

修复时间:2014-02-01 21:35

公开时间:2014-02-01 21:35

漏洞类型:地下0day/成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-06: 细节已通知厂商并且等待厂商处理中

2013-11-11: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-01-05: 细节向核心白帽子及相关领域专家公开

2014-01-15: 细节向普通白帽子公开

2014-01-25: 细节向实习白帽子公开

2014-02-01: 细节向公众公开

简要描述:

提交这个我纠结了很久,本来我是可以做一个坏帽子,贼喊捉贼,昨天晚上想了想,我的偶像猪猪侠提交的那些漏洞和我这比我这就是渣渣,他都可以无私的提交而不去换取不正当的金钱,我为什么就不可以呢?这个应该属于通用漏洞奖励鸟

详细说明:

渗透thinkphp完全是因为无聊之余搞了搞,可是没想到的还搞进去了,呵呵,首先在一个群里面发现别人发了一个thinkphp的连接 打开是一个压缩包 800多MB就下载了 可是下载速度我不敢恭维啊,几KB几十KB每秒,呵呵。

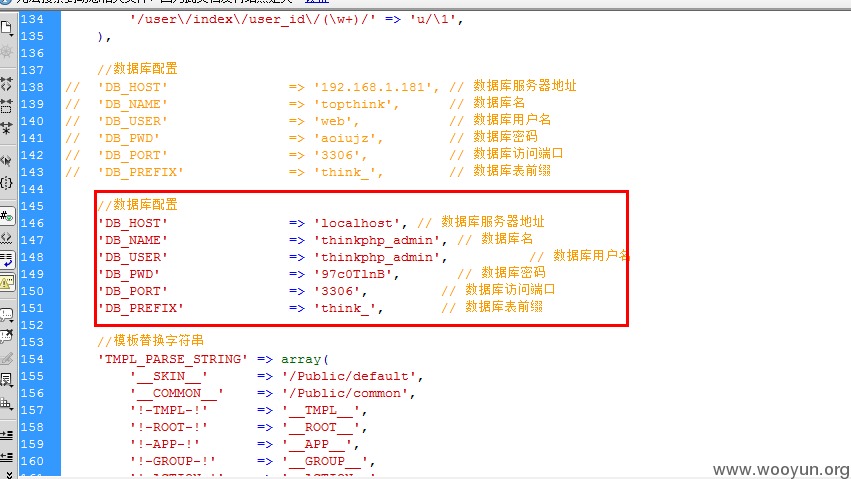

下了四个小时才下载完,下载了那么久,当然要看看里面的东西,源码,呵呵这安全运维可真厉害,在里面找到了一个config 看看好东西,果然有干货。

尝试外链这mysql数据,连接不了,然后继续往下面看。

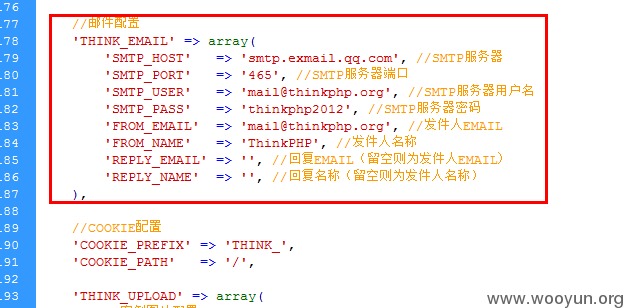

发现了邮件配置,拿着这个登陆试一下。

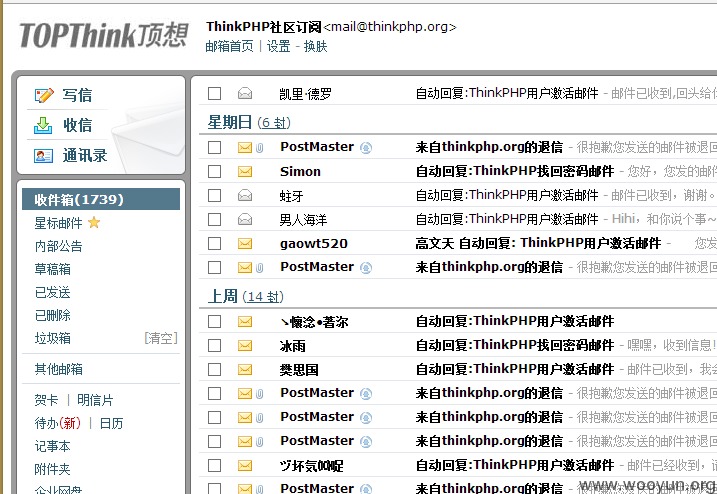

成功了,看了一下里面没什么东西,多半是发送注册邮件什么的,继续往下看会有的。

我和我的小伙伴们都惊呆了,确定可以登陆吗?试一下不就知道了。。

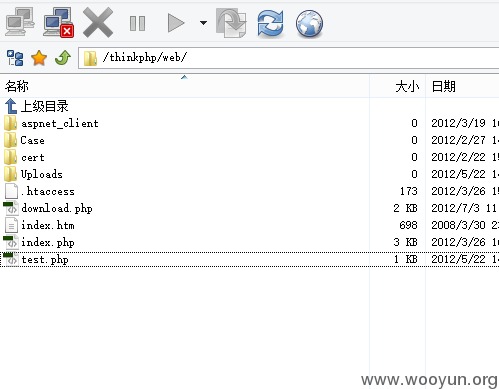

真不知道说什么了,这是一个礼物,大礼物。。。可是FTP的IP和官网的IP不是一个,所以就翻了一下没找到什么东西。

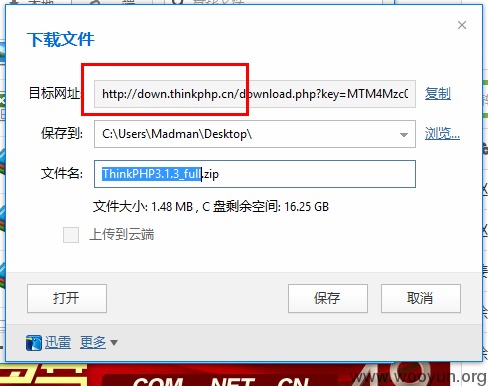

然后查询了一下IP上绑定的域名发现有一个thinkphp的下载域名在里面:down.thinkphp.cn

我就不多写过程了,而在我去thinkphp的网站上下载包的时候发现包是在down这个服务器上面。

如果我把里面的包加上后门或者在你一次升级重要版本的时候加上后门 那样岂不是很多站都会被挂上shell?当然 做为一个猪猪侠的崇拜者,我是不会干这事的。

一个shell算什么?最后还提权了这台服务器 利用的是mysql root权限直接UDF提权

最后在邮箱中也找回了一个管理员的密码,好不容易找到的管理员邮箱啊 开始第一个没找回来 一直没发送邮件 最后这个才找回成功 可以直接编辑N多东西 下载包也可以更新。

在这里我终于明白了 为什么经常会有大型CMS存在后门了。

漏洞证明:

修复方案:

没什么建议的,加油吧,追风的骚年!

版权声明:转载请注明来源 疯子@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-02-01 21:35

厂商回复:

最新状态:

暂无