漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-041182

漏洞标题:海信集团一分站JBoss配置缺陷可远程部署webshell

相关厂商:海信集团有限公司

漏洞作者: 小红猪

提交时间:2013-10-28 15:45

修复时间:2013-12-12 15:45

公开时间:2013-12-12 15:45

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:13

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-28: 细节已通知厂商并且等待厂商处理中

2013-11-01: 厂商已经确认,细节仅向厂商公开

2013-11-11: 细节向核心白帽子及相关领域专家公开

2013-11-21: 细节向普通白帽子公开

2013-12-01: 细节向实习白帽子公开

2013-12-12: 细节向公众公开

简要描述:

想看看海信的站,看到了白帽子提交的这个漏洞(http://www.wooyun.org/bugs/wooyun-2010-034231),于是想看看海信的站还有啥问题不。漏洞忽略了,你也得好好修补才对呀!

详细说明:

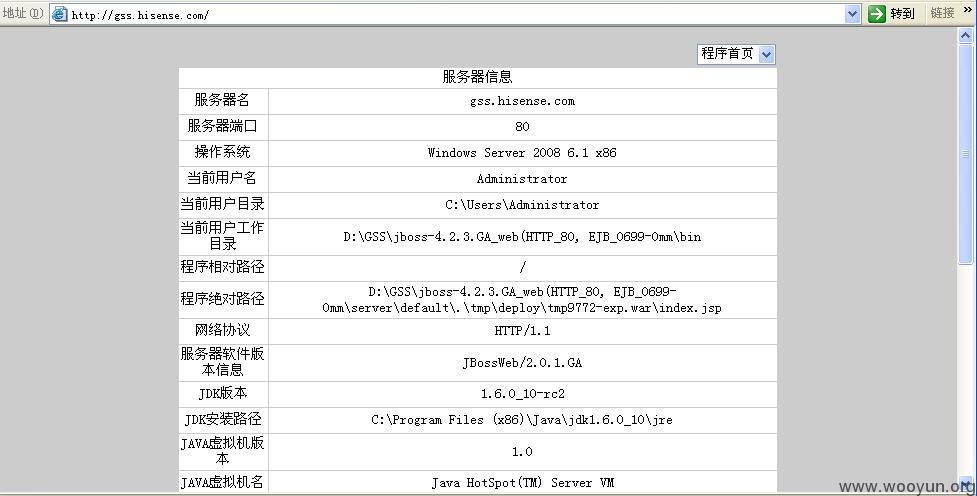

测试的站:gss.hisense.com

google了一下:

看到这个站上有JBOSS应用,而且jmx-console可以未授权就能访问,想看看到底修复了没,结果发现还是可以部署webshell。测试发现很早那个和最近这个都存在。

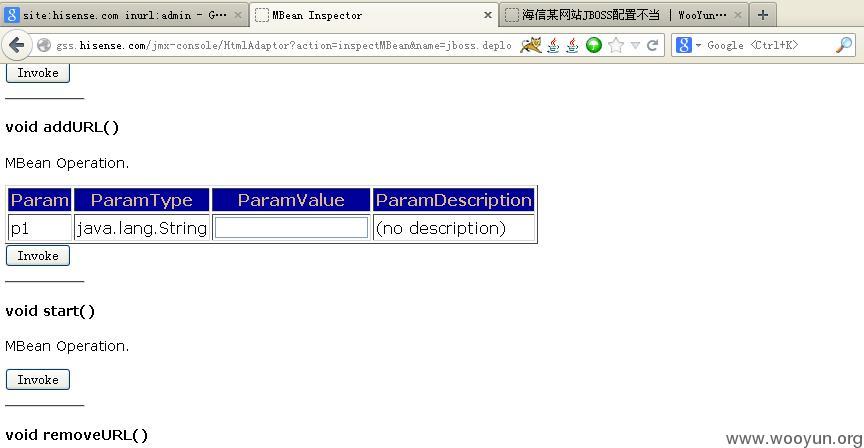

1)jmx-console未授权访问可部署webshell

链接:http://gss.hisense.com/jmx-console/

远程部署webshell,如下图:

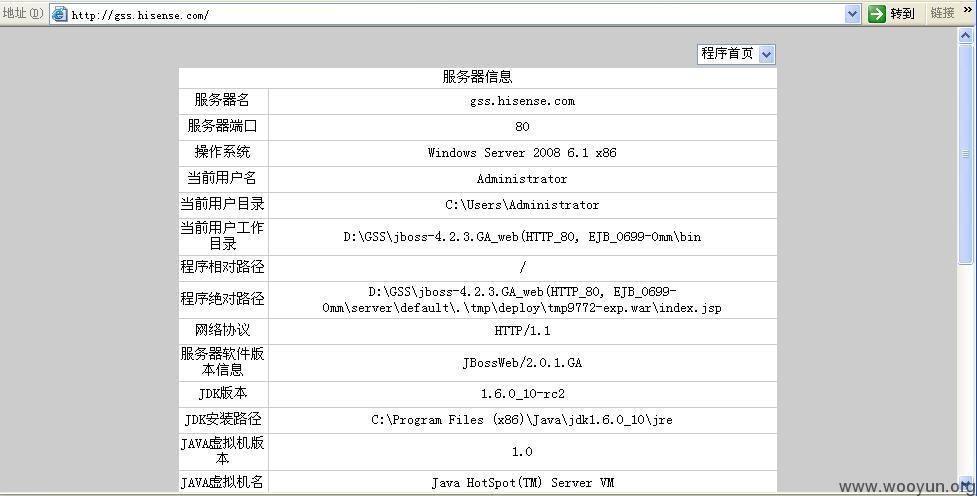

还是administrator权限。

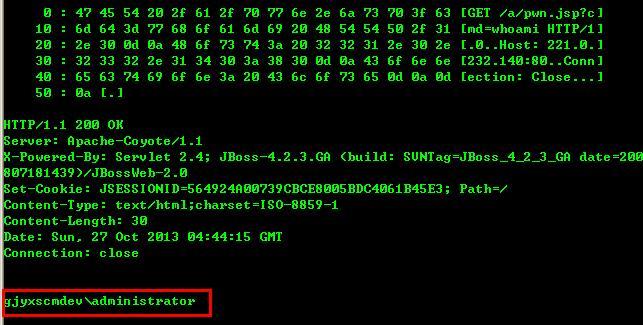

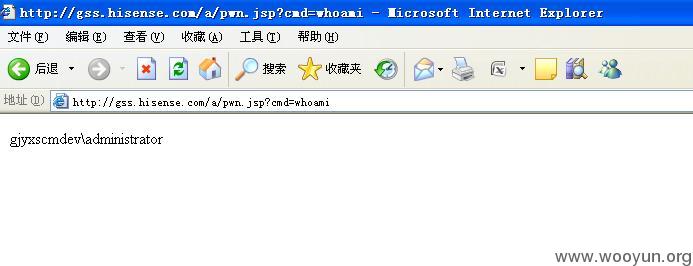

2)最近爆的那个漏洞

参考链接:

http://www.exploit-db.com/exploits/28713/,这是测试poc,仅用于安全测试用哈~~~

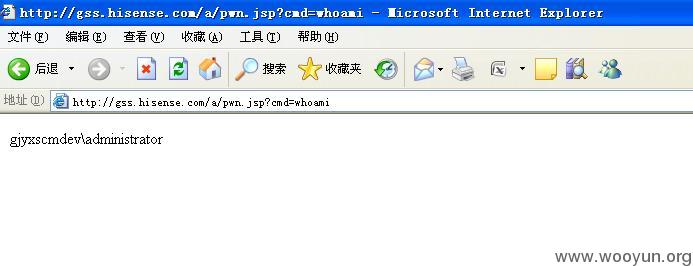

说是命令执行,其实也是远程部署webshell的方式。

测试结果:

这个漏洞和之前的那个基本一样,都是未授权远程部署应用(文件上传)导致的。

从上图可以看到上传的文件,我们在浏览器里访问也是一样的:

管理员应该也经常登录这个网站,建议重视安全问题,早些修复漏洞,好让网站安全有保障地运行。

漏洞证明:

修复方案:

1)给jmx-console和web-console都加上密码;

2)在 ${jboss.server.home.dir}/deploy下面找到jmx-console.war目录编辑WEB-INF/web.xml文件,去掉 security-constraint 块的注释,使其起作用;

3)编辑WEB-INF/jboss-web.xml去掉 security-domain 块的注释,security-domain值的映射文件为 login-config.xml (该文件定义了登录授权方式);

4)或者直接删除 $JBOSS_HOME/[server]/all/deploy 和$JBOSS_HOME/[server]/default/deploy下的Jmx-console.war 、Web-console.war这两个.War文件来禁止对jmx-console和web-console的访问,再访问jmx-console或者web-console时就返回404了。

版权声明:转载请注明来源 小红猪@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-11-01 22:07

厂商回复:

最新状态:

暂无