漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-040901

漏洞标题:某政务类系统越权访问导致重要信息泄露

相关厂商:CNCERT

漏洞作者: X防部

提交时间:2013-10-24 17:08

修复时间:2014-01-22 17:08

公开时间:2014-01-22 17:08

漏洞类型:非授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-24: 细节已通知厂商并且等待厂商处理中

2013-10-29: 厂商已经确认,细节仅向厂商公开

2013-11-01: 细节向第三方安全合作伙伴开放

2013-12-23: 细节向核心白帽子及相关领域专家公开

2014-01-02: 细节向普通白帽子公开

2014-01-12: 细节向实习白帽子公开

2014-01-22: 细节向公众公开

简要描述:

某政务类系统越权访问导致重要信息泄露

黑客们可以随意看省长市长信箱喽!

求QB+rank奖励 求加精华!

详细说明:

某政务类系统越权访问导致重要信息泄露

起因是发现了省长信箱http://apply.gzgov.gov.cn:81/question/front/questionList.do?typecode=ldxx存在越权

然后我发现了汉中市长信箱

http://app.hanzhong.gov.cn:8080/question/front/showQuestion.do?questionId=85062&typecode=szxx

然后我明白了这是一个通用程序,不打算刷rank了

以下站点均采用该系统:

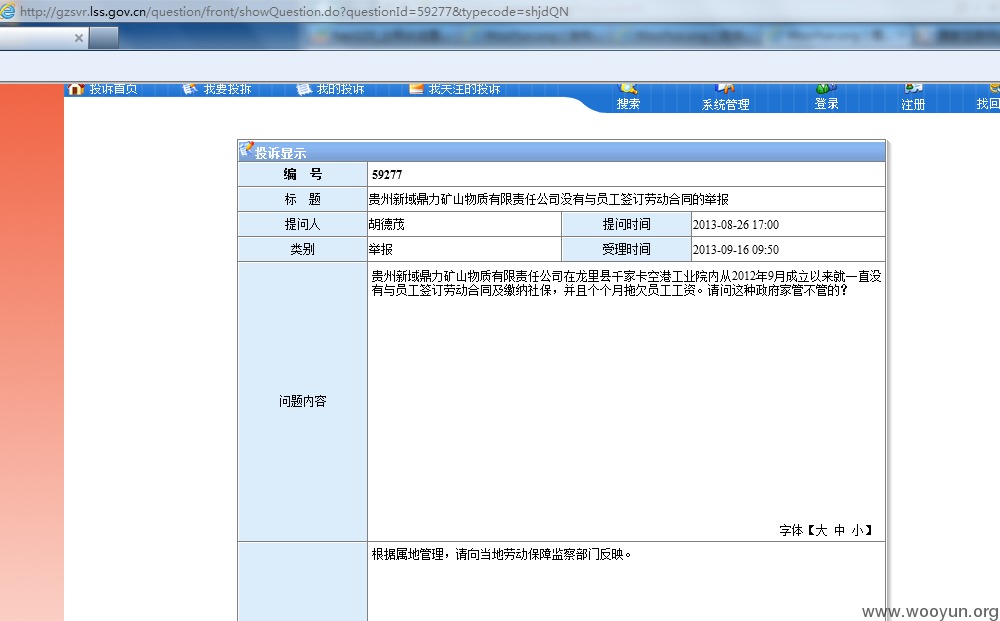

http://gzsvr.lss.gov.cn/question/front/showQuestion.do?questionId=59277&typecode=shjdQN

http://app.hanzhong.gov.cn:8080/question/front/showQuestion.do?questionId=85062&typecode=szxx

http://gzsvr.lss.gov.cn/question/front/questionList.do?typecode=zxfwQN

漏洞证明:

修复方案:

null

版权声明:转载请注明来源 X防部@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2013-10-29 16:59

厂商回复:

最新状态:

暂无