漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-039010

漏洞标题:多玩网继续突破卡黑马权限的永远灰色马甲

相关厂商:广州多玩

漏洞作者: 佩佩

提交时间:2013-10-09 12:27

修复时间:2013-10-14 12:27

公开时间:2013-10-14 12:27

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-09: 细节已通知厂商并且等待厂商处理中

2013-10-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT...多玩技术封了一次.继续突破!

多玩网某应用设计缺陷,无验证.

详细说明:

继上次 WooYun: 多玩网可以卡任何高于OW权限的灰色马甲 漏洞提交以后,多玩的技术哥哥封了修改不可信数据时,提交生产表单的问题.但是......没有封好.问题跟卡任意ID马甲的漏洞一样.....

漏洞证明:

之前卡的灰色马甲,多玩的技术已经后台给我批量修改成会员了..没有封我的号-.-特别感谢.这次我又拿的大号测试的.可别封额.我一发现就提交了.

实现原理:

1.官方在直接生成的按钮上加了验证.我们先按照过去的方法.抓包,修改inviteciderole 为100跟80除外的数值...

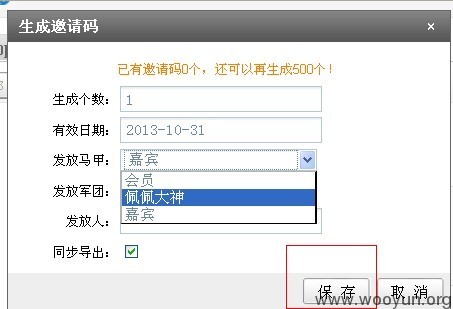

2. 这里是关键.不要再直接点生产按钮了. 点同步到出 如图:

然后

看时间....

OW跟所有人都不能权限他.....永久的..继续突破.多玩技术哥哥.别忽略额.突破也是思路分.同样重要..漏洞的重现更难得!!!!!

求多玩技术哥哥联系方式。经常交流...手里还有几个洞-.-

修复方案:

怎么修复的卡任意ID马甲.就怎么修复....JS验证!

版权声明:转载请注明来源 佩佩@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-10-14 12:27

厂商回复:

最新状态:

暂无