漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-036403

漏洞标题:某继续教育系统通用型远程代码执行导致全国多省市人员资料泄露

相关厂商:大连东财科技发展有限公司

漏洞作者: 淡漠天空

提交时间:2013-09-17 16:06

修复时间:2013-12-16 16:07

公开时间:2013-12-16 16:07

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-17: 细节已通知厂商并且等待厂商处理中

2013-09-21: 厂商已经确认,细节仅向厂商公开

2013-09-24: 细节向第三方安全合作伙伴开放

2013-11-15: 细节向核心白帽子及相关领域专家公开

2013-11-25: 细节向普通白帽子公开

2013-12-05: 细节向实习白帽子公开

2013-12-16: 细节向公众公开

简要描述:

如题 各种数据库

详细说明:

网络实例:

http://dlkj.edufe.cn/initLogin.action

http://training.szkj.edufe.cn/initLogin.action

http://csadmin.edufe.cn//login.action

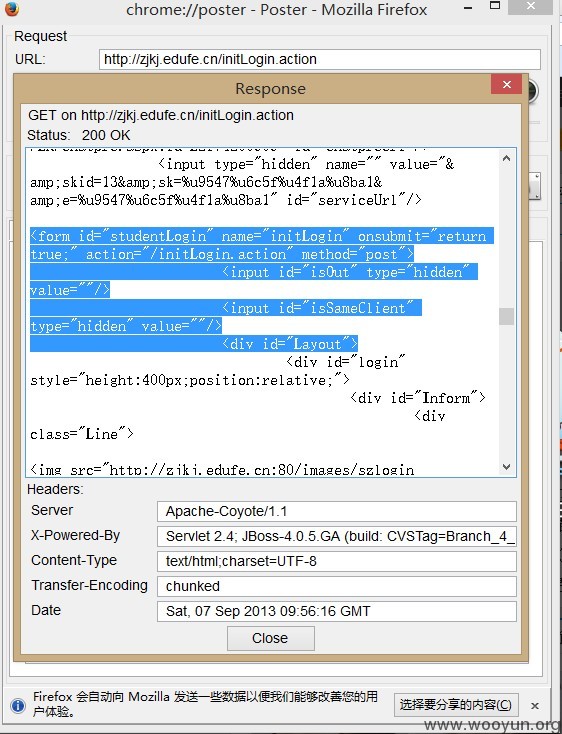

http://zjkj.edufe.cn/initLogin.action

搜索url特征:

inurl:initLogin.action

http报文头特征:

<form id="studentLogin" name="initLogin" onsubmit="return true;" action="/initLogin.action" method="post">

<input id="isOut" type="hidden" value=""/>

<input id="isSameClient" type="hidden" value=""/>

<div id="Layout">

<div id="login" style="height:400px;position:relative;">

<div id="Inform">

<div class="Line">

文件路径特征:

/var/jboss-4.0.5.GA/server/default/./deploy/xxxx.war jboss部署

cms文件目录爬行特征:

importTemplate文件夹 dtree文件夹 jsps文件夹

更好的特征没找到 看官网说全国有很多客户。。。。尼玛一个数据库就很蛋疼了

内容涉及考试资料 考试内容 考试答案之类的。。。。

漏洞证明:

修复方案:

版权声明:转载请注明来源 淡漠天空@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2013-09-21 21:47

厂商回复:

最新状态:

暂无