漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-034438

漏洞标题:大数据HACK系列#4 百姓网论坛基础架构逻辑缺陷 (Discuz某设计缺陷的实战Fuzz篇)

相关厂商:百姓网

漏洞作者: 猪猪侠

提交时间:2013-08-15 15:57

修复时间:2013-09-29 15:58

公开时间:2013-09-29 15:58

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-15: 细节已通知厂商并且等待厂商处理中

2013-08-15: 厂商已经确认,细节仅向厂商公开

2013-08-25: 细节向核心白帽子及相关领域专家公开

2013-09-04: 细节向普通白帽子公开

2013-09-14: 细节向实习白帽子公开

2013-09-29: 细节向公众公开

简要描述:

大数据HACK的前提是数据+信息收集,二次处理后利用规则进行自动化Fuzz;

这是基于Discuz逻辑设计缺陷Fuzz的实战篇,闲来无聊,就以百姓网为研究基础案例,京东商城论坛客串。

详细说明:

#1 原理介绍

Discuz为了实现其Web2.0的特性,设计了许多SNS应有特有的功能,比如查看用户信息:

当你点开上面的链接,你会发现什么?对,你通过UID捕捉到了对应用户的如下信息:

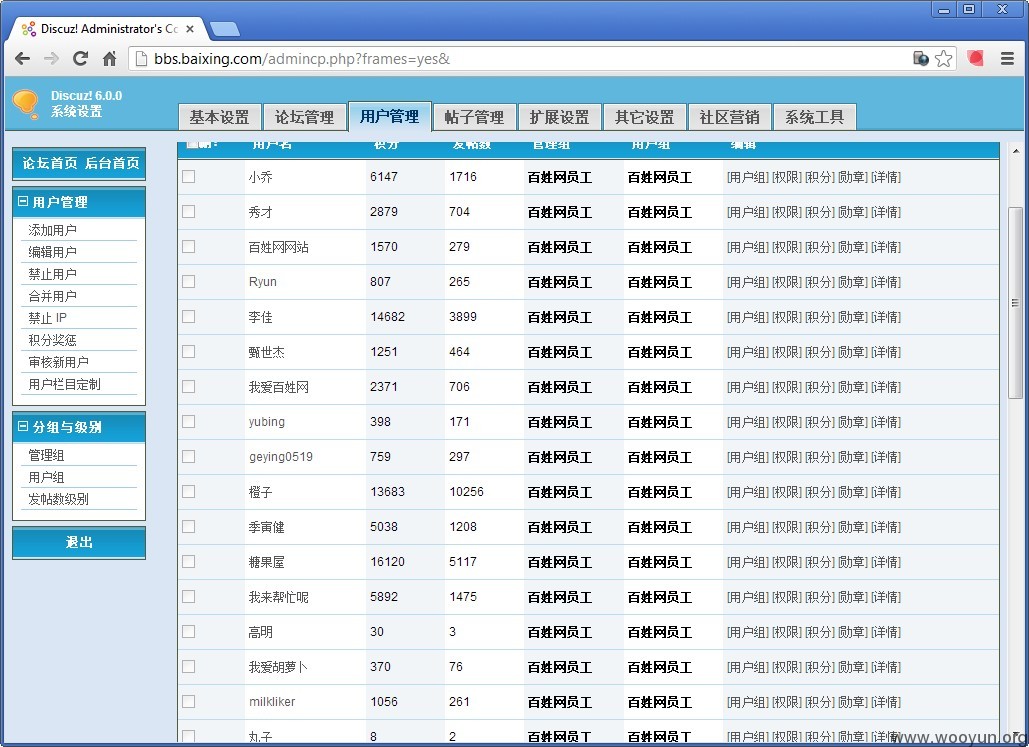

管理组:管理员

用户组:管理员

暴漏了用户的管理组信息,是很大的一个威胁,后面会细谈到。

再看如下链接:

在左边,测漏了对应用户的组别信息

我们都知道,拥有一个Discuz论坛管理员权限的用户意味着你能间接控制WEB服务器,和WEB服务器所承载的业务数据。

#2 继续利用

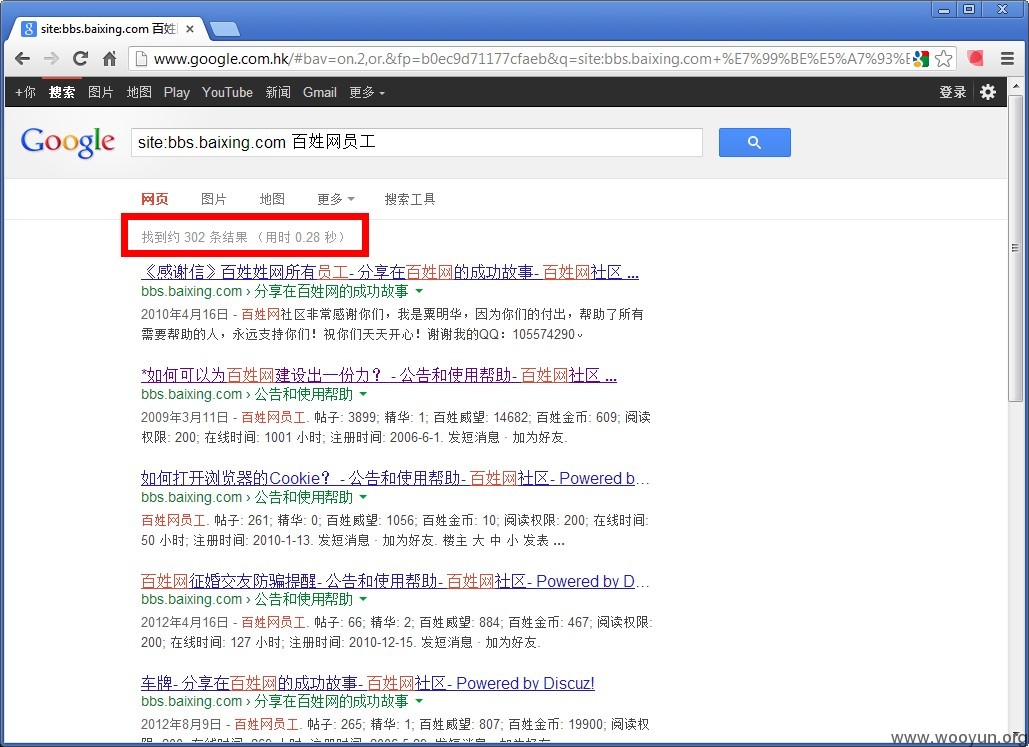

既然上面谈到的链接,在默认安装Discuz论坛的基础下,未登录论坛就可以查看任意用户信息,那么也说明 搜索引擎 也能够爬到与之对应的信息。

http://bbs.jd.com/home-space-uid-4-do-profile-view-me.html

通过介绍的原理,分析出对应的规则,再找出收集信息的方式,就能将所有论坛管理员的信息都获取下来了。

#3 有了管理员用户名,还需要登录接口辅助

Discuz很多默认的登录接口,都为我们Fuzz提供了便利

# 前台

# 后台

http://bbs.jd.com/admin.php

#4 通过以上原理,我们可以先获取一堆管理员用户名的列表,然后写一个HTTP FORM自动化POST的工具。(可能有很多人在这里会说验证码呀,安全提问等限制啊!但是大多数Discuz论坛默认都没用上这些东西的,我想这个比列在80%以上)

Discuz这里的默认策略是,同一个IP尝试登陆同一个用户超过5次就会锁定15分钟后才能再次登陆。

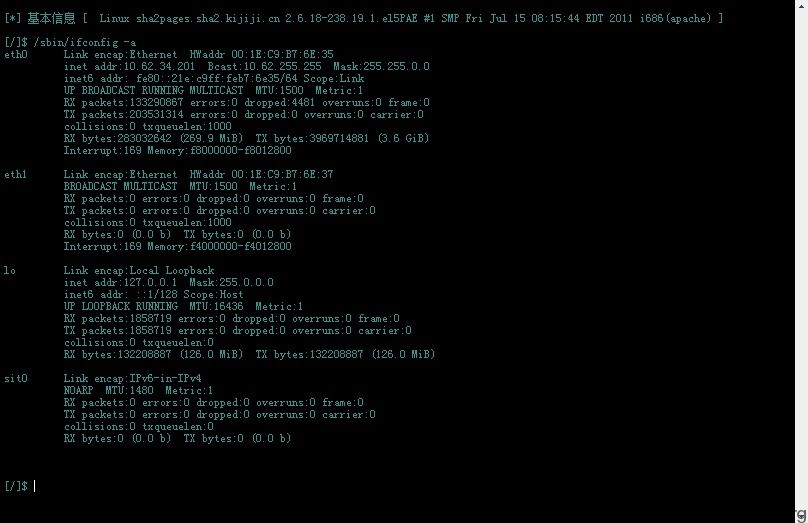

对应解决,我们都知道Discuz属于php应用层,获取IP的函数如下:

你只需要在客户端重写HTTP_X_FORWARDED_FOR,就能欺骗Discuz绕过IP限制了。

#5 实战流程

获取用户信息 --> 通过用户名信息检索自有的大数据资源 --> 生成字典 --> 自动化Fuzz -> 输出结果

漏洞证明:

修复方案:

# 管理入口更名或加IP限制

# 登录接口加入验证码或重复次数暴力猜解限制

版权声明:转载请注明来源 猪猪侠@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2013-08-15 16:36

厂商回复:

一个半死不活的bbs果然还是被hack了。。。密码用123456的人真该tjjtds啊。。。

最新状态:

暂无