漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-032103

漏洞标题:“敢聊”用户照片及语音泄漏等隐私泄露

相关厂商:ruoogle.com.cn

漏洞作者: 小桑

提交时间:2013-07-24 15:53

修复时间:2013-10-22 15:54

公开时间:2013-10-22 15:54

漏洞类型:重要资料/文档外泄

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-24: 细节已通知厂商并且等待厂商处理中

2013-07-24: 厂商已经确认,细节仅向厂商公开

2013-07-27: 细节向第三方安全合作伙伴开放

2013-09-17: 细节向核心白帽子及相关领域专家公开

2013-09-27: 细节向普通白帽子公开

2013-10-07: 细节向实习白帽子公开

2013-10-22: 细节向公众公开

简要描述:

最近刚流行的“敢聊”APP应用中,用户的语音、照片资料泄漏

详细说明:

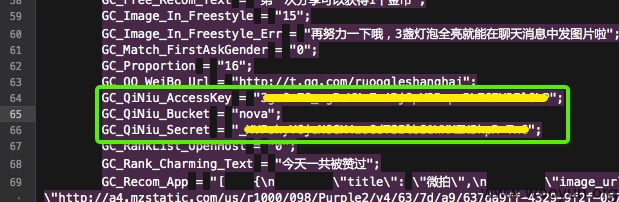

在APP的配置文件中保存了云存储(使用的是七牛)的APPKEY、APPSECRET和空间名称、空间域名,显然,有了这些东西,那么用户发送的所有资料,都一览无余。

漏洞证明:

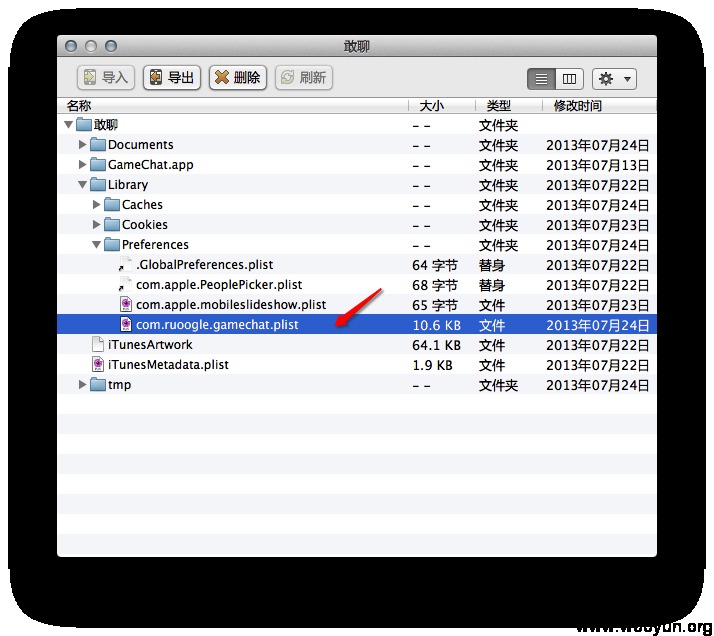

第一、用ITOOLS等工具打开应用。

第二,打开com.ruoogle.gamechat.plist该文件,无法直视啊。。

第三、去七牛官网下载SDK,配置好。

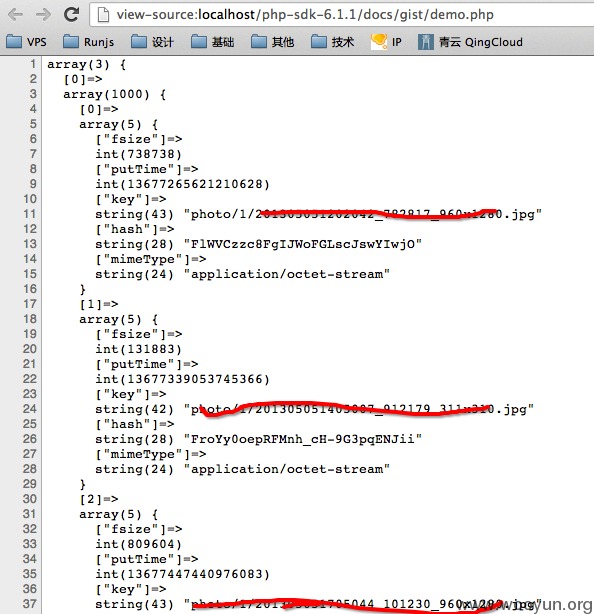

第四、运行

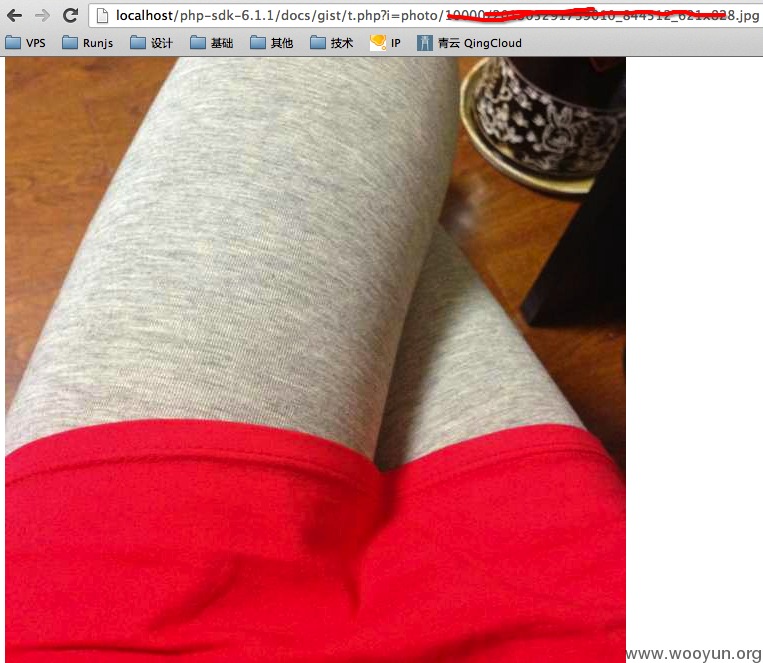

第五、测试,获取文件下载地址

语音文件同理

PS. 遍历下载发现不少鲍照啊。。。。

修复方案:

我不会IOS开发,哈哈哈

版权声明:转载请注明来源 小桑@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2013-07-24 19:17

厂商回复:

真的是非常感谢,已经修复!!!!

最新状态:

暂无